Ce document présente un rapport sur la classification des données et les réglementations associées en matière de sécurité informatique en Tunisie. Il aborde l'historique du Tunisian Computer Emergency Response Team, les lois et décrets relatifs à la sécurité des systèmes informatiques, ainsi que les enjeux de la classification et de la protection des données personnelles. Enfin, un modèle tunisien de classification des données est esquissé, tenant compte de divers impacts sur la sécurité et la confidentialité.

![Criticité des

données

Classe de

données

1

CA

2

3

CB4

6

8

CC9

12

18

CD

27

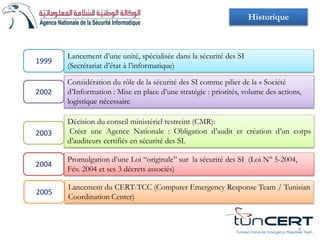

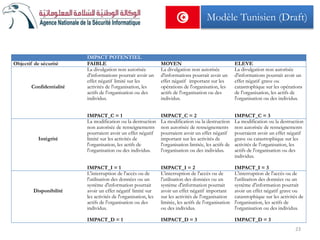

Modèle Tunisien (Draft)

Tunisian Computer Emergency Response Team

Soient

C,I,D tableaux

C[i] : valeur de l’impact de confidentialité

I[j] : valeur de l’impact de l’intégrité

D[k] : Valeur de l’impact de disponibilité

SC : la valeur de la corrélation {C,I,D}

Classe_D : La classe de donnée

Pour i,j,k de 1 à 3

Calculer

SC= C[i]*I[j]*D[k]

Si SC = 1||2 alors

Classe_D = CA

Si SC = 3||4||6 alors

Classe_D = CB

Si SC=8||9||12 alors

Classe_D = CC

Si SC= 18 ||27 alors

Classe_D = CD

24](https://image.slidesharecdn.com/siftechansiversionf-150505105623-conversion-gate01/85/La-protection-de-donnees-La-classification-un-premier-pas-24-320.jpg)

![27Tunisian Computer Emergency Response Team

Modèle Tunisien (Draft)

[Traitement de données]

L’accès aux données,

Le cycle de vie de données,

L’échange de données,

Le droit d’accès.

La sécurité des locaux,

La sécurité des serveurs (l’emplacement des données le cas échéant),

La sécurité des workspaces,

L’identification et l’authentification des utilisateurs,

La sécurité d’accès aux données des utilisateurs,

La gestion des accès à distance.

L’accès aux données

Processus](https://image.slidesharecdn.com/siftechansiversionf-150505105623-conversion-gate01/85/La-protection-de-donnees-La-classification-un-premier-pas-27-320.jpg)

![Données

Backup

Logs

Utilisation

Collaborateur

Introduction

Modification

Destruction

Le cycle de vie des données

28Tunisian Computer Emergency Response Team

La gestion de l’introduction des

données dans le système,

La surveillance des traitements sur les

données (journalisation),

Le chiffrement des données,

La sécurité des différents supports de

données,

La sauvegarde les données,

La destruction de manière définitive

les données,

La gestion de sous-traitance de

projets,

La gestion de la sécurité de

l’information et la protection des

données.

Modèle Tunisien (Draft)

[Traitement de données]](https://image.slidesharecdn.com/siftechansiversionf-150505105623-conversion-gate01/85/La-protection-de-donnees-La-classification-un-premier-pas-28-320.jpg)

![Logs

Tiers

Communication Transmission

Station de travail

Supports

L’échange de données

29Tunisian Computer Emergency Response Team

Chiffrer un message à

envoyer à un tiers distant,

Signer un message à envoyer

à un tiers distant,

La transmission des

supports mobiles de

manière sécurisée,

La trace des différentes

communications.

Modèle Tunisien (Draft)

[Traitement de données]](https://image.slidesharecdn.com/siftechansiversionf-150505105623-conversion-gate01/85/La-protection-de-donnees-La-classification-un-premier-pas-29-320.jpg)

![Tunisian Computer Emergency Response Team

Criticité de données Classe de données Echange

1

CA Protéger l’accès au document

2

3

CB

Protéger

+ Chiffrer le document4

6

8

CC

Protéger, chiffrer

+ Journaliser le traitement9

12

18

CD

Protéger

Chiffrer

Journaliser

Numéroter27

30

Modèle Tunisien (Draft)

[Traitement de données]](https://image.slidesharecdn.com/siftechansiversionf-150505105623-conversion-gate01/85/La-protection-de-donnees-La-classification-un-premier-pas-30-320.jpg)

![Données

Demande d’accès

Assurer que les personnes

concernées puissent faire

valoir leur droit.

Assurer la reproductibilité

des procédures d’exécution

du droit d’accès.

Tunisian Computer Emergency Response Team

31

Le droit d’accès

Modèle Tunisien (Draft)

[Traitement de données]](https://image.slidesharecdn.com/siftechansiversionf-150505105623-conversion-gate01/85/La-protection-de-donnees-La-classification-un-premier-pas-31-320.jpg)