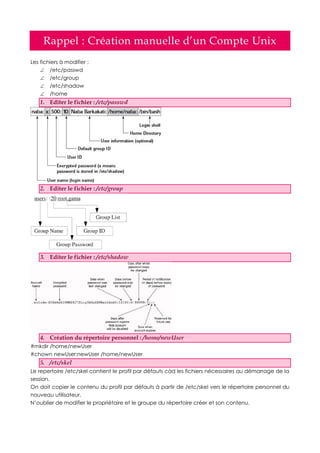

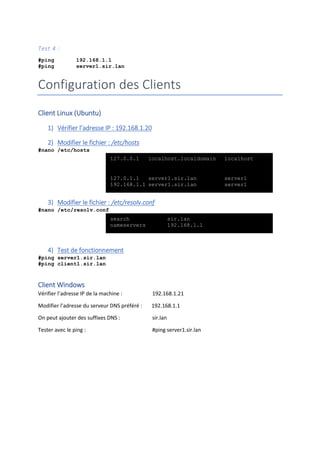

Le document aborde des concepts de base des systèmes d'exploitation UNIX et Linux, y compris la gestion des droits d'accès, la création de comptes utilisateurs, et la configuration de services comme DNS et Apache. Il présente également des commandes essentielles telles que chmod, chown, et useradd, ainsi que des explications sur les systèmes de fichiers et les types de fichiers. Enfin, des travaux pratiques détaillent l'installation et la configuration de services réseau, renforçant ainsi les concepts théoriques abordés.