Le document présente un cours sur Linux, abordant son histoire, ses caractéristiques, et son utilisation, y compris la gestion des utilisateurs et les permissions de fichiers. Il détaille également les commandes de base, l'architecture du système, et l'utilisation du shell ainsi que de l'éditeur de texte vi. Ce plan de cours constitue une introduction complète aux systèmes Unix/Linux et à leurs fonctionnalités.

![Commandes de base

n Commandes: En très grand nombre

n Principe UNIX: une commande n’exécute qu’une

seule fonction, mais le fait de manière exhaustive

n Exécutées à l’invite du shell (ou d’un terminal dans

le cas de X-Window)

n De la forme:

nom_commande [-options] <cible1> <cible2>…](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-21-320.jpg)

![Système de fichier : cd, pwd

n cd [répertoire] : permet de changer de répertoire courant.

n Cd: permet de se replacer dans le répertoire par défaut (la HOME

directory).

n cd .. : Remonte au répertoire supérieur

n Avec certains shell, la commande « cd – » permet de revenir au

répertoire où l’utilisateur se trouvait précédemment.

n pwd : permet à tout moment de connaître le répertoire dans lequel on

se trouve. Il est souvent intéressant de connaître à un moment donné

exactement le lieu où l’on se trouve (avant d’effectuer une suppression

par exemple).](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-46-320.jpg)

![Système de fichier : file, cat

n file nom_de_fichier : il est possible sous Unix de connaître aussi

le type de fichier sur lequel on travaille. En dehors de l’extension qui

peut être trompeuse, tous les fichiers ont une en-tête permettant de

déterminer leur type (répertoire, exécutable, texte ASCII, programme C,

document Postscript...). L’ensemble de ces en- têtes est défini dans le

fichier /etc/ magic.

n cat [- v] [fichier...] : affichage du contenu d’un fichier:

La commande: cat [- v] [fichier...] sert à afficher le contenu d’un fichier si

ce dernier est passé en paramètres. Sinon, c’est l’entrée standard qui

est prise par défaut (clavier ou résultat d’une autre commande).

cat fichier1 fichier2 > fichier3 : cette commande permet

de créer un fichier (fichier3) en concaténant les fichiers fichier1 et

fichier2.](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-47-320.jpg)

![Système de fichier : more

n more : la commande: more [fichier...] permet d’afficher le contenu d’un

fichier page à page. Le fichier par défaut est l’entrée standard (en général le

résultat de la commande située avant le «|»).

Utilisation:

$ ls -l | more (redirige la sortie de la commande ls -l vers le more)

$ more .profile (affiche page à page le fichier .profile )

En bas de chaque page de la commande more , un certain nombre d’action sont

possibles:

n h: permet d’afficher la liste des commandes disponibles à ce niveau,

n [espace]: permet de passer à la page suivante,

n [entrée]: permet de passer à la ligne suivante,

n b : permet de revenir à la page précédente,

n i[ espace]: permet d’afficher i lignes en plus,

n = : permet d’afficher le numéro de la dernière ligne affichée,

n /mot : permet de se positionner 2 lignes avant la prochaine occurrence du mot

«mot»,

n n: continue la recherche précédente (identique à /),

n :f: permet d’afficher le nom du fichier et le numéro de dernière ligne affichée,

n . : effectue de nouveau la commande précédente,](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-48-320.jpg)

![Création et consultation d’un

fichier

n Création de fichier: $ touch fichier

cette commande permet de créer un fichier vide portant le nom fichier

§ Commandes de base pour consulter le contenu d'un fichier de texte :

§ cat fich, more fich : affichage simple et page par page ;

§ head fich, head -n fich : affichage des n premières lignes ;

§ tail fich, tail -n fich ; affichage des n dernières lignes ;

§ wc [–option] fich : affichage du nombre de lignes, de mots, de caractères

§ Options:

§ -l : pour le nombre de lignes

§ -w : pour le nombre de mots

§ -c : pour le nombre de caractères.](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-49-320.jpg)

![Système de fichiers : chmod

chmod mode fichiers... : changement des droits

n Le paramètre mode indique quelles sont les autorisations données, il peut être

«symbolique» ou «absolu»:

n mode symbolique: le paramètre mode prend la forme suivante:

[ugo] [+-] [rwx].

n mode absolu: le paramètre mode est représenté par un nombre octal composé

de 3 chiffres:

n Le premier chiffre représente les autorisations du propriétaire,

n le second ceux du groupe

n le troisième correspond à tous les utilisateurs.

Pour calculer chacun des chiffres, on ajoute les valeurs des autorisations (4 pour

lecture, 2 pour écriture, 1 pour exécution).

n Exemple.:

$ chmod u+ rwx, go+ rx fichier : donne tous les droits au propriétaire, et

les droits en lecture et exécution aux autres utilisateurs.

n La commande précédente est équivalente à $ chmod 755 fichier](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-57-320.jpg)

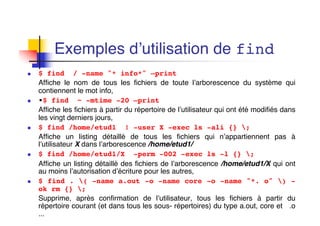

![Recherche de fichiers : find

$ find répertoires... [options...]

n où répertoires... permet d’indiquer le (ou les) répertoire( s) de départ de la

recherche et les options permettent de traiter et de récupérer les données.

n options permettent de rechercher des fichiers qui ont certaines caractéristiques:

n -name modèle_nom : les fichiers dont le nom répond au modèle modèle_nom,

n -size n : les fichiers dont la taille est n (en blocs de 512 octets),

n -mtime n : les fichiers dont le nombre de jours depuis la dernière modification est n,

n -atime n : les fichiers dont le nombre de jours depuis le dernier accès est n,

n -user nom: les fichiers dont le propriétaire est nom,

n -type t : les fichiers du type t (f pour un fichier ordinaire),

n -perm nombre: les fichiers dont les autorisations sont de la forme nombre,

n -perm -nombre: les fichiers dont les autorisations sont au moins de la forme nombre...

n D’autres options permettent de traiter les informations reçues:

n -print: pour afficher à l’écran le résultat de la commande

n -exec commande {} ; : permet d’exécuter une commande sur les fichiers qui

vérifient les critères de la commande find. Ces fichiers sont passés à la commande -

exec par les signes {}.

n -ok commande ;: effectue la même opération que ci-dessus mais demande une

confirmation de l’utilisateur avant l’exécution de la commande..](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-60-320.jpg)

![Les Expressions rationnelles

n Servent de « joker » dans les noms de fichiers:

• «*»: n’importe quelle chaîne de caractères

• «? »: n’importe quel caractère

• « [a-z] »: correspond à {a,b,c,…,z}

• « [A-Z] »: correspond à {A,B,C,…,Z}

• « [0-9] »: correspond à {0,1,2,…,9}

n Exemples:

• « *[0-9]* »: toute chaîne qui contient au moins

un chiffre

• « [c-fAX-Z] »: correspond à {c,d,e,f,A,X,Y,Z}](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-117-320.jpg)

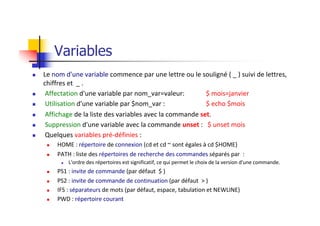

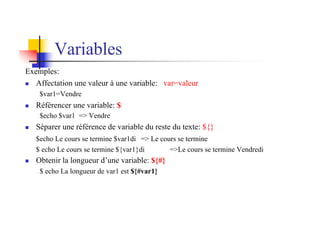

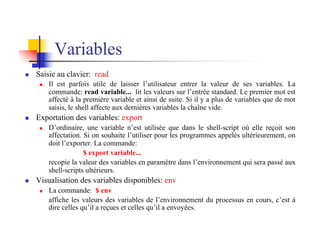

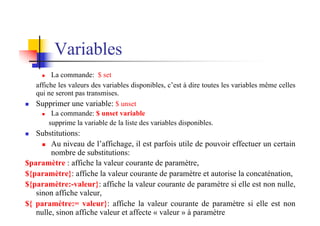

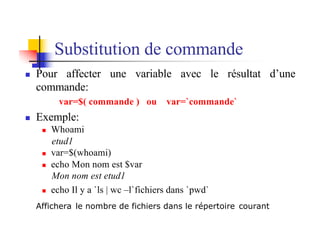

![Variables

n Nous appellerons variable simple toute variable définie par l’utilisateur pour ses

propres besoins.

n Mécanismes d’affectation:

n On peut affecter une chaîne de caractères aux variables, et par extension, toute

affectation répond à la syntaxe suivante: $ variable= valeur

n Attention!!! il n’y a pas d’espace de part et d’autre du signe «=». De plus, la

commande: (variable= ) affecte la chaîne vide à variable.

n Désignation de la variable:

n Pour désigner une variable, il suffit d’utiliser la syntaxe suivante: $variable

n Cette notation servira pour tous les types de variables que nous verrons par la suite.

n Si la variable doit être suivie d’une valeur autorisée (exemple de nom de variable

auquel on ajoute séquentiellement un nombre), la notation est alors la suivante:

${ variable} caractère

n Affichage d’une variable:

n La commande: echo [- n] [texte] $variable permet d’afficher la valeur de la

variable. On peut aussi l’intégrer dans du texte.

L’option -n permet d’éviter le passage à la ligne après l’affichage.](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-118-320.jpg)

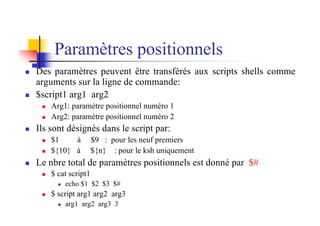

![Décalage d’arguments

La commande shift [n] déplace les arguments vers « la gauche »

n Annulation du premier argument ou de l’argument « le plus à gauche »

n Réduction des paramètres positionnels

Exemple:

$ cat decal

echo $1 $2 $3 et $#

shift

echo $1 $2 $3 et $#

$ decal arg1 arg2 arg3 è

arg1 arg2 arg3 et 3

arg2 arg3 et 2](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-125-320.jpg)

![Les Scripts Shell: Les Tests

n Existent sous deux formes: commande

« test condition» ou entre crochets [_condition_]

ou [[_condition_] ]

n Tests possibles sur les fichiers:

n [ -d fichier ]: vrai si fichier est un répertoire (et si il existe),

n [ -e fichier ]: vrai si le fichier existe,

n [ -f fichier ]: vrai si fichier est un fichier ordinaire (et si il existe),

n [ -r fichier ]: vrai si l’utilisateur a le droit d’accès en lecture sur fichier (s’il existe),

n [ -w fichier ]: vrai si l’utilisateur a le droit d’accès en écriture sur fichier (s’il existe),

n [ -x fichier ]: vrai si l’utilisateur a le droit d’accès en exécution sur le fichier (s’il existe),

n [ -c fichier ]: vrai si le fichier est un fichier caractère spécial (et si il existe),

n [ -b fichier ]: vrai si le fichier est un fichier bloc (et si il existe),

n [ -s fichier ]: vrai si fichier n’est pas vide,

n [ -L fichier ]: vrai si fichier est un lien symbolique,

n [ fichier1 -nt fichier2 ]: si fichier1 a été modifié plus récemment que fichier2,](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-133-320.jpg)

![Les Scripts Shell: Les Tests

n Tests binaires:

n [ -n chaîne ]: vrai si chaîne n’est pas vide,

n [ -z chaîne ]: vrai si chaîne est vide,

n [ nb1 -eq nb2 ] : vrai si les deux nombres entiers nb1 et nb2 sont égaux, on peut

remplacer eq par ne (différent), gt (supérieur), ge (supérieur ou égal), lt (inférieur), le

(inférieur ou égal).

n [ chaine1 = chaine2 ]: vrai si les deux chaînes sont identiques,

n [ chaine1 != chaine2 ]: vrai si les deux chaînes ne sont pas identiques,

n -a: opérateur logique et,

n -o: opérateur logique ou,

n !: négation logique](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-134-320.jpg)

![Structures de contrôle:

if … then ..else …fi

n La commande:

if test

then liste_ de_ commandes

else liste_ de_ commandes

fi

teste la valeur renvoyée par le test après le mot if et en fonction de ce code,

lance la liste de commande appropriée

n Si le code= 0 alors on exécute les commandes après le mot then sinon les

commandes après le mot else.

n Exemple d’utilisation: programme qui supprime interactivement selon la réponse

$ echo "Suppression interactive [oui/non]?"

read reponse

if [ $reponse = oui ]

then rm -i $@

else rm –f $@

fi](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-135-320.jpg)

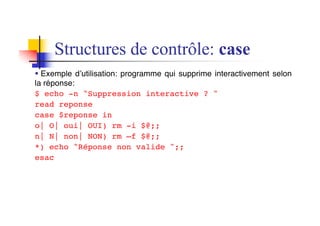

![§ Structure permettant de faire des chois multiples:

case $mot in

modèle 1) liste_ commande;;

modèle n) liste_ commande;;

*) liste_ commande;;

esac

§ Le premier modèle rencontré qui répond à la valeur de mot indique la liste de

commandes à exécuter. Si mot ne correspond à aucun modèle, l’instruction se

poursuit jusqu’à la condition *) et si celle- ci n’existe pas, jusqu’au esac .

§ Les modèles sont de la forme: valeur1 | valeur2 | ... | valeurn

§ Dans les modèles, on peut utiliser les caractères spéciaux *, ?, [] comme dans

le cas de la recherche d’un fichier.

Structures de contrôle: case](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-136-320.jpg)

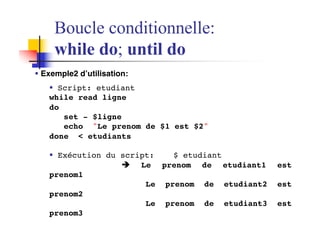

![§ Exemple1 d’utilisation:

§ Script: affichage

while [[ $# -gt 0 ]]

do

echo $1

shift

done

§ Exécution du script: $ affichage arg1 arg2

arg3 è arg1

arg2

arg3

Boucle conditionnelle:

while do; until do](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-139-320.jpg)

![n La commande vmstat affiche les statistiques sur les processus, la

pagination, l’activité du CPU et les interruptions.

n Syntaxe: # vmstat [options] [<n>] [<m>]

n Par défaut, la commande vmstat affiche les informations depuis le

démarrage du système, ou sinon, dans les <n> dernières secondes,

<m> fois, à l ’infini si <m> n’est pas précisé

n Exemple:

n # vmstat –s

n # vmstat –s 10 1

Surveiller le système: vmstat](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-172-320.jpg)

![n La commande netstat affiche les informations sur l’utilisation du réseau

n Syntaxe: # netstat [options]

n Options:

n -a: affiche l’état du socket -i: état des interfaces configurés sur le système

n -r: affiche table de routage -n: numéro de port, de réseau et les adresses

n -s: affiche les statistique sur les protocoles

n -m: affiche les informations sur les ressources mémoire utilisée par les

protocoles réseau

Surveiller le système: netstat](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-173-320.jpg)

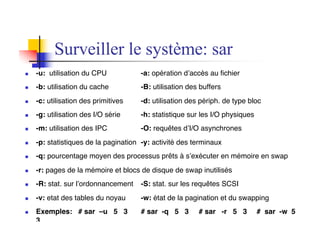

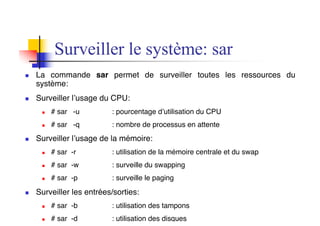

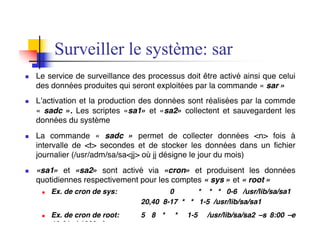

![n Syntaxe:

n # sar [-abBcdghmOpqrRSuvwy] [-A] [-o fichier] t [n]

n # sar [-abBcdghmOpqrRSuvwy] [-A] [-s heure][-e heure] [-i seconde][-f

fichier]

-abBcdghmOpqrRSuvwy : désigne les ressources à surveiller

-A: equivalent à –abBcdghmOpqrRSuvwy

n,t: nombre de rapports espacés de « t » secondes

Surveiller le système: sar

ou](https://image.slidesharecdn.com/courslinux-240518151924-e2de0e3b/85/Cours-Linux-bases-de-l-administration-linux-176-320.jpg)