Le document présente une introduction à Linux, couvrant son historique, ses caractéristiques, son architecture et les étapes d'installation. Il traite également de la gestion des utilisateurs et des groupes, des commandes de base ainsi que du système de fichiers. Finalement, il aborde la gestion des processus, la communication entre ceux-ci et l'utilisation des flux sous Linux.

![Premier contact

Prompt ou invite de commande

Format : [user@machine repertoireactuel]$

utilisateur : who am i

machine : hostname

repertoire de travail : pwd

utilisateur normal : $

super-utilisateur ( root ) : #](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-19-320.jpg)

![Gestion des utilisateurs

‣ ajout d’utilisateur : useradd [options] username

‣ activation du compte (definition du mot de passe)

‣ passwd username

‣ information stockée dans /etc/passwd

‣ structure en 7 champs

Nom du compte:vide:UID:GID:Commentaire:Répertoire de connexion:shell

‣ options utiles

‣ -c : commentaire , -s shell , -g group

‣ mot de passe enregistré dans /etc/shadow

28](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-28-320.jpg)

![La commande grep

‣ permet de faire une recherche de caractères dans un fichier.

‣ Syntaxe:

‣ grep [ -bchilnsvw ] chaîne_de_caractères nom(s)_de_fichier(s)

‣ Les expressions régulières

‣ suites de caractères permettant de faire des sélections

‣ ^ début de ligne , . un caractère quelconque

‣ $ fin de ligne , x* zéro ou plus d'occurrences du caractère x

‣ x+ une ou plus occurrences du caractère x , x? une occurrence unique du caractère x

‣ [...] plage de caractères permis , [^...] plage de caractères interdits

‣ {n} pour définir le nombre de répétition n du caractère placé devant

‣ Exemple :

‣ l'expression [a-z][a-z] * cherche les lignes contenant au minimum un caractère en minuscule.

‣ [a-z] caractère permis, [a-z]* recherche d'occurrence des lettres permises.

‣ L'expression ^[0-9] {4}$ a pour signification, du début à la fin du fichier $, recherche les nombres[0-9] de 4 chiffres {4}.

46](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-46-320.jpg)

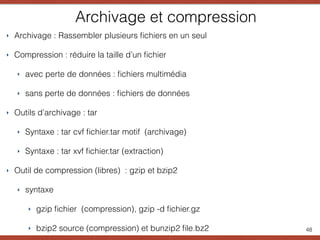

![priorité des processus

‣ Le noyau gère les processus selon une liste de priorité

‣ chaque processus a une priorité par défaut

‣ nice: permet de lancer un processus avec un priorité différente

‣ syntaxe : nice -n p monProgramme

‣ p est compris entre -19 (plus haute) et 20 (plus basse)

‣ renice: redéfinie la priorité d’un processus

‣ Syntaxe : renice [-n] nouvelle_valeur_nice [[-p] pid ] [-g]

prgg ] [-u] utilisateur]

57](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-57-320.jpg)

![la commande chmod

‣sert à changer les permissions

‣2 modes d’utilisation

‣mode numérique (octal)

‣chmod DROITS fichiers

‣chmod 744 monfichier

‣mode textuel

‣chmod [ugoa][+-][rwx] fichier

‣chmod a+r monfichier

68](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-68-320.jpg)

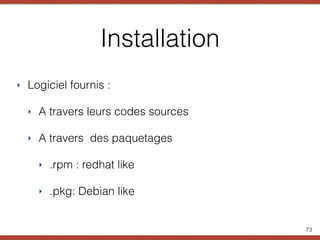

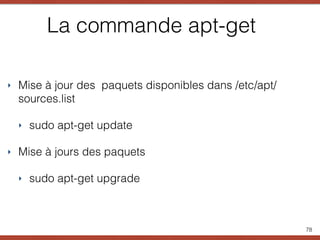

![La commande apt-get

‣ installation : sudo apt-get [-y] install <paquet(s)>

‣ recherche : apt-cache search <word1 word2 …>

‣ suppression :

‣ sudo apt-get remove <paquets(s)>

‣ sudo apt-get purge <paquets(s)>

77](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-77-320.jpg)

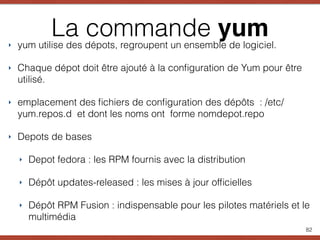

![La commande yum‣ Yum par l’exemple

‣ installation : yum [-y] install paquetage(s)

‣ mise à jours : yum [-y] update paquetage(s)

‣ suppression : yum [-y] remove paquetage(s)

‣ mise à jour de tout les paquetages : yum update

‣ Lister : yum list « critere »

‣ Gestion des groupes

‣ yum grouplist

‣ yum groupinstall "Nom du Groupe »

‣ yum groupremove "Nom du Groupe"

83](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-83-320.jpg)

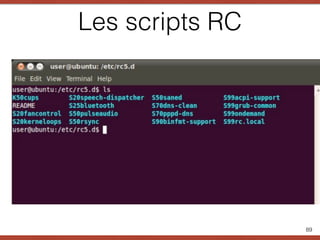

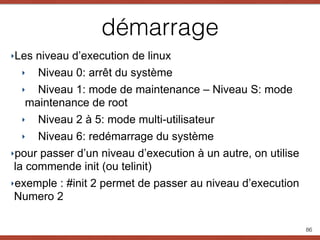

![Les scripts RC

‣ permettent de démarrer/arrêter les services lors du

passage d’un niveau d’execution a un autre

‣ le repertoire /etc/rc.d contient des sous repertoires rc[0-6]

‣ ces repertoires contiennent des liens symboliques vers les

fichiers du repertoire /etc/rc.d/init.d

‣ les fichiers commencent par K (kill) ou S (start) suivis de

deux chiffres puis le nom du service

‣ indique l’ordre du démarrage ou d’arrêt du service

‣ arguments des scripts : start, stop, reload, restart, status

88](https://image.slidesharecdn.com/linux-150405145240-conversion-gate01/85/lpi-101-notes-de-cours-88-320.jpg)