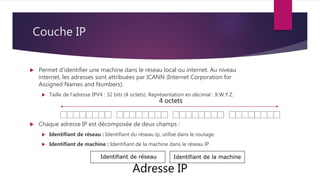

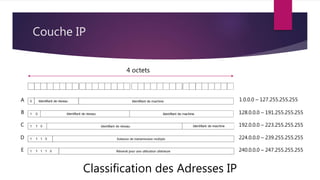

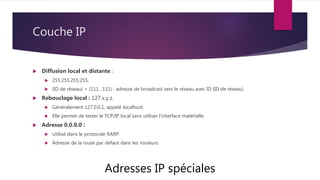

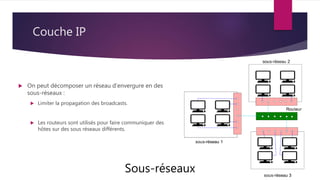

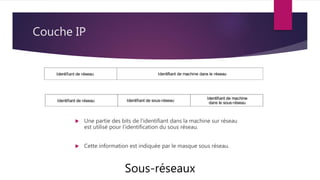

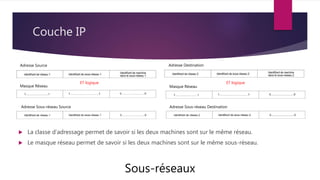

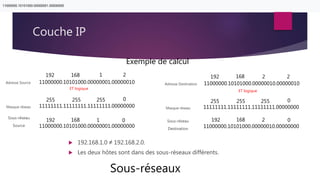

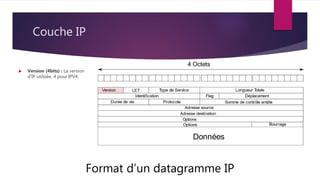

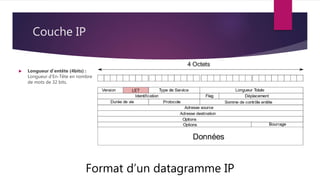

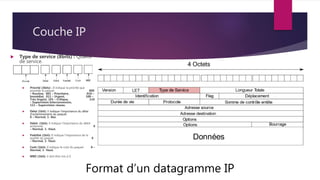

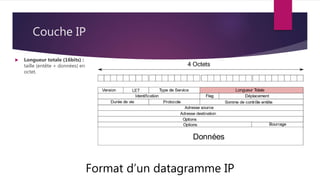

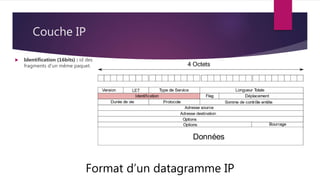

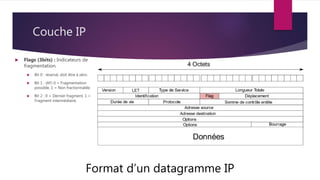

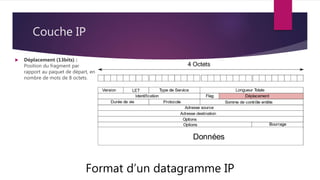

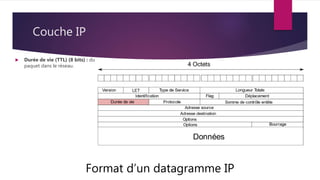

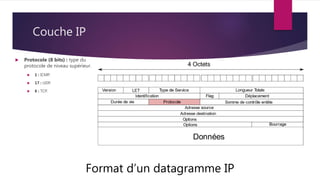

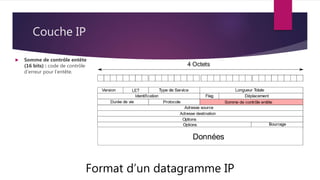

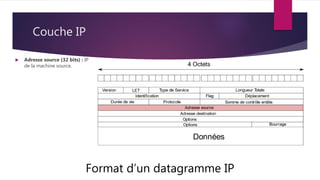

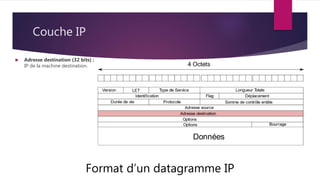

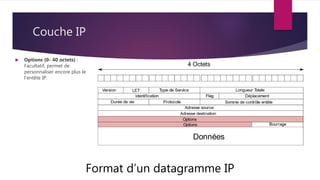

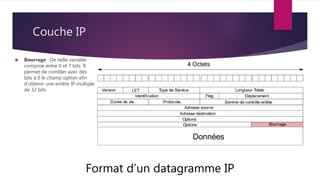

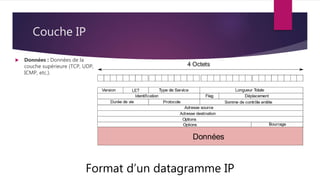

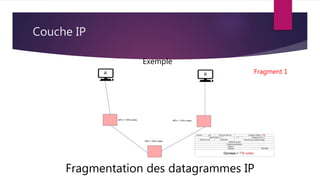

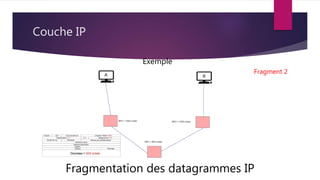

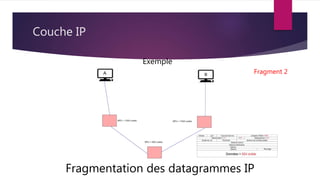

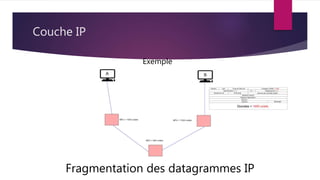

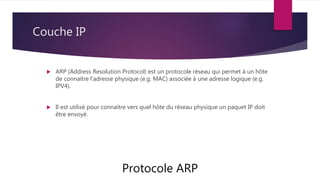

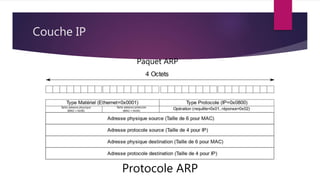

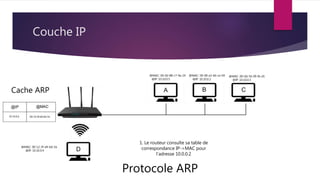

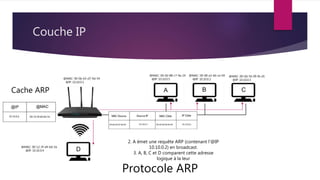

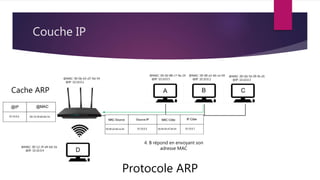

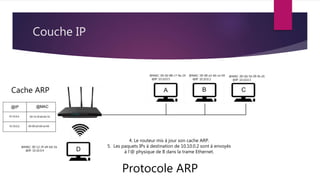

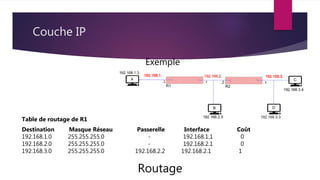

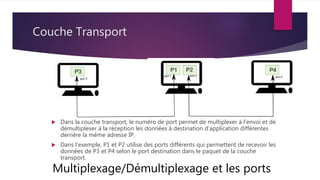

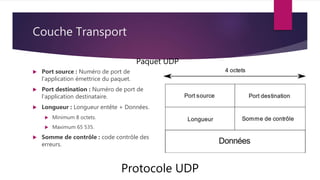

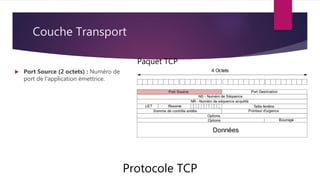

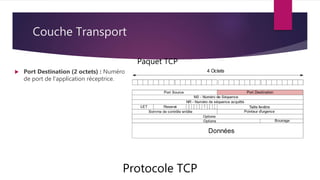

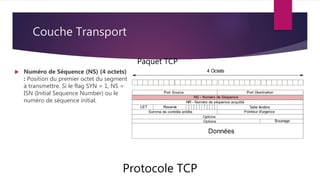

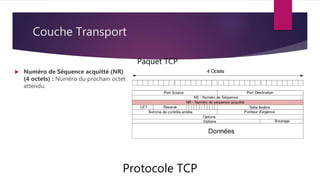

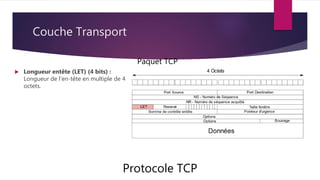

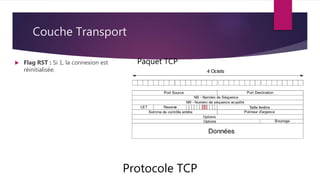

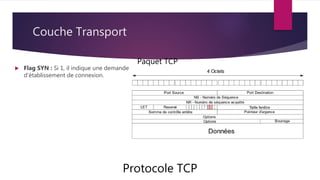

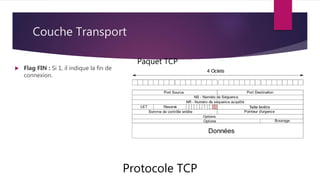

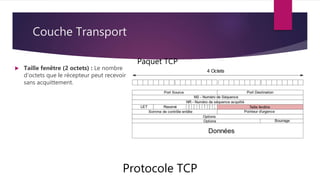

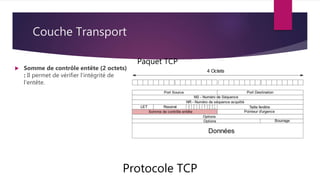

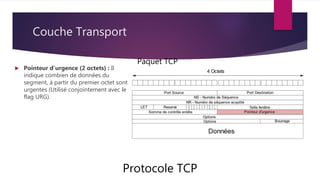

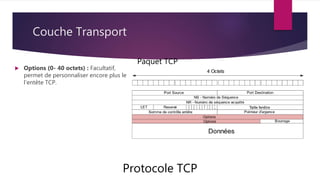

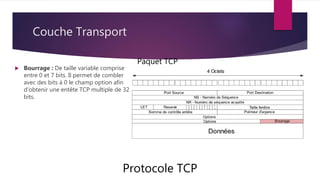

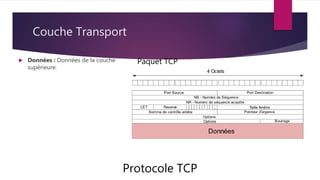

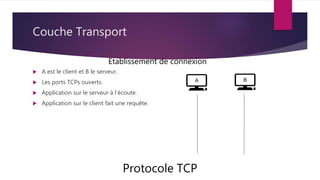

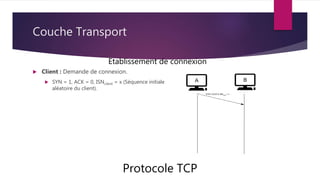

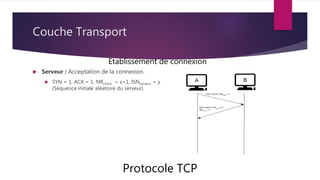

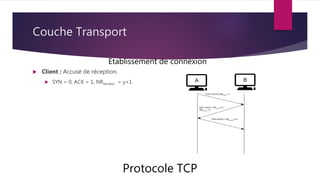

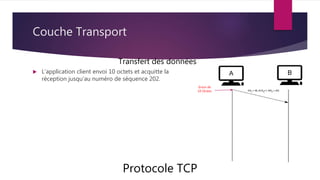

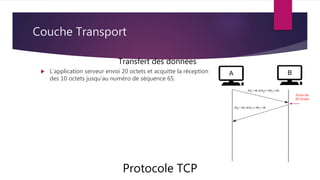

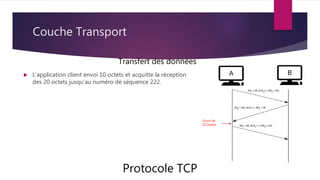

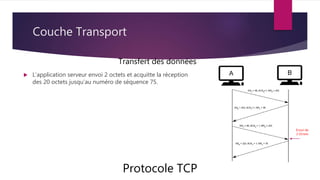

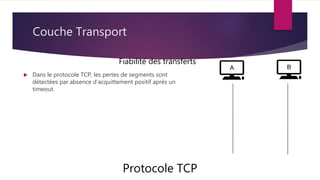

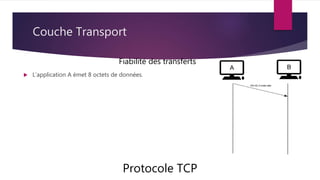

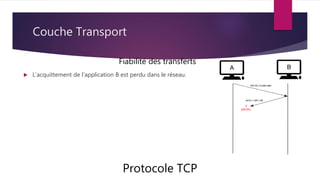

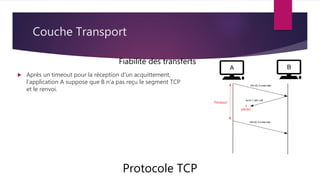

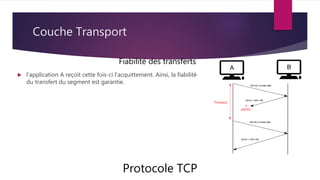

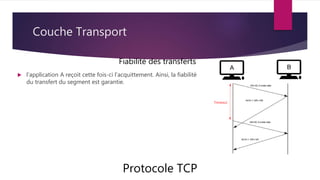

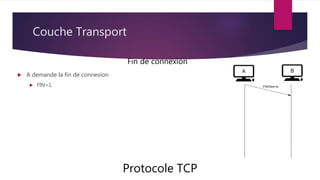

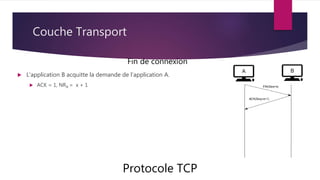

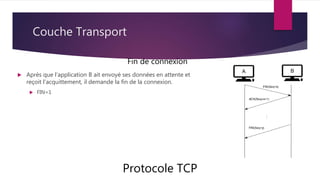

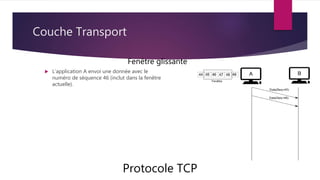

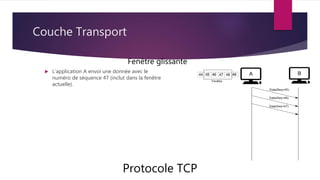

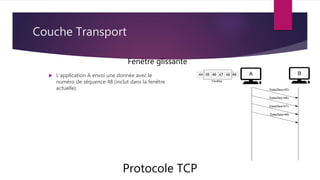

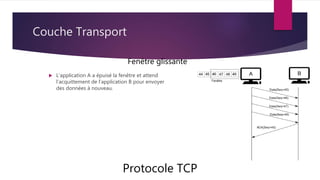

Le document traite des protocoles de communication TCP/IP et UDP/IP, expliquant leur rôle essentiel dans les réseaux informatiques. Il couvre la structure et la classification des adresses IP, ainsi que les processus de routage, de fragmentation des datagrammes IP, et les protocoles ARP et ICMP. Il met également en contraste les fonctionnalités des protocoles TCP et UDP, illustrant leurs caractéristiques et leurs usages dans la transmission de données.