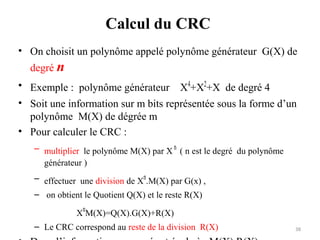

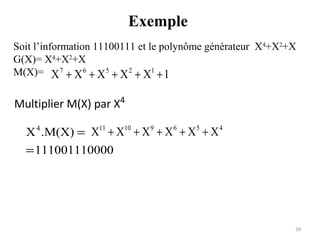

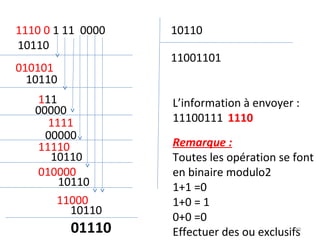

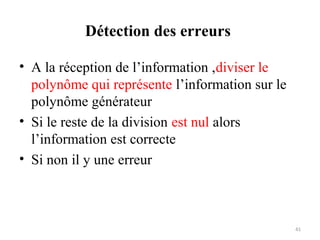

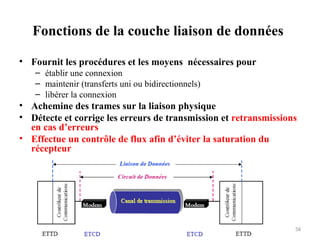

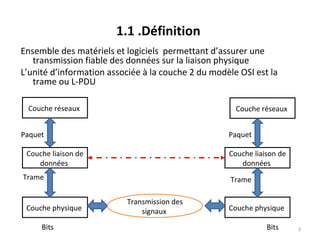

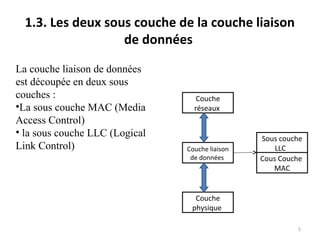

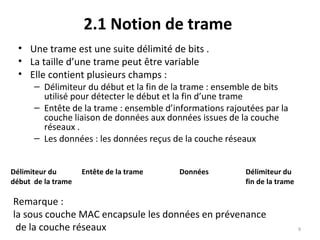

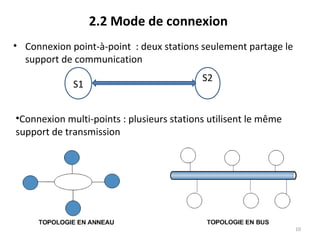

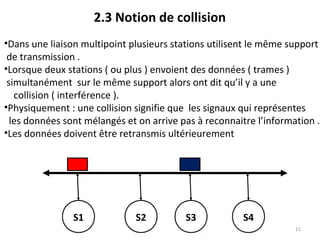

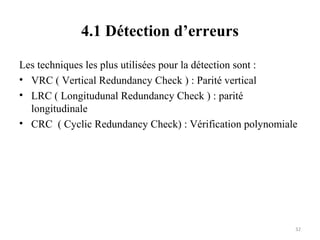

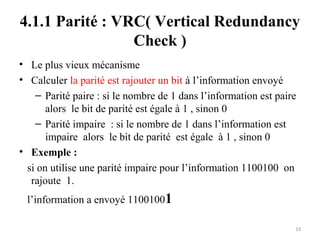

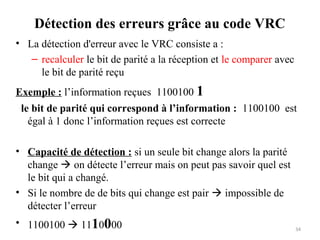

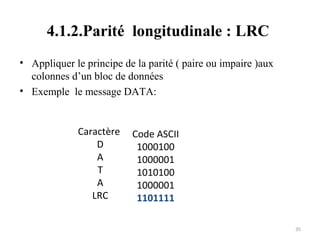

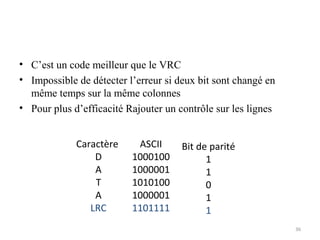

Le chapitre 3 traite de la couche liaison de données, qui est essentielle pour assurer une transmission fiable des données au sein d'un réseau. Il décrit le rôle de cette couche, ses sous-couches (MAC et LLC), ainsi que les mécanismes de contrôle d'accès et de détection des erreurs. Différentes technologies, protocoles et méthodes de détection d'erreurs, comme le VRC, LRC et CRC, sont également abordés.

![4.1.3. Vérification polynomiale

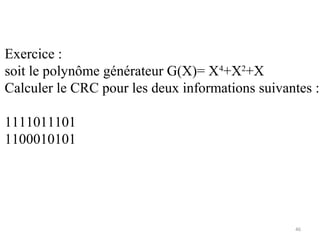

• Rappel : Une information en binaire peut être écrit sous la

forme polynomial suivant les puissance de 2

(1110) 2 = 1* 23 +1* 2 2 +1* 21 + 0 * 2 0

Dans le cas général :

(uk uk −1...........u1u0 ) 2 = uk . X k + uk −1. X k −1 + ........... + u1. X 1 + u0 . X 0 avec u i ∈ [0,1]

. Exemple :

La suite 1100101 est représentée par le polynôme

1100101 = 1. X 6 + 1. X 5 + 0. X 4 + 0. X 3 + 1. X 2 + 0. X 1 + 1. X 0

= X 6 + X 5 + X 2 +1

37](https://image.slidesharecdn.com/chap3liaisondedonnes-131122114011-phpapp01/85/Chap3-liaison-de-donnees-37-320.jpg)