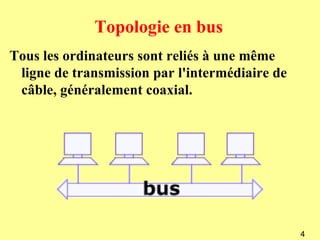

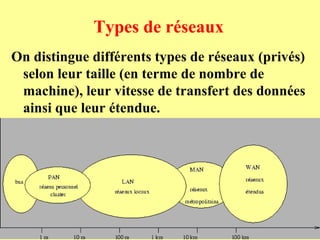

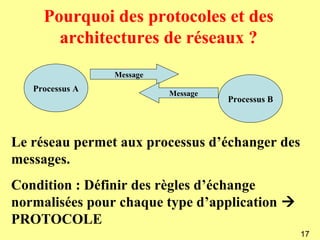

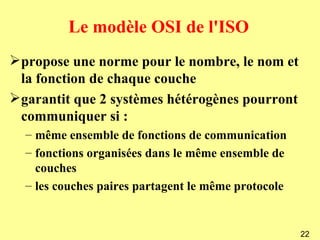

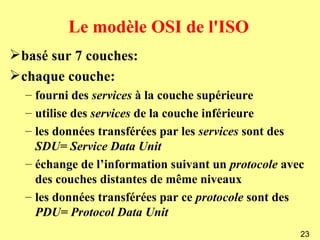

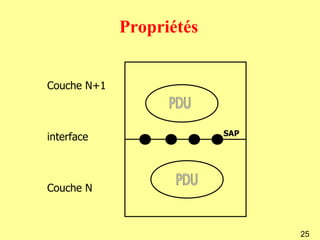

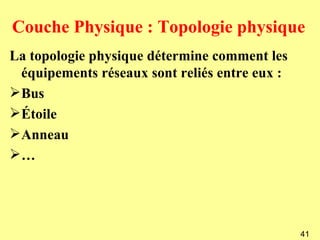

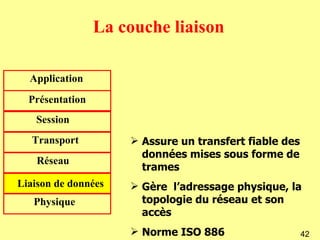

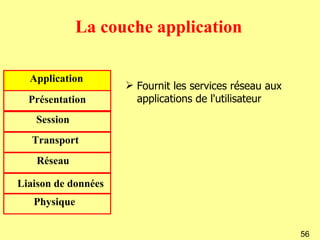

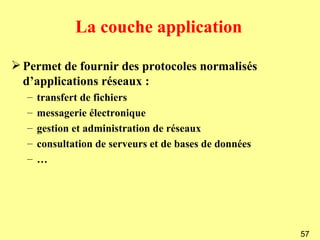

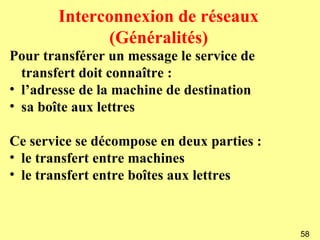

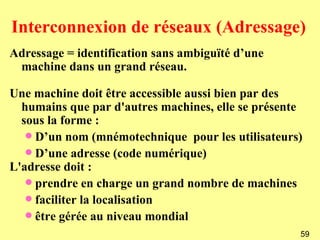

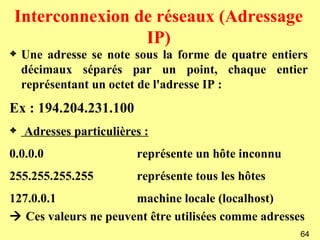

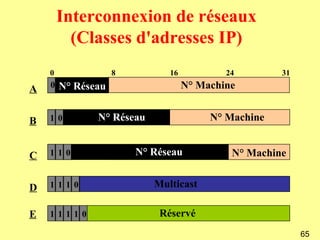

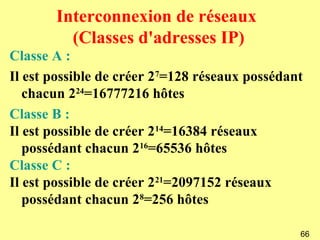

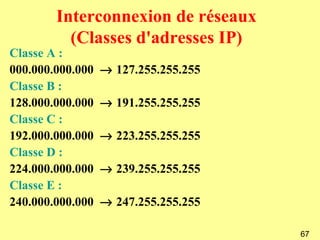

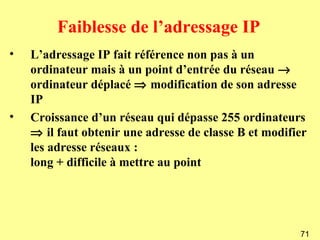

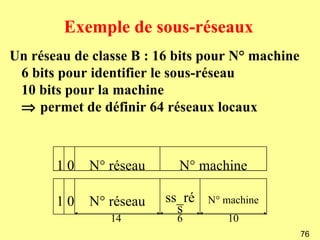

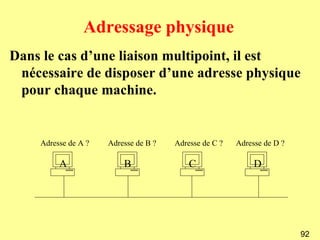

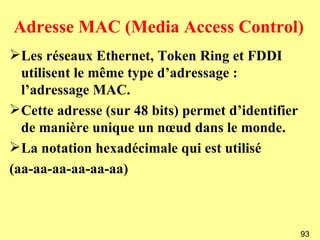

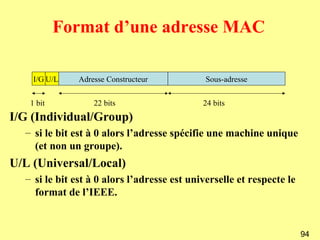

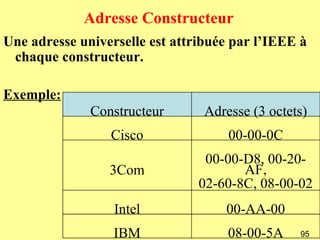

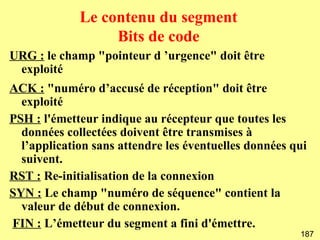

Le document traite des réseaux informatiques, expliquant leur définition, leurs topologies (bus, étoile, anneau) et les différents types de réseaux comme LAN, WAN et MAN. Il aborde également le modèle OSI, qui structure la communication en 7 couches, ainsi que l'importance des protocoles et de l'adressage pour garantir la communication entre machines. Enfin, il évoque les systèmes de commutation et de routage pour optimiser l'échange de données entre différentes machines.

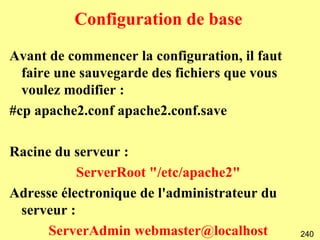

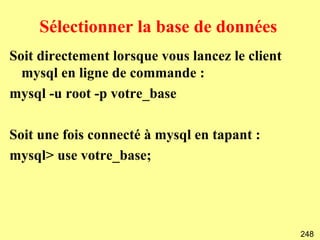

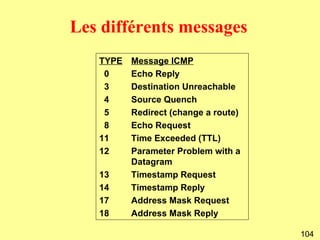

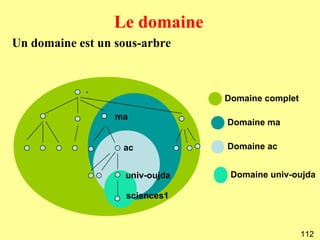

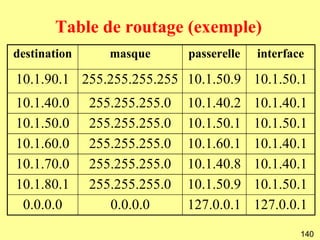

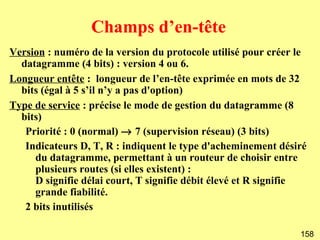

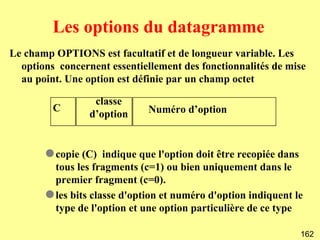

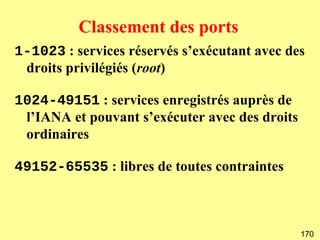

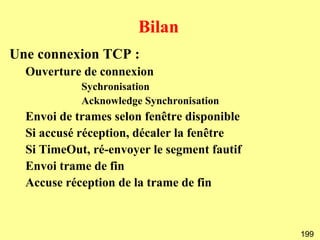

![Table de routage

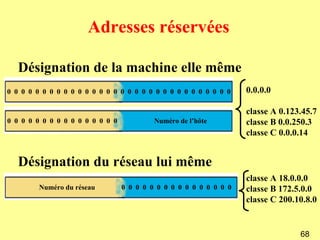

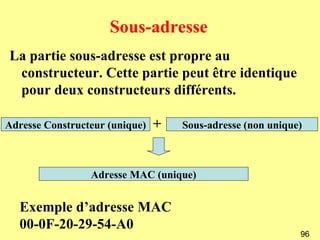

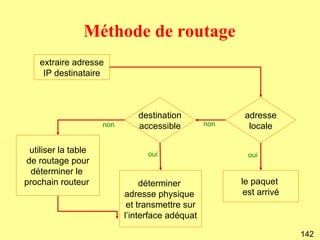

Ne contiennent que les identifiants réseau des

adresses IP.

La table contient, pour chaque numéro de

réseau à atteindre, l’adresse IP du routeur le

plus proche.

Chaque routeur possède une liste de couples

(réseau, 0) [définit comment accéder à un

réseau distant] ou (ce_réseau, ordinateur)

[comment accéder à un ordinateur du réseau

local].

139](https://image.slidesharecdn.com/courss5-111206154441-phpapp02/85/Cours-s5-reseau-FSO-139-320.jpg)

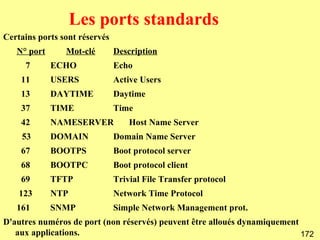

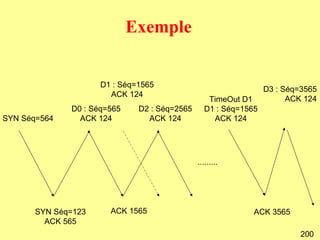

![TCP : ports standards

No port Mot-clé Description

20 FTP-DATA File Transfer [Default Data]

21 FTP File Transfer [Control]

23 TELNET Telnet

25 SMTP Simple Mail Transfer

37 TIME Time

42 NAMESERVER Host Name Server

43 NICNAME Who Is

53 DOMAIN Domain Name Server

79 FINGER Finger

80 HTTP WWW

110 POP3 Post Office Protocol - Version 3

111 SUNRPC SUN Remote Procedure Call

201](https://image.slidesharecdn.com/courss5-111206154441-phpapp02/85/Cours-s5-reseau-FSO-201-320.jpg)