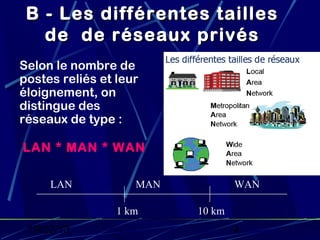

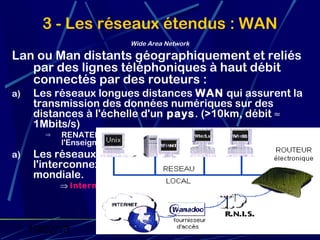

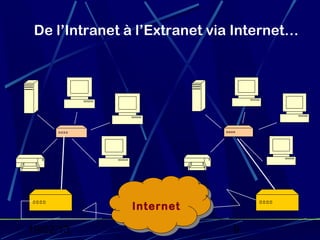

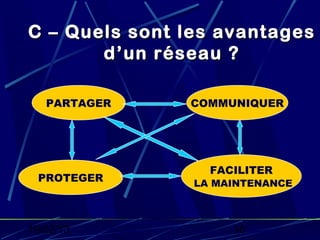

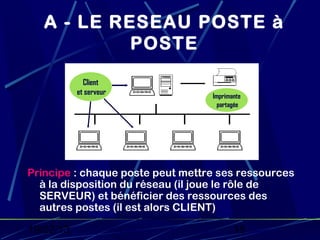

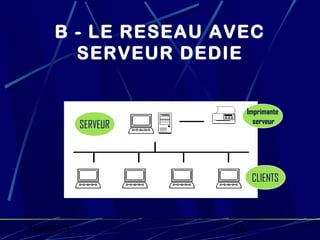

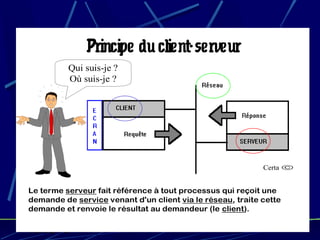

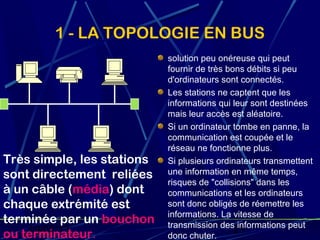

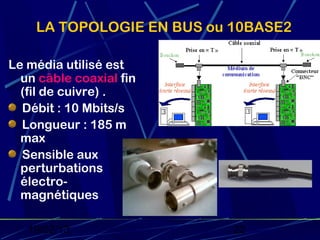

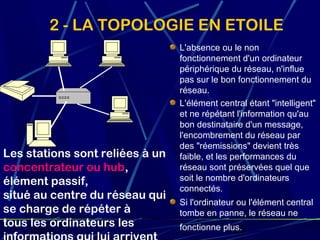

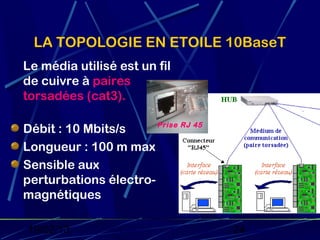

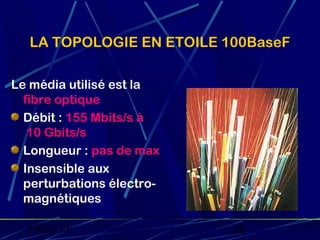

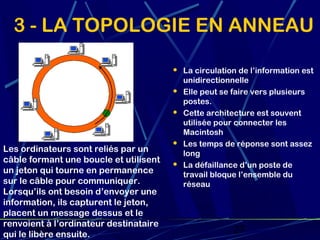

Le document présente une vue d'ensemble des réseaux informatiques, expliquant leur définition, les différents types (LAN, MAN, WAN) et leurs avantages tels que le partage de ressources et la protection des données. Il aborde également les topologies de réseau, notamment en bus, en étoile et en anneau, ainsi que les principes d'adressage et de routage. Enfin, il met en lumière les métiers associés aux réseaux informatiques.