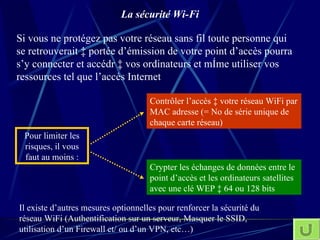

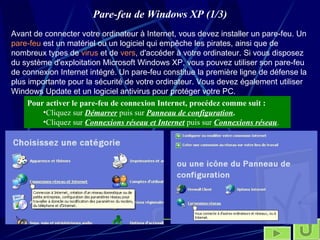

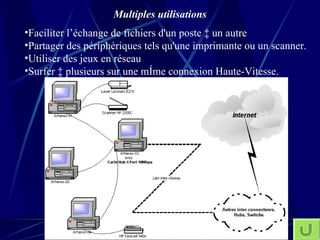

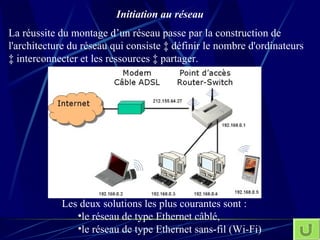

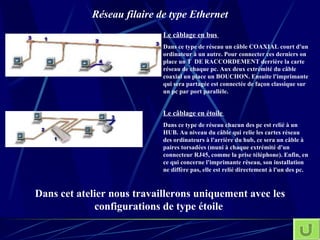

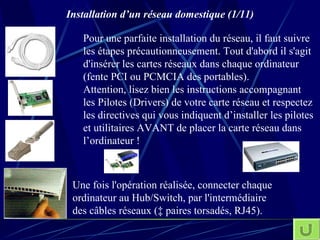

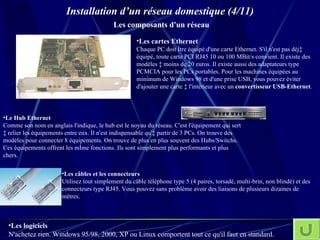

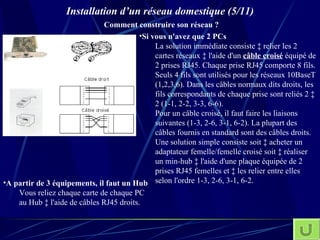

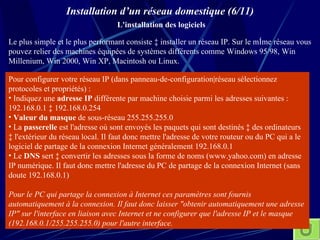

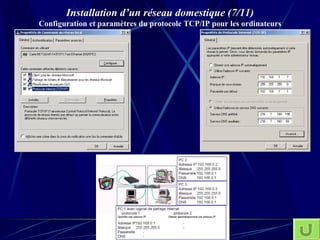

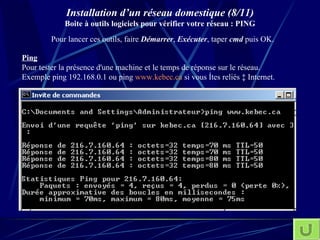

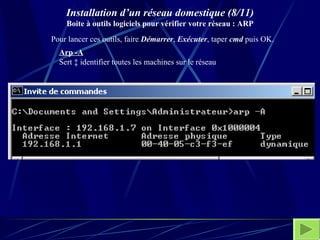

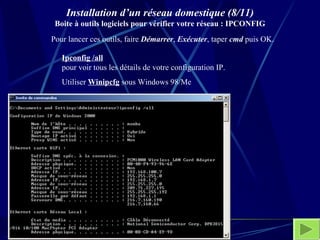

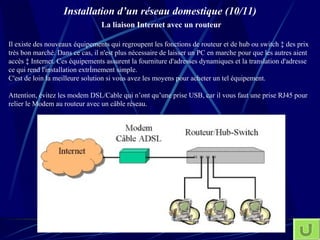

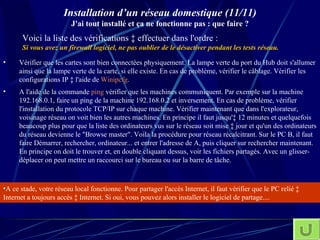

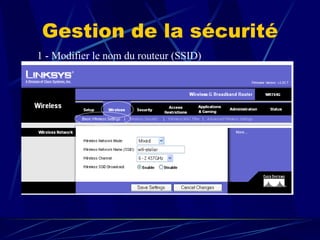

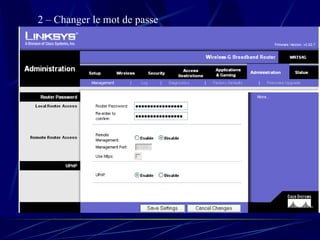

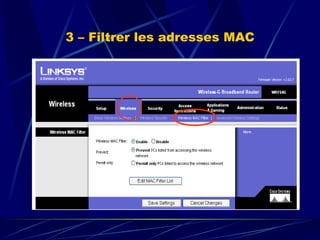

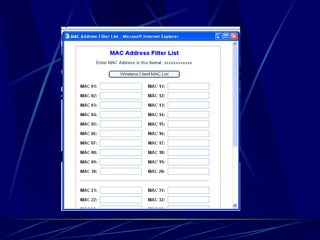

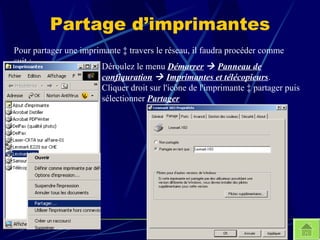

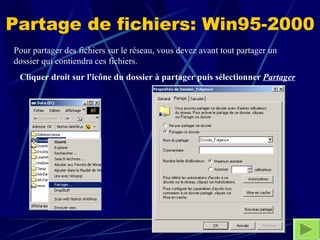

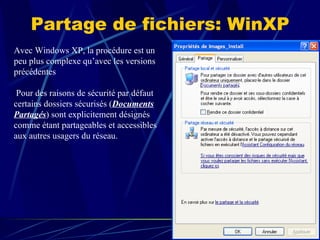

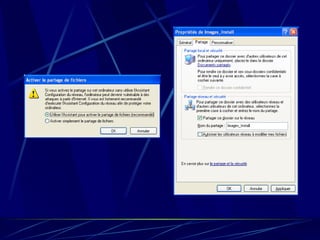

Ce document traite de l'installation et de la configuration de petits réseaux domestiques, en détaillant les technologies câblées et sans fil ainsi que les étapes nécessaires pour partager des ressources comme des fichiers et des imprimantes. Il aborde également la gestion de la sécurité, la configuration des protocoles, et les outils logiciels pour vérifier le bon fonctionnement d'un réseau. Enfin, il propose des conseils pour le partage de l'accès Internet au sein du réseau.

![Installation d’un réseau domestique (8/11) Boite à outils logiciels pour vérifier votre réseau : NETSTAT Netstat [-a] [-e] [-n] [-s] [-p proto] [-r] [interval] -a affiche toutes les connections et les ports en écoute. -e affiche les statistiques Ethernet. Peut être combinée avec l'option -s . -n affiche les adresses et les numéros de port sous forme numérique.. -p proto affiche les connections du type proto; proto est TCP ou UDP. Avec l'option -s, affiche les statistiques par protocole, proto étant TCP, UDP, ou IP. -r affiche la table de routage. -s affiche les statistiques par protocole. Par défaut, les statistique TCP, UDP et IP; l'option -p peut être utilisée pour indiquer un protocole particulier. Pour lancer ces outils, faire Démarrer , Exécuter , taper cmd puis OK.](https://image.slidesharecdn.com/atelierreseau6mo-1229922932690333-1/85/Atelier-Reseaux-informatiques-19-320.jpg)

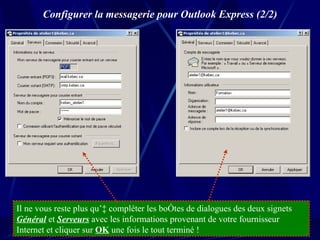

![Configurer la messagerie pour Outlook Express (1/2) Avant de chercher à configurer votre logiciel de messagerie électronique, vous devez vous assurer de posséder en main toutes les informations données par votre fournisseur Internet (FAI ou FSI). Ce qui comprend : Cliquez Ajouter Courrier pur obtenir la boîte de dialogue de configuration atelier123456 Mot de passe kebec_atelier1 Identifiant du compte mail..kebec.ca Adresse du serveur SMTP mail.kebec.ca Adresse du serveur POP [email_address] Votre adresse](https://image.slidesharecdn.com/atelierreseau6mo-1229922932690333-1/85/Atelier-Reseaux-informatiques-58-320.jpg)