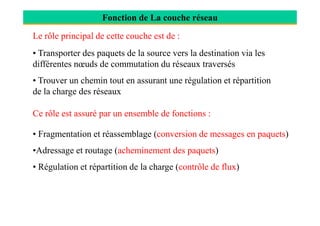

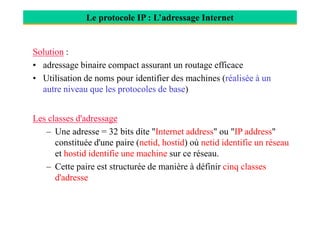

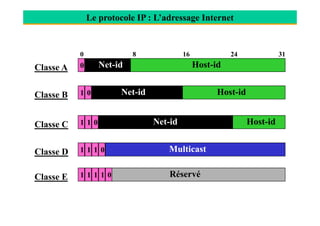

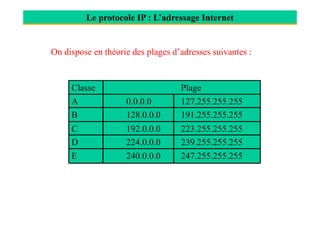

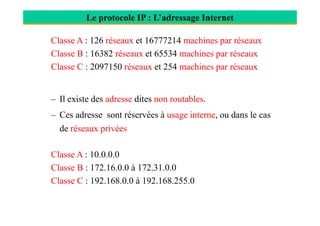

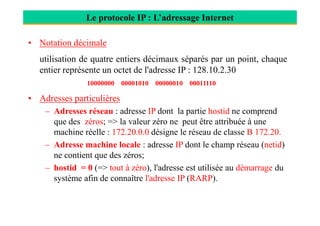

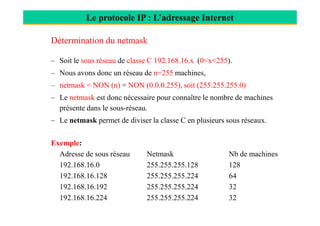

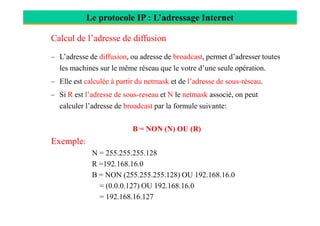

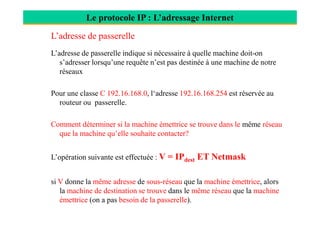

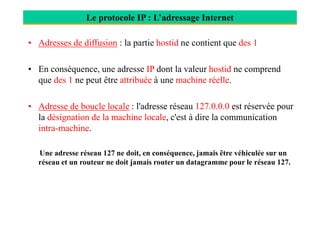

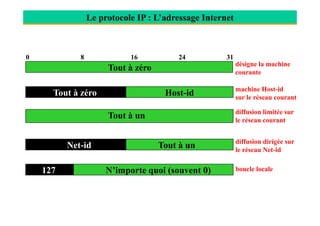

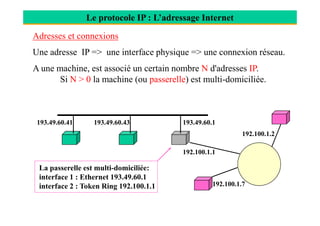

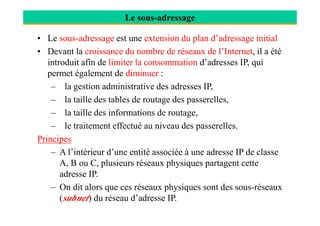

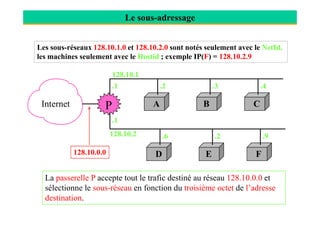

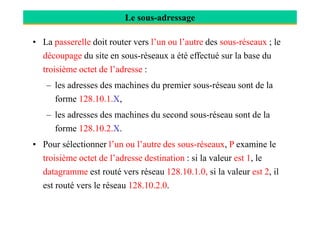

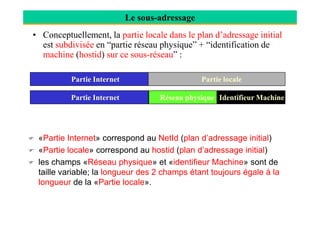

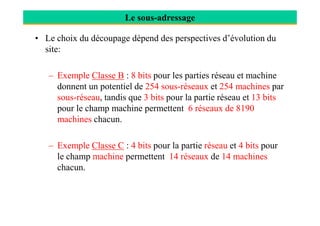

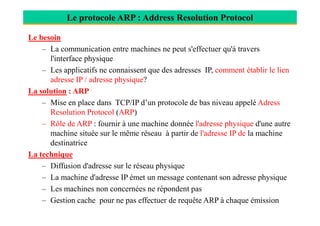

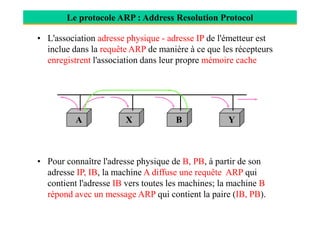

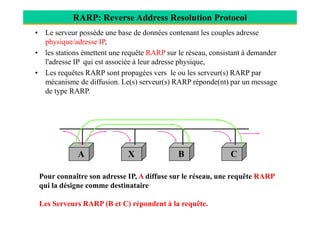

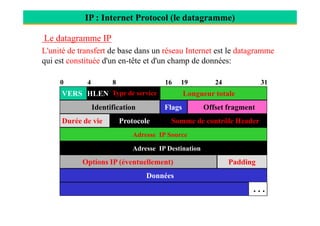

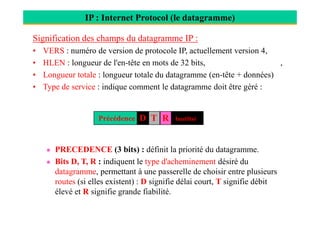

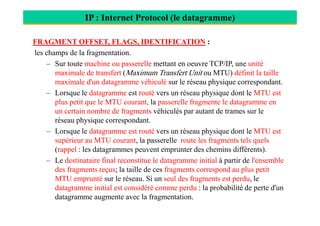

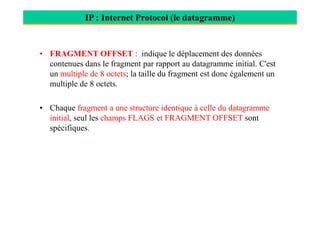

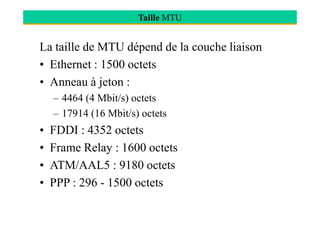

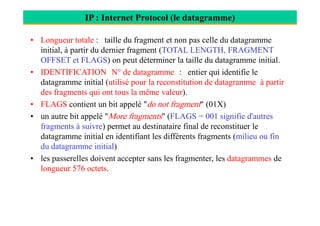

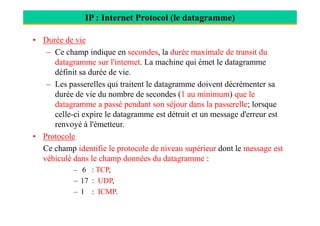

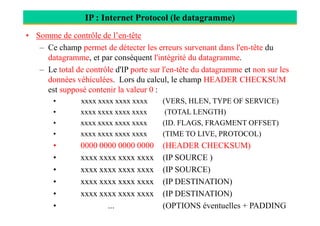

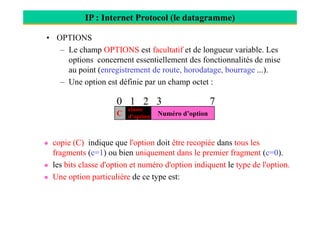

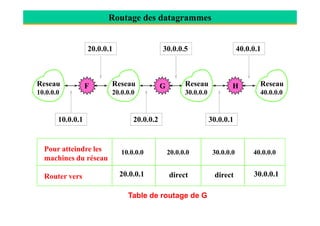

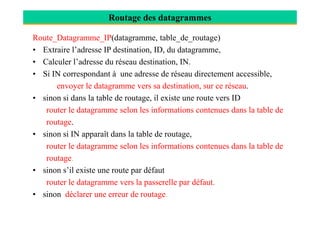

Le document explique la fonction de la couche réseau dans les réseaux informatiques, notamment le transport des paquets et le routage à travers différents nœuds. Il détaille également le protocole IP, ses classes d'adresses, les mécanismes d'adressage, le sous-adressage, et les protocoles ARP et RARP pour résoudre les adresses. Enfin, il aborde la structure des datagrammes IP et les enjeux de fragmentation pour le transfert de données.