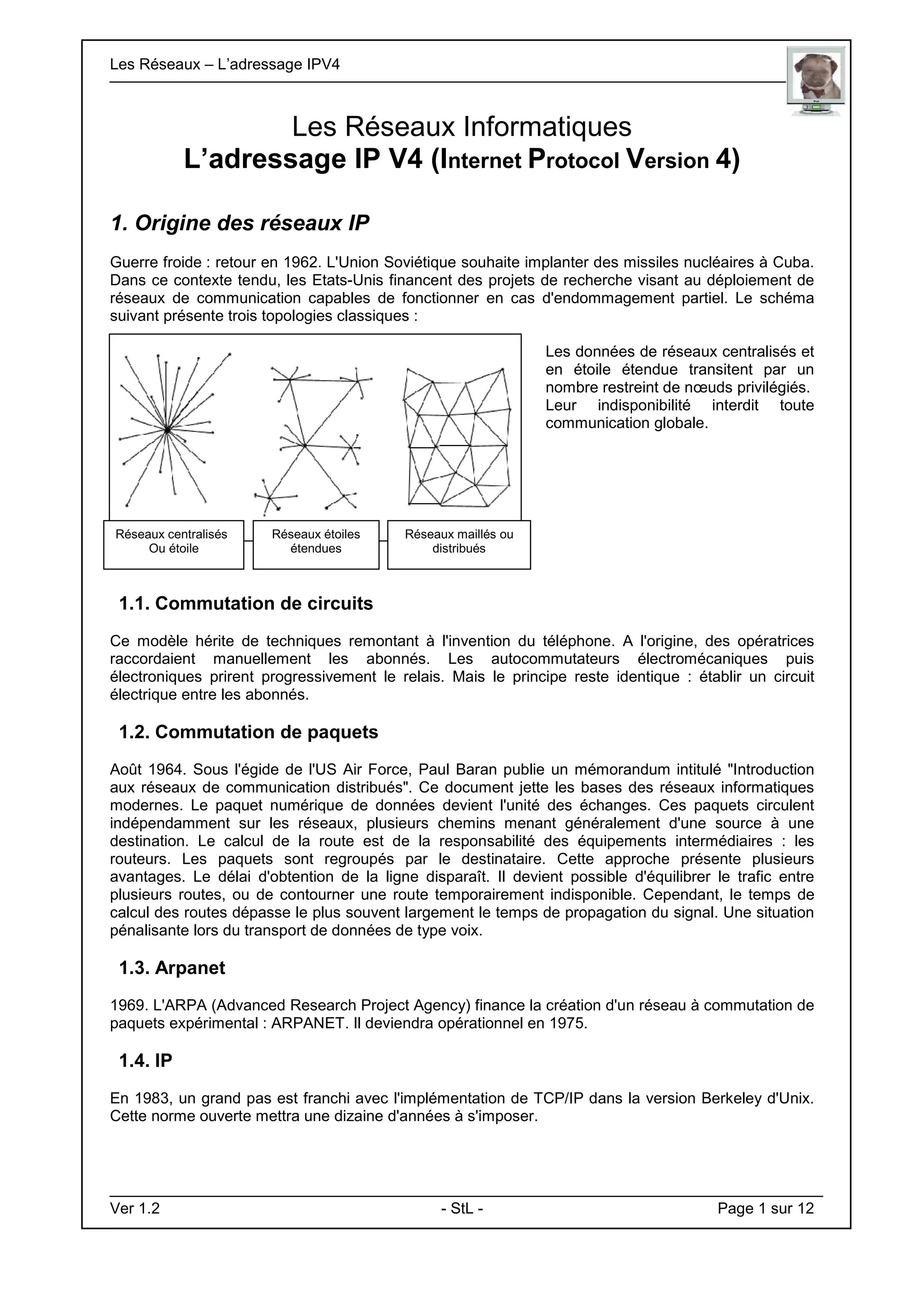

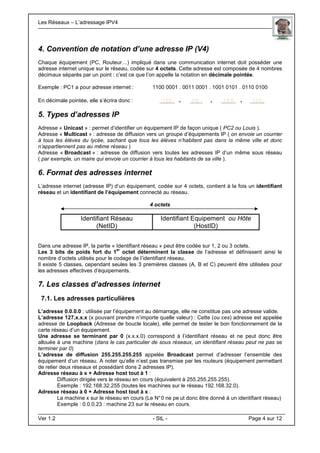

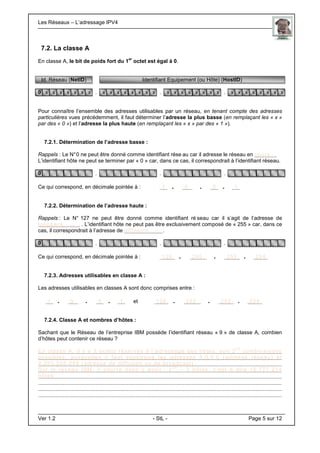

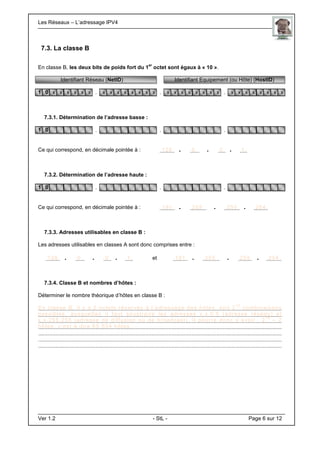

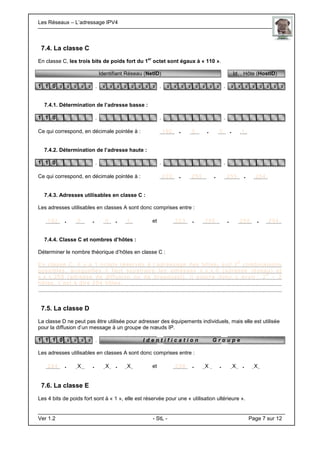

Le document traite de l'adressage IP version 4 (IPv4) et de l'évolution des réseaux informatiques, en commençant par des initiatives militaro-scientifiques durant la guerre froide jusqu'à l'implémentation du TCP/IP dans Unix. Il explique la structure des adresses IP, la transmission de données via le protocole Internet et les différents types d'adresses IP, ainsi que leur classification en classes A, B, C, D et E. Enfin, il fait la distinction entre adresses publiques et privées, soulignant leur importance dans la communication sur Internet.