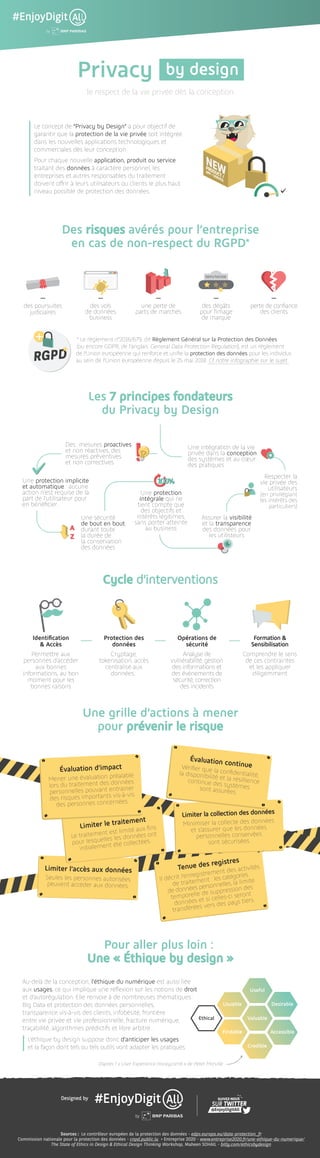

Privacy by Design

- 1. NEWPRODUCT / APP / SERVICE by Designed by by Sources : Le contrôleur européen de la protection des données - edps.europa.eu/data-protection_fr Commission nationale pour la protection des données - cnpd.public.lu • Entreprise 2020 - www.entreprise2020.fr/une-ethique-du-numerique/ The State of Ethics in Design & Ethical Design Thinking Workshop, Maheen SOHAIL - bitly.com/ethicsbydesign SUIVEZ-NOUS le respect de la vie privée dès la conception Le concept de “Privacy by Design” a pour objectif de garantir que la protection de la vie privée soit intégrée dans les nouvelles applications technologiques et commerciales dès leur conception. Pour chaque nouvelle application, produit ou service traitant des données à caractère personnel, les entreprises et autres responsables du traitement doivent offrir à leurs utilisateurs ou clients le plus haut niveau possible de protection des données. Privacy by design Des risques avérés pour l’entreprise en cas de non-respect du RGPD* Les 7 principes fondateurs du Privacy by Design Cycle d’interventions Une grille d’actions à mener pour prévenir le risque des vols de données business une perte de parts de marchés des dégâts pour l’image de marque REPUTATION Une intégration de la vie privée dans la conception des systèmes et au cœur des pratiques Assurer la visibilité et la transparence des données pour les utilisteurs Respecter la vie privée des utilisateurs (en privilégiant les intérêts des particuliers) Une protection implicite et automatique : aucune action n'est requise de la part de l'utilisateur pour en bénéficier Des mesures proactives et non réactives, des mesures préventives et non correctives Une protection intégrale qui ne tient compte que des objectifs et intérêts légitimes, sans porter atteinte au business Une sécurité de bout en bout, durant toute la durée de la conservation des données Protection des données Cryptage, tokenisation, accès centralisé aux données… Permettre aux personnes d’accéder aux bonnes informations, au bon moment pour les bonnes raisons Identification & Accès Opérations de sécurité Analyse de vulnérabilité, gestion des informations et des événements de sécurité, correction des incidents des poursuites judiciaires Il décrit l’enregistrement des activités de traitement : les catégories de données personnelles, la limite temporelle de suppression des données et si celles-ci seront transférées vers des pays tiers. Tenue des registres Seules les personnes autorisées peuvent accéder aux données. Limiter l’accès aux données Minimiser la collecte des données et s’assurer que les données personnelles conservées sont sécurisées. Limiter la collection des données Le traitement est limité aux fins pour lesquelles les données ont initialement été collectées. Limiter le traitement Mener une évaluation préalable lors du traitement des données personnelles pouvant entrainer des risques importants vis-à-vis des personnes concernées. Évaluation d’impact Vérifier que la confidentialité,la disponibilité et la résilliencecontinue des systèmessont assurées. Évaluation continue Pour aller plus loin : Une « Éthique by design » Au-delà de la conception, l’éthique du numérique est aussi liée aux usages, ce qui implique une réflexion sur les notions de droit et d’autorégulation. Elle renvoie à de nombreuses thématiques : Big Data et protection des données personnelles, transparence vis-à-vis des clients, infobésité, frontière entre vie privée et vie professionnelle, fracture numérique, traçabilité, algorithmes prédictifs et libre arbitre… L’éthique by design suppose donc d’anticiper les usages et la façon dont tels ou tels outils vont adapter les pratiques. * Le règlement n°2016/679, dit Règlement Général sur la Protection des Données (ou encore GDPR, de l'anglais ), est un règlement de l'Union européenne qui renforce et unifie la protection des données pour les individus au sein de l'Union européenne depuis le 25 mai 2018. Cf. notre infographie sur le sujet. General Data Protection Regulation RGPD perte de confiance des clients Formation & Sensibilisation Comprendre le sens de ces contraintes et les appliquer diligemment D’après l’ « User Experience Honeycomb » de Peter Morville