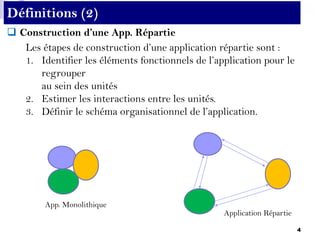

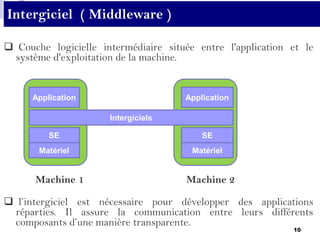

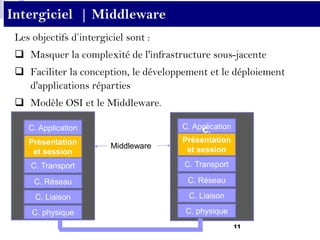

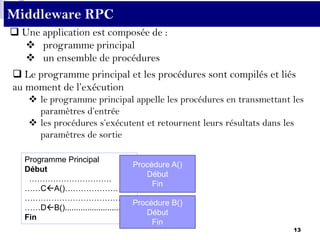

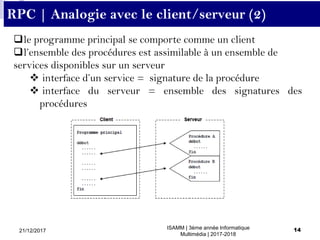

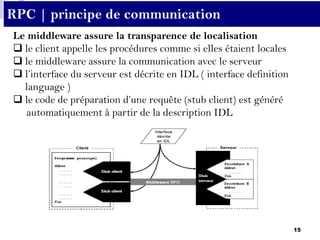

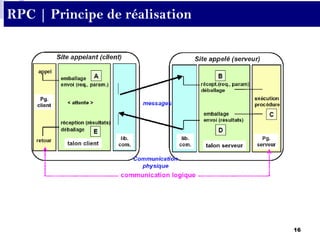

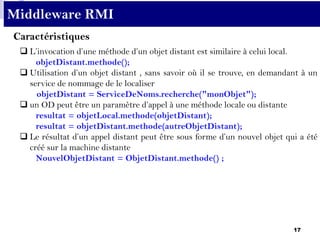

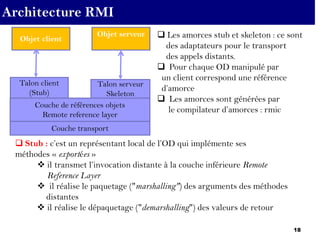

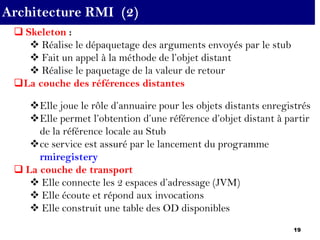

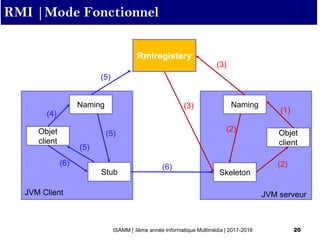

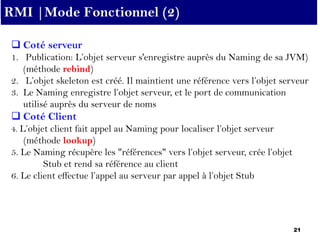

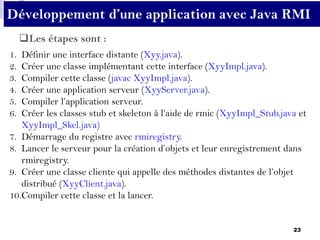

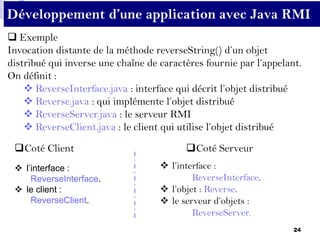

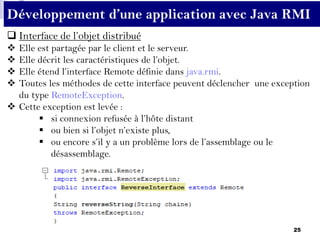

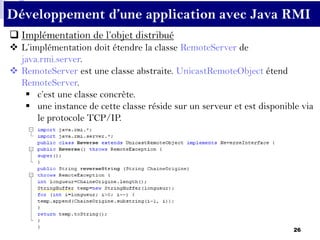

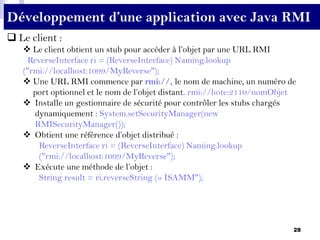

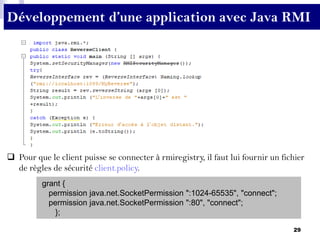

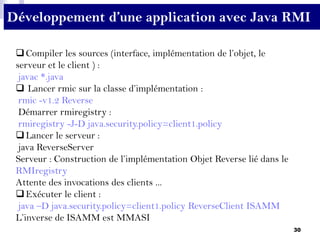

Le document traite des applications réparties, définissant leur structure, leur environnement et les étapes de leur construction. Il aborde également les qualités requises pour ces applications, telles que la performance, la tolérance aux pannes et la sécurité, ainsi que le rôle essentiel des middlewares comme RPC et RMI pour assurer la communication entre les composants. Enfin, le document décrit en détail le développement d'une application avec Java RMI, incluant des étapes pratiques et des exemples d'implémentation.