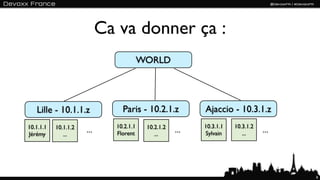

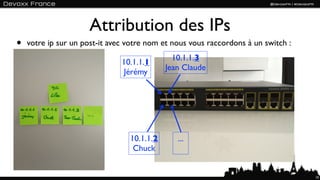

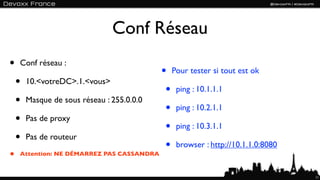

L'événement Cassandra LAN Party permet aux participants de monter un cluster Cassandra réparti sur trois datacenters pour le plaisir. Les participants doivent apporter un ordinateur portable avec un câble Ethernet, désactiver le Wi-Fi, et suivre des instructions précises pour l'installation et la configuration de Cassandra. Un espace matériel et des switches sont fournis pour faciliter la mise en réseau et la configuration de l'environnement de travail.

![Quelques commandes pour vous

• visualiser l’état du cluster : bin/nodetool -h <votreIP> ring

• Manipuler des données : bin/cassandra-cli -h <votreIp>

• use ks; row key Colum name Colum value

• set party['devoxx']['<votreIp>']=<votre nom et prenom>;

• list party;

On s’assure que tout le monde a réussi à ajouter sa colonne

18](https://image.slidesharecdn.com/cassandrahandsondevoxxfr-120424132757-phpapp01/85/Cassandra-Lan-Party-a-Devoxx-France-18-320.jpg)

![Remplisser votre fiche user!

• use ks;

• set user['votre@email']['twitter']= '@votretwitter';

• set user['votre@email']['favorite director']= 'Quentin Tarantino';

• set user['votre@email']['favorite band']= 'The Rolling Stones';

• etc...

• list user;

19](https://image.slidesharecdn.com/cassandrahandsondevoxxfr-120424132757-phpapp01/85/Cassandra-Lan-Party-a-Devoxx-France-19-320.jpg)