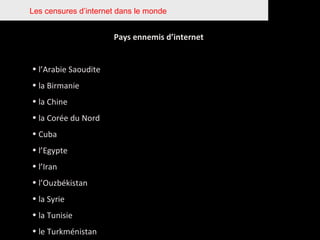

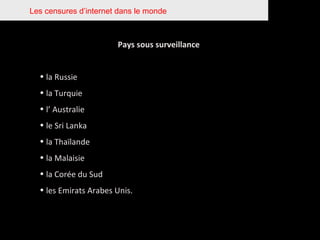

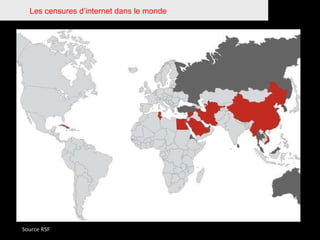

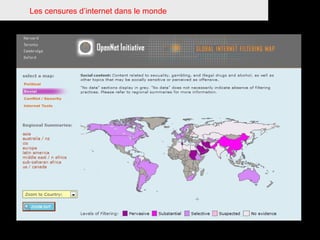

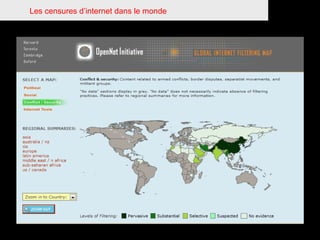

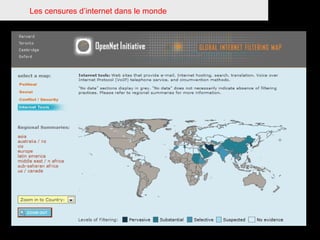

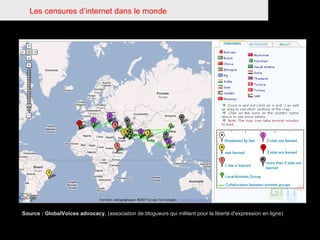

Le document examine la censure d'Internet à l'échelle mondiale, en distinguant les censures reconnues et cachées à travers différents moyens techniques et législatifs. Il explore la résistance à cette censure, y compris les outils utilisés par les internautes pour contourner les restrictions imposées par les gouvernements. Les stratégies de surveillance et de blocage de contenu varient considérablement entre les pays, rendant Internet à la fois un lieu de contrôle et de mobilisation.