Intégrer la présentation

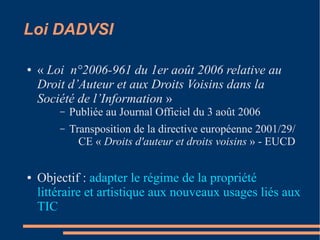

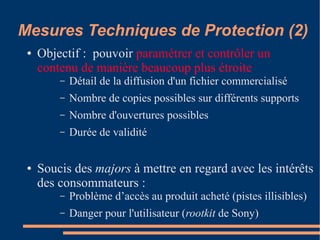

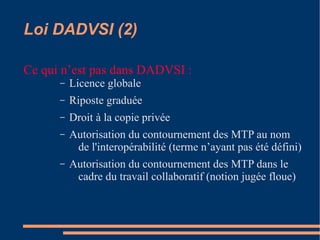

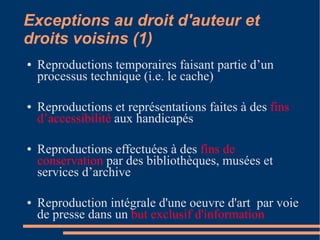

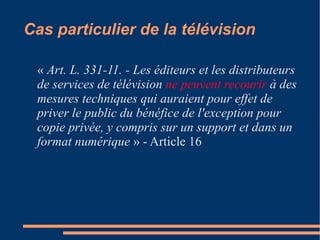

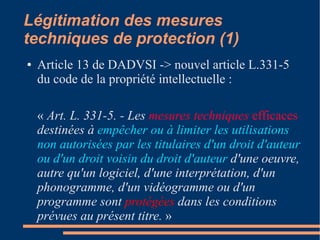

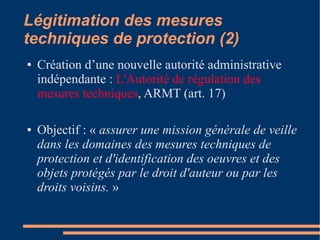

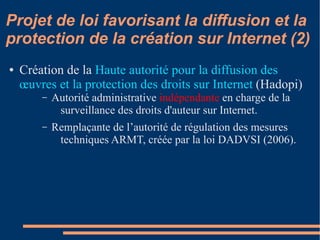

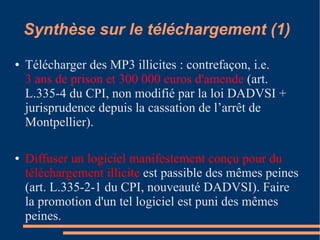

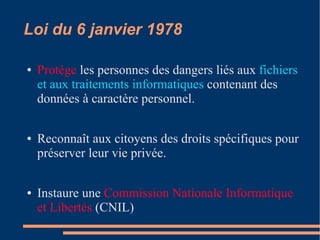

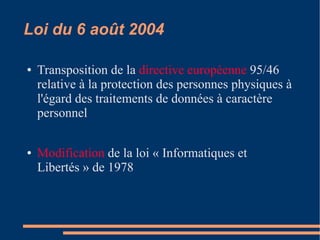

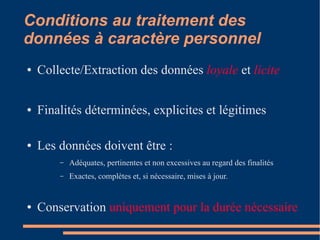

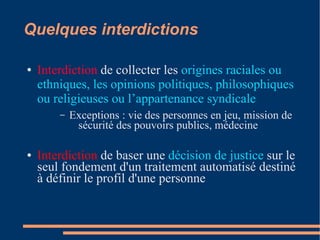

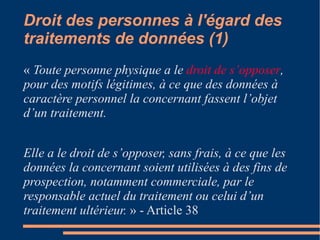

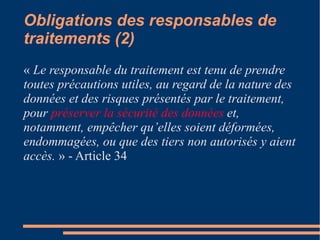

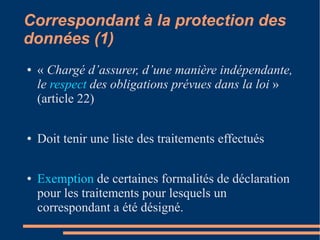

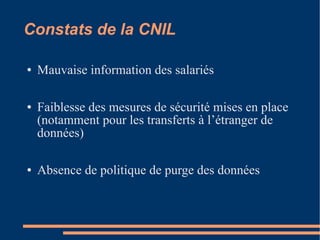

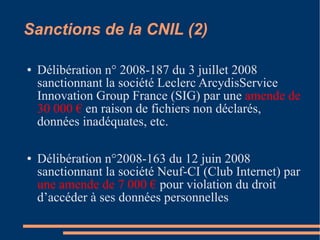

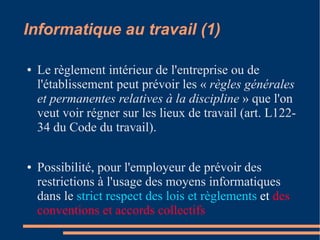

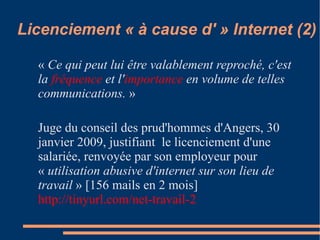

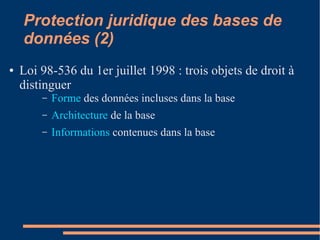

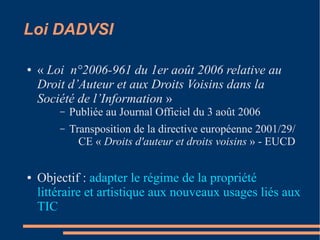

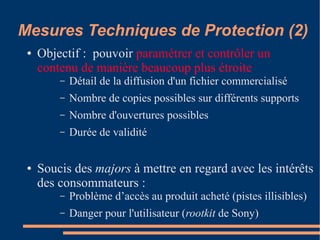

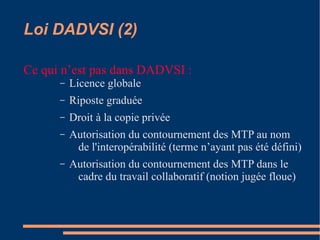

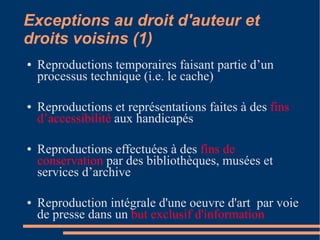

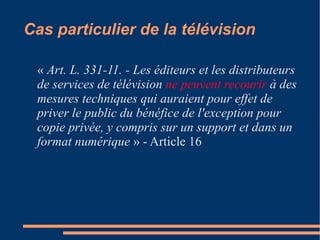

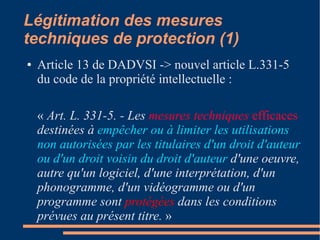

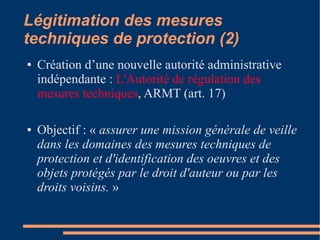

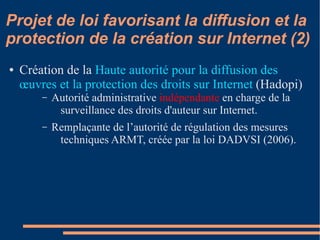

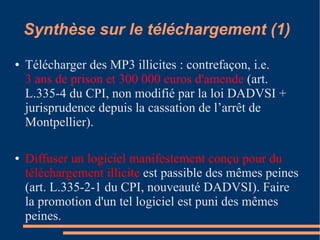

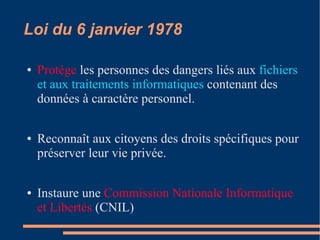

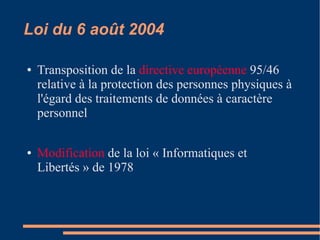

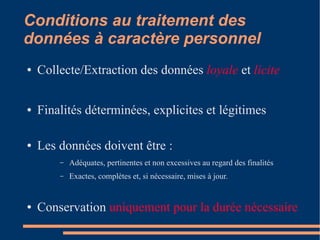

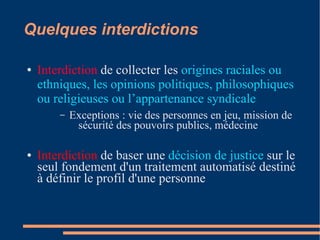

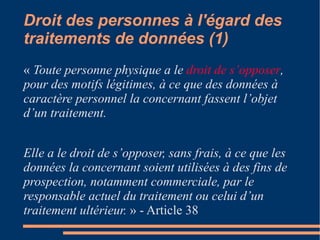

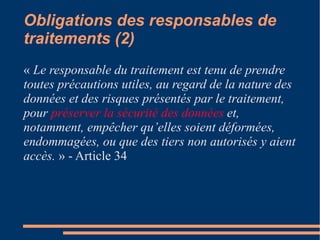

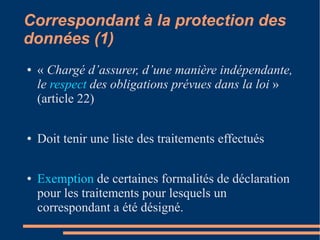

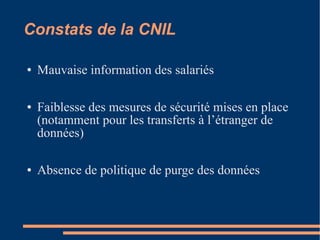

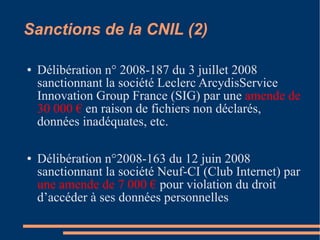

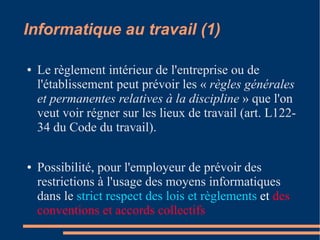

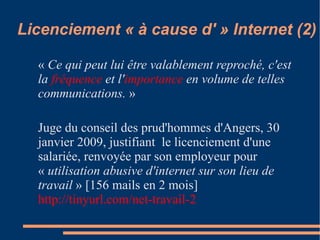

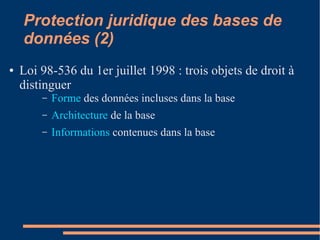

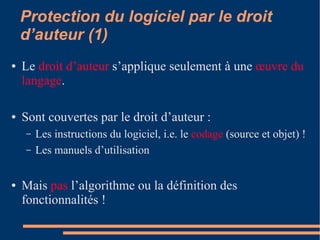

Le document aborde divers aspects du droit informatique, notamment la propriété intellectuelle, la protection des données personnelles, et les lois régissant les technologies numériques en France. Il soulève des questions pratiques concernant les droits sur les logiciels, la gestion des informations personnelles, et les implications du téléchargement illégal. En outre, il présente un cadre législatif pertinent, y compris des lois sur la confiance dans l'économie numérique et le droit d'auteur.