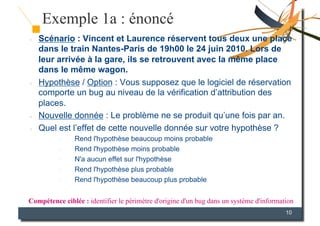

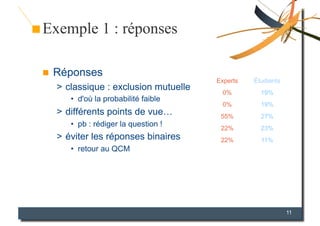

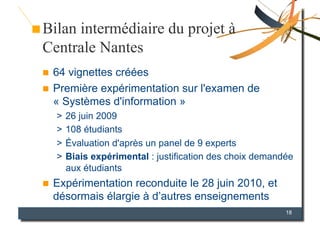

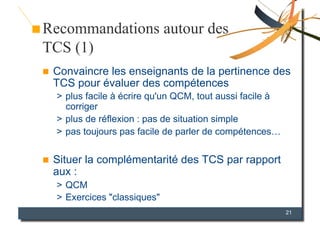

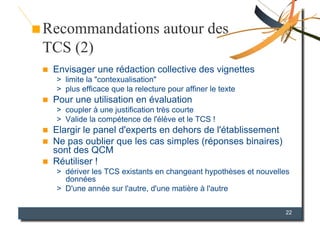

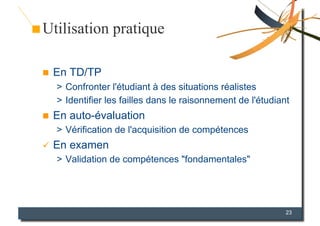

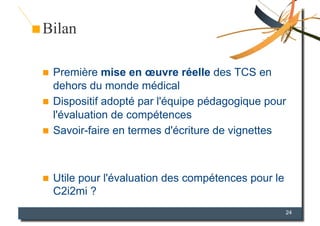

Ce document présente l'utilisation des tests de concordance de script (TCS) pour améliorer l'évaluation des compétences en informatique dans des cours techniques et moins techniques, notamment à Centrale Nantes. Les TCS, qui proviennent du secteur médical, visent à évaluer le raisonnement en contexte d'incertitude et se révèlent complémentaires aux méthodes traditionnelles. Les recommandations incluent la rédaction collective des vignettes, l'implication d'experts extérieurs et l'adaptation de questions pour évaluer de manière plus efficace les compétences des étudiants.