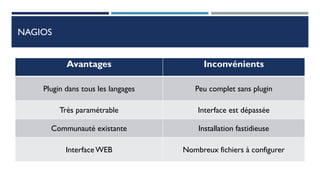

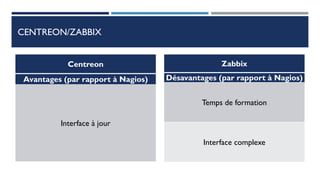

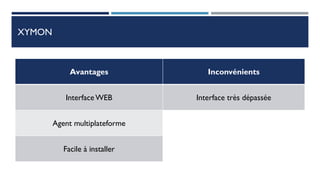

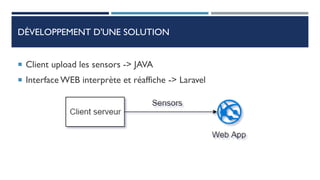

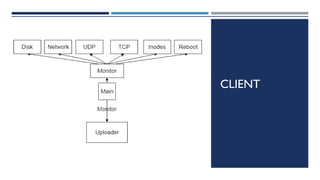

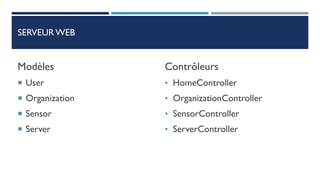

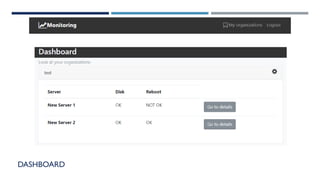

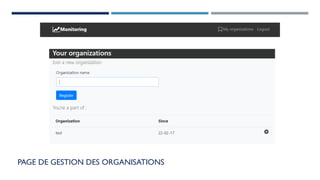

Le document vise à mettre en place un système de monitoring avec une interface moderne et facile à installer, en examinant des solutions existantes comme Nagios, Centreon, Zabbix et Xymon, ainsi que leurs avantages et inconvénients. Nagios est reconnu mais peut être limité sans plugins, tandis que Centreon offre une interface à jour mais Zabbix est complexe à utiliser. Le développement d'une solution personnalisée implique l'utilisation de Java pour l'upload des capteurs et de Laravel pour l'affichage sur une interface web.