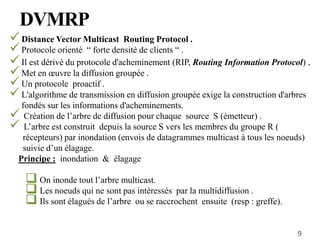

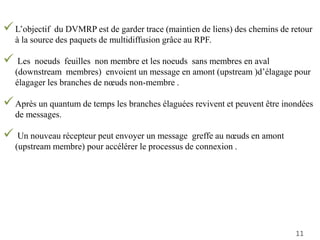

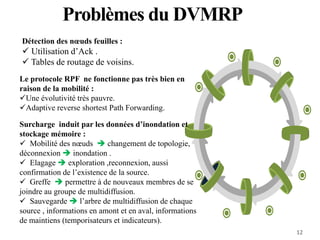

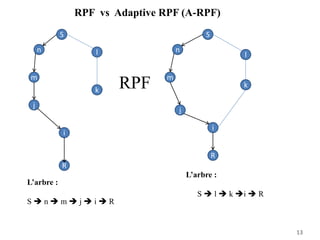

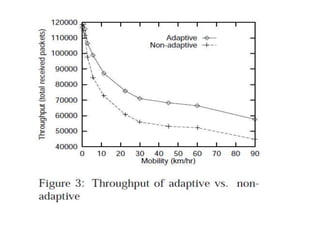

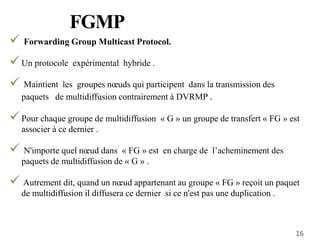

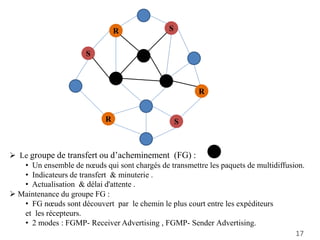

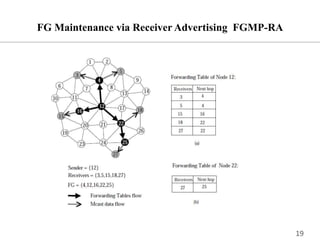

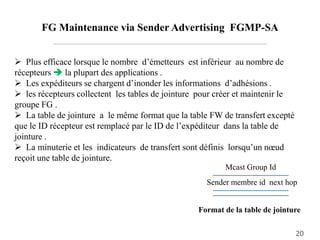

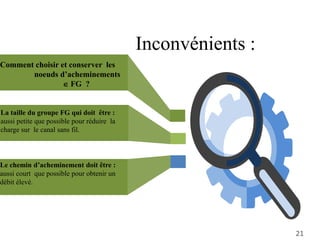

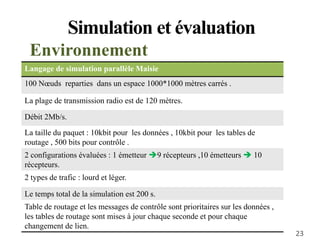

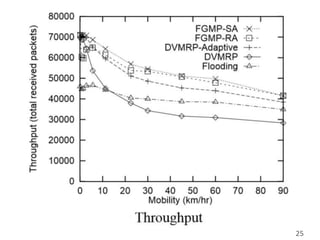

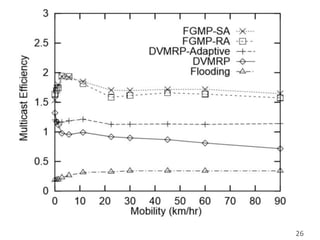

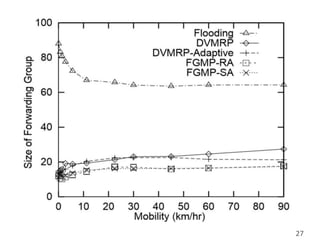

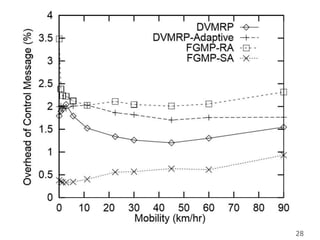

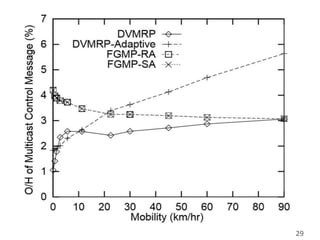

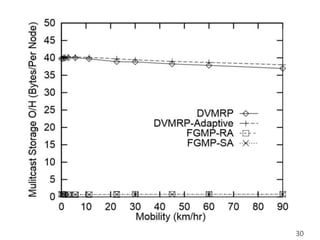

Le document présente le protocole de multidiffusion Forwarding Group Multicast Protocol (FGMP) adapté aux réseaux sans fil mobiles multi-sauts, visant à améliorer l'efficacité de la transmission de données vers plusieurs récepteurs. Il compare FGMP avec le protocole Distance Vector Multicast Routing Protocol (DVMRP) et met en évidence ses avantages en termes de réduction de surcharge et d'amélioration de débit. La simulation effectuée démontre la performance d'FGMP dans des environnements variés de trafic et avec différentes configurations de nœuds.