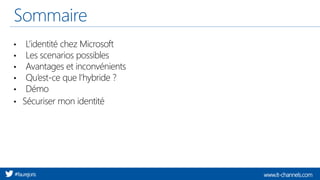

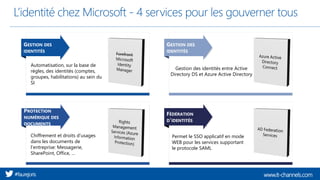

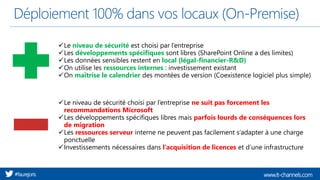

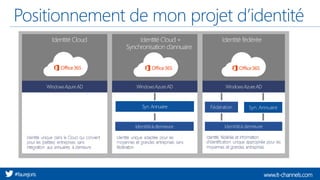

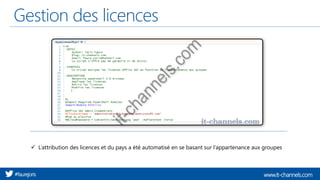

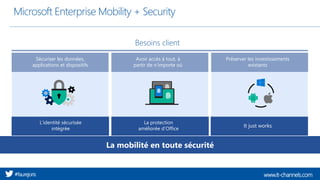

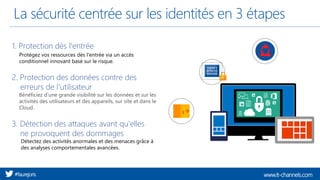

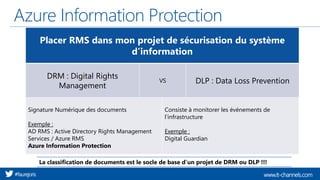

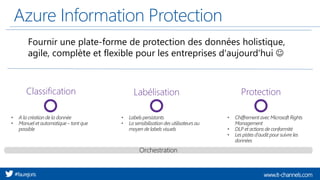

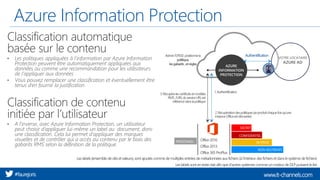

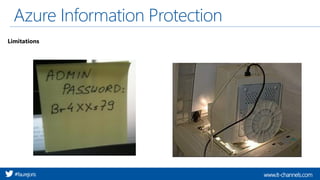

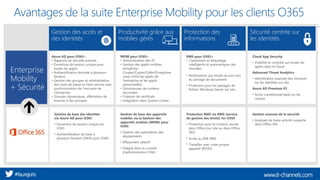

Le document traite de la gestion des identités au sein des solutions Microsoft, mettant en évidence différents scénarios de déploiement (sur site, dans le cloud, hybride) et les avantages associés. Il aborde également l'importance de la sécurité centrée sur les identités, incluant des stratégies de protection des données et de détection des menaces. Enfin, il présente les fonctionnalités d'Azure Information Protection et de Microsoft Intune pour sécuriser les données et les accès des utilisateurs.