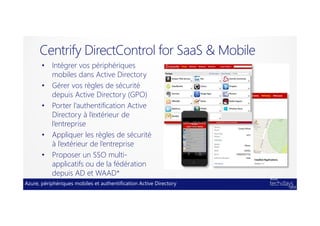

Le document traite des enjeux de la stratégie BYOD (Bring Your Own Device) dans les entreprises modernes, soulignant la nécessité d'une approche centrée sur la protection des données plutôt que sur les périphériques eux-mêmes. Il aborde les outils de gestion des appareils mobiles (MDM) et les solutions de protection de données telles que la prévention des pertes de données (DLP) et la gestion des droits d'information (IRM). Enfin, il met en avant l'importance d'intégrer des solutions de sécurité au sein de l'architecture Active Directory et des services cloud comme Azure pour garantir la sécurité des informations et des accès.