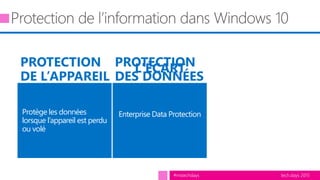

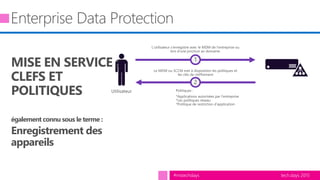

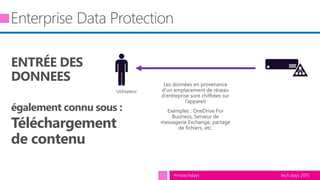

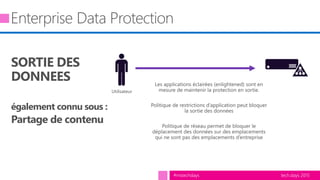

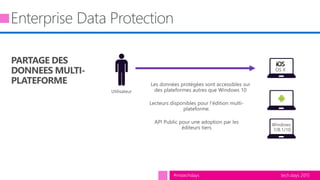

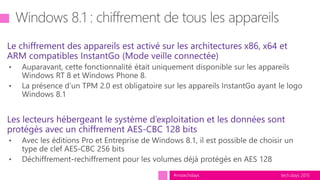

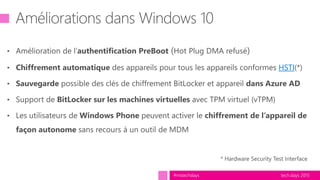

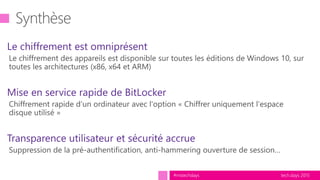

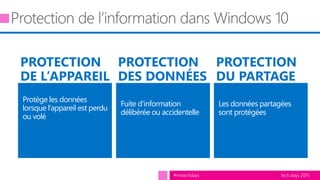

Le document présente les solutions de protection des données d'entreprise offertes par Windows 10, mettant en avant des fonctionnalités comme BitLocker, la séparation des données personnelles et professionnelles, et l'intégration avec Azure AD. Il aborde les besoins des entreprises en matière de sécurité, telles que le contrôle d'accès et le chiffrement des données. Enfin, il souligne l'importance d'une protection intégrale des données dans un environnement de mobilité et dans le cloud.