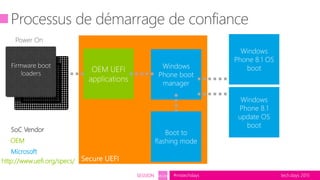

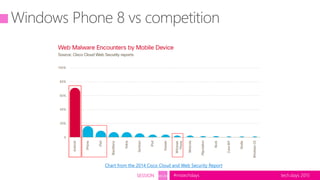

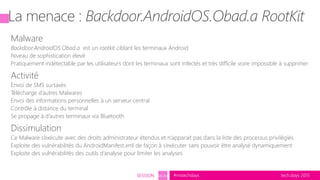

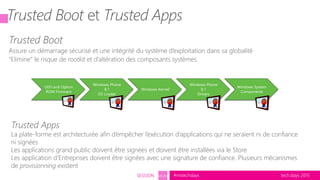

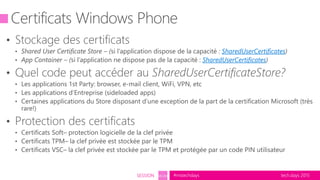

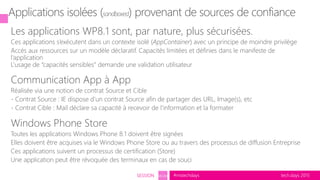

Le document présente les avancées en matière de sécurité sur Windows Phone 8.1, détaillant des éléments tels que le TPM, le secure boot et les menaces de malwares comme Mebromi et Mimikatz. Il souligne l'importance d'intégrer des mesures de sécurité robustes, comme les certificats et l'authentification à deux facteurs, pour protéger les données d'entreprise et garantir l'intégrité des terminaux. Enfin, il aborde le contrôle des applications et la gestion des identités dans un environnement professionnel.