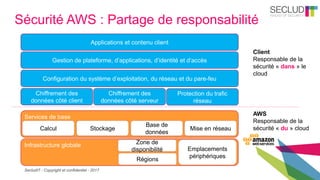

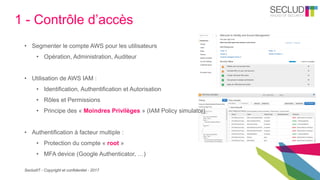

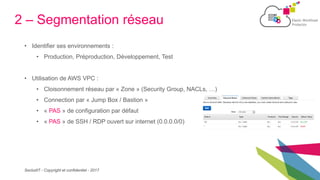

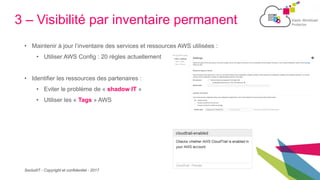

Le document présente les meilleures pratiques de sécurité pour AWS, en détaillant des techniques de prévention essentielles comme le contrôle d'accès, la segmentation réseau et la gestion des clés. Secludit, éditeur spécialisé dans la sécurité des infrastructures informatiques, encourage l'utilisation de services AWS pour optimiser la sécurité des données et infrastructures. Il souligne également l'importance de former les utilisateurs aux risques de sécurité dans un environnement cloud.