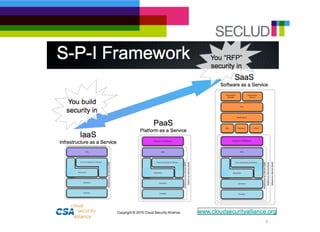

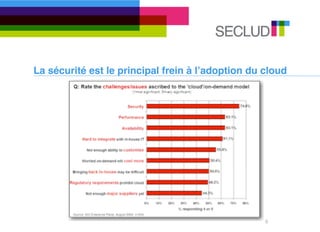

Le document aborde la surveillance de l'infrastructure EC2 sur des solutions Linux, en soulignant l'importance de la sécurité comme frein à l'adoption du cloud. Il présente des solutions d'automatisation pour la gestion et la surveillance, notamment à l'aide d'outils comme Nagios, Puppet et Chef. Enfin, il conclut sur la nécessité d'une automatisation pour répondre aux défis de sécurité et de dynamique des infrastructures cloud.