Intégrer la présentation

Téléchargé 88 fois

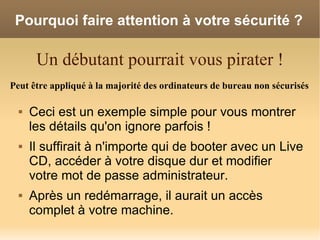

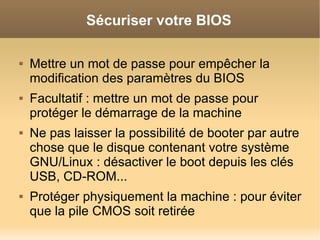

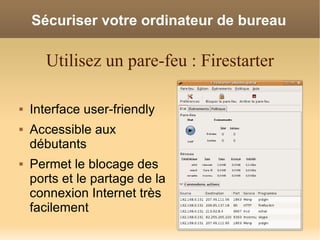

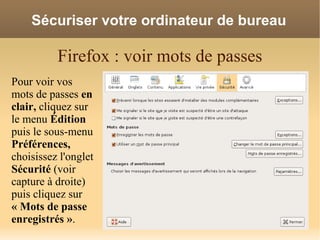

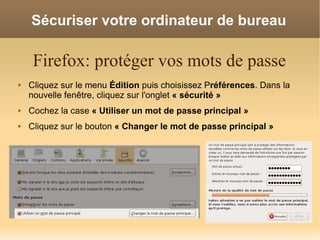

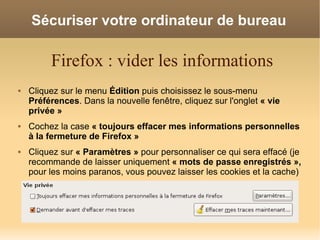

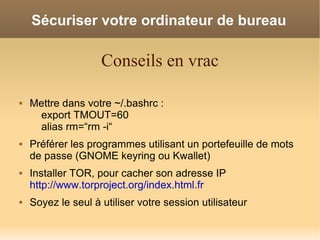

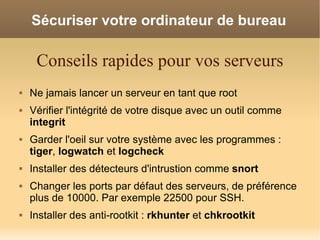

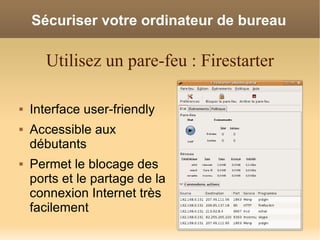

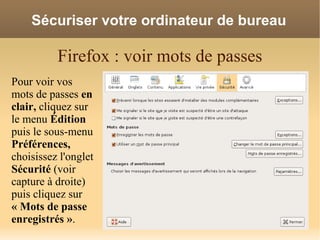

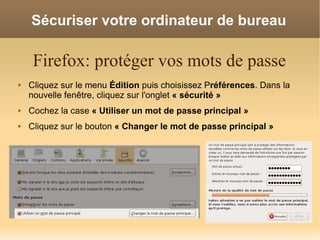

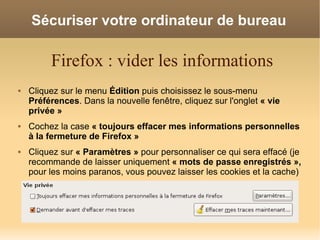

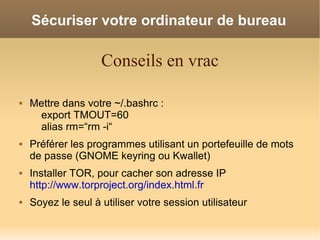

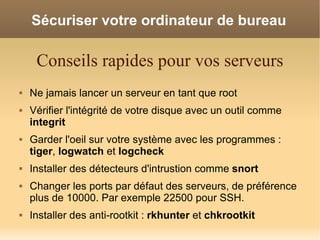

Le document propose des conseils sur la sécurisation des systèmes GNU/Linux, incluant la protection des mots de passe, la sécurisation du BIOS et des mises à jour régulières. Il aborde aussi des recommandations pour l'utilisation de pare-feu, le chiffrement des données et le renforcement de la sécurité des navigateurs. Plusieurs ressources en ligne sont fournies pour approfondir le sujet de la sécurité informatique.