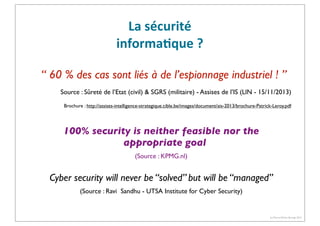

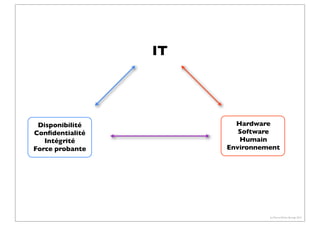

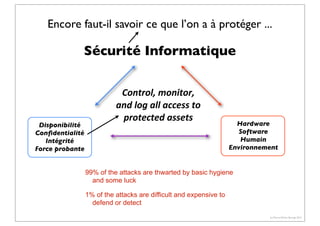

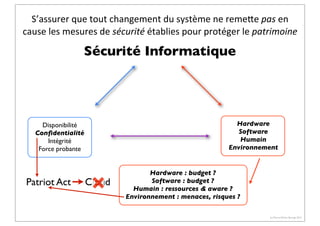

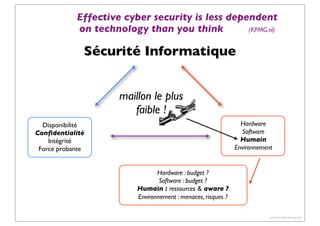

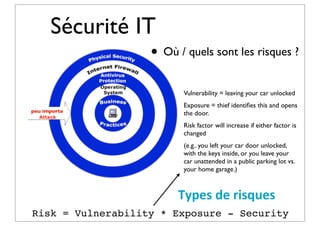

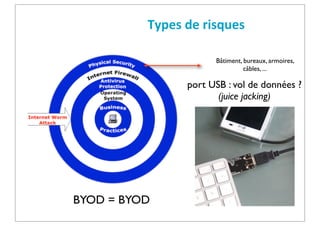

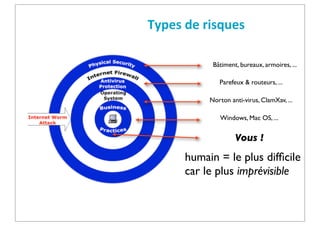

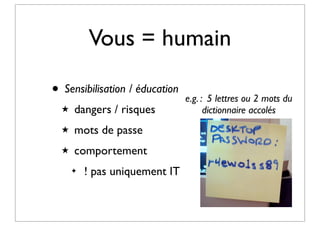

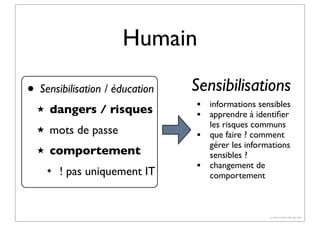

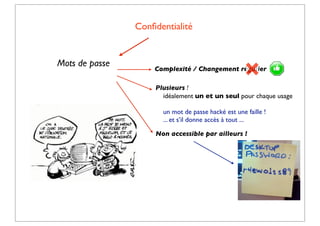

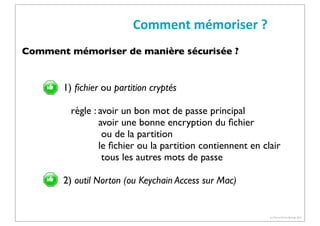

Le document aborde les enjeux clés de la sécurité informatique pour les petites équipes, soulignant l'importance de protéger les systèmes d'information contre les menaces, notamment l'espionnage industriel. Il met également en avant la nécessité de sensibiliser les utilisateurs à la gestion des mots de passe et à la sécurité physique, en adoptant des mesures telles que le chiffrement et la formation des employés. Enfin, il insiste sur le fait que la sécurité doit être un effort collectif intégrant la technologie, les ressources humaines et des politiques adaptées aux objectifs de l'organisation.

![Sécurité physique :

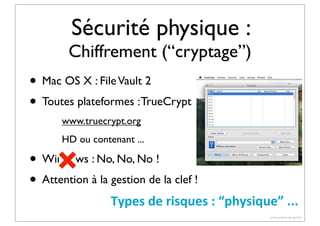

Chiffrement (“cryptage”)

• depuis l’antiquité

• “masque jetable”

★

(sécurité inconditionnelle = théoriquement incassable)

combiné à MQ

• symétrique / asymétrique

★

DES, Triple DES, AES, ... (symétrique), RSA, ... (asymétrique)

• problème :

★

générer clef réellement aléatoire (S/N) [phénomènes physiques]

★

transmettre la clef [valises diplomatiques]

(c) Pierre-Olivier Bourge 2013](https://image.slidesharecdn.com/131217pobourge-securiteinformatique-140113093343-phpapp02/85/La-securite-informatique-pour-une-petite-equipe-16-320.jpg)

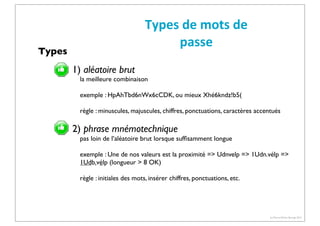

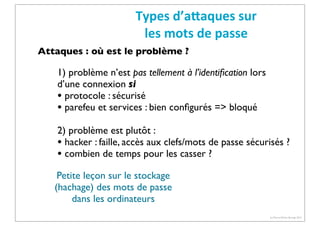

![1) par force brute

Types

d’aCaques

sur

les

mots

de

passe

teste toutes les combinaisons

[exemple : HpAhTbd6nWx6cCDK]

parade : augmenter la longueur du mot de passe (> 8 !)

2) par dictionnaire

teste les noms communs ou propres, ou les mots de passe les plus courants

[exemple : password, qwerty, monkey, dragon, iloveyou, Nicole, Daniel, ...]

parade : éviter les noms communs ou propres, les mots avec un sens

courant

3) par substitution ou insertion

teste des noms substitués ou insérés

[exemple : passwyrd, N1cole, D*niel, ..., wyord, Niacole, ...]

parade : éviter les substitutions et les insertions à partir de noms ou de

mots courants

4) par séquence ou inversion de séquences

teste par les séries de chiffres, de caractères

[exemple : 123456, abc123, drow (word), ...]

parade : à éviter absolument

(c) Pierre-Olivier Bourge 2013](https://image.slidesharecdn.com/131217pobourge-securiteinformatique-140113093343-phpapp02/85/La-securite-informatique-pour-une-petite-equipe-34-320.jpg)

![Types

d’aCaques

5) par séquence au clavier

teste des suites logiques au clavier

[exemple : azerty, azeswxc, vgyrgb, ...]

parade : éviter les substitutions à partir de noms

6) par répétition

teste les répétitions

[exemple : HpAhTbd6nHpAhTbd6n (= HpAhTbd6n)]

parade : à éviter (n’apporte rien, augmente le signal dans l’encryption)

7) par ruse

vous ammène à communiquer vous-même votre mot de passe ou à aider à deviner votre mot de passe

[exemple : phishing (hameçonnage), attaque “sociale”, ...]

parade : vérifier votre connexion à un site sécurisé,

ne jamais communiquer vos données sensibles par email, SMS, chat, téléphone, ...

8) par virus

un virus, ver, cheval de troie, etc. ouvre une faille dans le système

[exemple : un fichier corrompu, un programme piraté, keylogger, etc.]

parade : mettre à jour votre anti-virus (fait le reste)

éviter comportements à risque (téléchargements, phishing, etc.)

(c) Pierre-Olivier Bourge 2013](https://image.slidesharecdn.com/131217pobourge-securiteinformatique-140113093343-phpapp02/85/La-securite-informatique-pour-une-petite-equipe-37-320.jpg)