Le document présente des meilleures pratiques en matière de cybersécurité, soulignant l'importance de mots de passe complexes, de cryptage des données et de sauvegardes régulières. Il met en évidence les vulnérabilités liées aux objets connectés, aux attaques par ingénierie sociale et à l'utilisation de réseaux Wi-Fi non sécurisés. Des exemples récents illustrent les menaces et les conséquences de la cybercriminalité sur les individus et les entreprises.

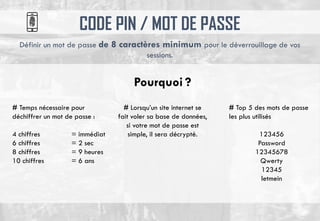

![CODE PIN / MOT DE PASSE

Solution ?

[Téléphones et Ordinateurs] La complexité du mot de passe est fondamentale, utilisez des caractères

majuscules, minuscules, chiffres et spéciaux. Exemple : 00NomDeRue@@

[Téléphones ] L’utilisation de l’empreinte ou du face ID empêche l’attaquant de visualiser la saisie de

votre mot de passe.

[Téléphones et Ordinateurs] Utilisez des logiciels de gestion de mot de passe tels que Keepass,

Lastpass ou Dashlane.

# Configurez la double authentification systématiquement lorsque cela est possible et/ou utilisez une

Yubikey.

Testez la robustesse de votre mot de passe

https://howsecureismypassword.net

Décryptez le Hash d’un mot de passe

https://md5decrypt.net/](https://image.slidesharecdn.com/bestpractices-kermeur-v8paysage-191212092407/85/Webinar-EEIE-05-Cybersecurite-Best-Practices-4-320.jpg)

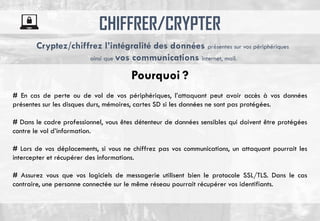

![CHIFFRER/CRYPTER

[Ordinateurs] Utilisez les outils intégrés à vos systèmes d’exploitation, Bitlocker pour Windows

et Filevault pour MAC.

[Ordinateurs] Si vos systèmes d’exploitation ne disposent pas d’outils intégrés, installez une

application de chiffrement de type Veracrypt, Axcrypt ou 7Zip pour l’envoi de fichiers chiffrés.

[Téléphones] Utilisez les outils intégrés à vos périphérique tel que Knox (Android). Pour IOS, le

chiffrement est activé par défaut à condition que le périphérique soit verrouillé par un code.

[Téléphones/Communication] Lorsqu’un doute subsiste, il est préférable d’utiliser la 4G qui est

très difficile à intercepter et à décrypter.

[Téléphones et Ordinateurs/Communication] Configurer vos logiciels de messagerie (Outlook,

Thunderbird.) avec le protocole SSL/TLS afin de chiffrer la communication entre votre appareil

et le serveur de mail. Vérifiez que tous vos liens de navigation soient tous en HTTPS.

Solution ?](https://image.slidesharecdn.com/bestpractices-kermeur-v8paysage-191212092407/85/Webinar-EEIE-05-Cybersecurite-Best-Practices-7-320.jpg)

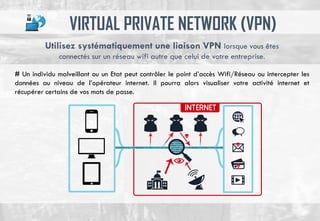

![VIRTUAL PRIVATE NETWORK (VPN)

[Téléphones et Ordinateurs] Lors de déplacements à l’étranger ou lorsque vous ne connaissez pas

l’origine du point d’accès sur lequel vous voulez vous connecter, initialisez une connexion VPN.

Solution ?](https://image.slidesharecdn.com/bestpractices-kermeur-v8paysage-191212092407/85/Webinar-EEIE-05-Cybersecurite-Best-Practices-10-320.jpg)