ANSSI - fiche des bonnes pratiques en cybersécurité

•

1 j'aime•2,262 vues

ANSSI - fiche des bonnes pratiques en cybersécurité

Signaler

Partager

Signaler

Partager

Télécharger pour lire hors ligne

Recommandé

Audit et sécurité des systèmes d'information

inspiré du cours de olfa mechi

se cours vous édifiera sur comment auditer un réseau informatique et le sécuriser

Audit sécurité des systèmes d’information

Audit Sécurité des Systèmes d’Information, ISO 2700x, implémentation du Modèle PDCA

Cours CyberSécurité - Concepts Clés

Cours CyberSécurité - Université de Versailles-St Quentin - Concepts Clés - Avril 2013

La cybersécurité, c'est quoi? Forum Attractivité 25/05/2023

La cybersécurité, c'est quoi?

Quelles sont les plus grandes menaces ? Qui est concerné ? Comment s’y préparer ?

Recommandé

Audit et sécurité des systèmes d'information

inspiré du cours de olfa mechi

se cours vous édifiera sur comment auditer un réseau informatique et le sécuriser

Audit sécurité des systèmes d’information

Audit Sécurité des Systèmes d’Information, ISO 2700x, implémentation du Modèle PDCA

Cours CyberSécurité - Concepts Clés

Cours CyberSécurité - Université de Versailles-St Quentin - Concepts Clés - Avril 2013

La cybersécurité, c'est quoi? Forum Attractivité 25/05/2023

La cybersécurité, c'est quoi?

Quelles sont les plus grandes menaces ? Qui est concerné ? Comment s’y préparer ?

Méthodes décisionnelles pour la sécurité

JAM (Java Agents for Metalearning) : développé par Columbia University.

ADAM (Audit Data Analysis and Mining) : développé par George Mason University

MADAM ID (Mining Audit Data for Automated Models for Intrusion Detection) Columbia University, Georgia Tech, Florida Tech.

MINDS (University of Minnesota) MINnesota INtrusion Detection System.

IIDS, Intelligent Intrusion Detection, Mississippi State University.

Data Mining for Network Intrusion Detection (MITRE corporation)

Agent based data mining system (Iowa State University)

IDDM – Department of Defense, Australia

Sécurite operationnelle des systèmes d'information Volet-1

Sécurite operationnelle des systèmes d'information Volet-1

Sécurité des réseaux

Cette présentation est une initiation à la sécurité des systèmes et réseaux informatique.

Audit de sécurité informatique

audit de sécurité informatique d'un établissement universitaire avec des normes ISO, ISACA et une analyse des risques.

Sécurité informatique - Etat des menaces

Revue des différents types de menaces informatiques, analyse de l'évolution des attaques informatiques, étude de cas avec WannaCry, psychologie du marché de la sécurité informatique, évolution de la réglementation

Sensibilisation sur la cybersécurité

La sensibilisation à la cybersécurité permet de transformer vos utilisateurs en cyber héros, capables d'identifier et de déjouer les cyber menaces. Elle favorise également l'adoption d'une attitude sécuritaire et une culture qui priorise la protection des données de votre organisation.

Programme de travail de la mission audit de la sécurité des SI

Programme de travail de la mission audit de la sécurité des SI

Investigation de cybersécurité avec Splunk

Démonstration d'investigation sur des cyberattaques, dans le contexte d’un SOC, avec l’outil « Splunk ».

Présentation réalisée pour le Security Tuesday de l'ISSA France le 19 mai 2015.

Sécurité des Systèmes d'Information et de l'Information

Une très brève présentation sur la sécurité des SI et de l'information

sécurité informatique

Ce document est composé de cinq chapitres :

Chapitre 1 : La sécurité informatique

Chapitre 2 : Le par-feu (Firewall)

Chapitre 3 : NMAP (Network Mapper)

Chapitre 4 : Hping

Chapitre 5 : Nessus

petit cours sur la sécurité des réseaux informatiques

ici nous allons appendre toutes les failles de sécurité les plus souvent utilisé par les hackeurs et comment s y défendre

Cybersecurité dossier

Dans une société digitalisée, où l’informatique et les systèmes d’informations prennent une part prépondérante dans l’échange de flux divers, il est prioritaire d’apporter un soin particulier à sécuriser les systèmes contre d’éventuelles attaques qui peuvent s’avérer désastreuses.

Le rôle de la sensibilisation et de la formation à la cybersécurité

Auteur : Georges Fankam

Presenté à EOCON 2022

Video de la presentation : https://youtu.be/l3nMUaBuUuc

Gendarmerie nationale alerte defacage

Message d’alerte pédagogique relatif au défacement du groupement régional de Gendarmerie Rhône Alpes en accord avec la D2IE, dans la mesure ou une amplification de ce phénomène est à craindre dans les prochaines heures et d'après certaines sources une nouvelle vague d'attaques auraient débuté mercredi après-midi 14/01/2015.

Sécurité mobile - Passeport de conseils aux voyageurs - ANSSI - 2014

PASSEPORT DE CONSEILS AUX VOYAGEURS de l'Agence nationale de la sécurité des systèmes d’information (ANSSI).

Partir à l’étranger avec son téléphone, sa tablette ou son ordinateur portable

Contenu connexe

Tendances

Méthodes décisionnelles pour la sécurité

JAM (Java Agents for Metalearning) : développé par Columbia University.

ADAM (Audit Data Analysis and Mining) : développé par George Mason University

MADAM ID (Mining Audit Data for Automated Models for Intrusion Detection) Columbia University, Georgia Tech, Florida Tech.

MINDS (University of Minnesota) MINnesota INtrusion Detection System.

IIDS, Intelligent Intrusion Detection, Mississippi State University.

Data Mining for Network Intrusion Detection (MITRE corporation)

Agent based data mining system (Iowa State University)

IDDM – Department of Defense, Australia

Sécurite operationnelle des systèmes d'information Volet-1

Sécurite operationnelle des systèmes d'information Volet-1

Sécurité des réseaux

Cette présentation est une initiation à la sécurité des systèmes et réseaux informatique.

Audit de sécurité informatique

audit de sécurité informatique d'un établissement universitaire avec des normes ISO, ISACA et une analyse des risques.

Sécurité informatique - Etat des menaces

Revue des différents types de menaces informatiques, analyse de l'évolution des attaques informatiques, étude de cas avec WannaCry, psychologie du marché de la sécurité informatique, évolution de la réglementation

Sensibilisation sur la cybersécurité

La sensibilisation à la cybersécurité permet de transformer vos utilisateurs en cyber héros, capables d'identifier et de déjouer les cyber menaces. Elle favorise également l'adoption d'une attitude sécuritaire et une culture qui priorise la protection des données de votre organisation.

Programme de travail de la mission audit de la sécurité des SI

Programme de travail de la mission audit de la sécurité des SI

Investigation de cybersécurité avec Splunk

Démonstration d'investigation sur des cyberattaques, dans le contexte d’un SOC, avec l’outil « Splunk ».

Présentation réalisée pour le Security Tuesday de l'ISSA France le 19 mai 2015.

Sécurité des Systèmes d'Information et de l'Information

Une très brève présentation sur la sécurité des SI et de l'information

sécurité informatique

Ce document est composé de cinq chapitres :

Chapitre 1 : La sécurité informatique

Chapitre 2 : Le par-feu (Firewall)

Chapitre 3 : NMAP (Network Mapper)

Chapitre 4 : Hping

Chapitre 5 : Nessus

petit cours sur la sécurité des réseaux informatiques

ici nous allons appendre toutes les failles de sécurité les plus souvent utilisé par les hackeurs et comment s y défendre

Cybersecurité dossier

Dans une société digitalisée, où l’informatique et les systèmes d’informations prennent une part prépondérante dans l’échange de flux divers, il est prioritaire d’apporter un soin particulier à sécuriser les systèmes contre d’éventuelles attaques qui peuvent s’avérer désastreuses.

Le rôle de la sensibilisation et de la formation à la cybersécurité

Auteur : Georges Fankam

Presenté à EOCON 2022

Video de la presentation : https://youtu.be/l3nMUaBuUuc

Tendances (20)

Sécurite operationnelle des systèmes d'information Volet-1

Sécurite operationnelle des systèmes d'information Volet-1

Programme de travail de la mission audit de la sécurité des SI

Programme de travail de la mission audit de la sécurité des SI

Politiques Sécurité de l'Information - [SCASSI] [Club 27001] [TLS] [2013]![Politiques Sécurité de l'Information - [SCASSI] [Club 27001] [TLS] [2013]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

![Politiques Sécurité de l'Information - [SCASSI] [Club 27001] [TLS] [2013]](data:image/gif;base64,R0lGODlhAQABAIAAAAAAAP///yH5BAEAAAAALAAAAAABAAEAAAIBRAA7)

Politiques Sécurité de l'Information - [SCASSI] [Club 27001] [TLS] [2013]

Sécurité des Systèmes d'Information et de l'Information

Sécurité des Systèmes d'Information et de l'Information

petit cours sur la sécurité des réseaux informatiques

petit cours sur la sécurité des réseaux informatiques

Le rôle de la sensibilisation et de la formation à la cybersécurité

Le rôle de la sensibilisation et de la formation à la cybersécurité

En vedette

Gendarmerie nationale alerte defacage

Message d’alerte pédagogique relatif au défacement du groupement régional de Gendarmerie Rhône Alpes en accord avec la D2IE, dans la mesure ou une amplification de ce phénomène est à craindre dans les prochaines heures et d'après certaines sources une nouvelle vague d'attaques auraient débuté mercredi après-midi 14/01/2015.

Sécurité mobile - Passeport de conseils aux voyageurs - ANSSI - 2014

PASSEPORT DE CONSEILS AUX VOYAGEURS de l'Agence nationale de la sécurité des systèmes d’information (ANSSI).

Partir à l’étranger avec son téléphone, sa tablette ou son ordinateur portable

Note technique ANSSI 2015 - Recommandations relatives à l’administration sécu...

Note technique ANSSI 2015 - Recommandations relatives à l’administration sécurisée des systèmes d’information

http://www.ssi.gouv.fr/guide/securiser-ladministration-des-systemes-dinformation/

Guide achat produits securite services confiance qualifies ANSSI 2015

Guide 2015 de l'ANSSI d’achat de produits de sécurité et de services de confiance qualifiés dans le cadre du RGS

Guide d'hygiène informatique - ANSSI - 2014

Guide "hygiène informatique" de l'Agence nationale de la sécurité des systèmes d’information (ANSSI) sur la sécurité des systèmes d'information.

S’adressant aux personnes en charge de la sécurité informatique, que ce soit un responsable de la sécurité des systèmes d’information (RSSI) ou toute autre personne qui remplit cette fonction, ce document présente les 40 règles d’hygiène informatique incontournables.

Elles ne prétendent pas avoir un caractère d’exhaustivité. Elles constituent cependant le socle minimum des règles à respecter pour protéger les informations d’une entreprise.

Ne pas les suivre expose l’entreprise à des risques d’incidents majeurs, susceptibles de mettre sa compétitivité, voire sa pérennité, en danger.

Guide ANSSI : 40 règles d'hygiène informatique en 13 images de questions dig...

Présentation PME-PMI - Guide ANSSI : 40 règles d'hygiène informatique en 13 images de questions digitales, réalisée pour la RCC Bretagne et Vesperale GRANIT du 10 avril 2014

En vedette (6)

Sécurité mobile - Passeport de conseils aux voyageurs - ANSSI - 2014

Sécurité mobile - Passeport de conseils aux voyageurs - ANSSI - 2014

Note technique ANSSI 2015 - Recommandations relatives à l’administration sécu...

Note technique ANSSI 2015 - Recommandations relatives à l’administration sécu...

Guide achat produits securite services confiance qualifies ANSSI 2015

Guide achat produits securite services confiance qualifies ANSSI 2015

Guide ANSSI : 40 règles d'hygiène informatique en 13 images de questions dig...

Guide ANSSI : 40 règles d'hygiène informatique en 13 images de questions dig...

Similaire à ANSSI - fiche des bonnes pratiques en cybersécurité

Surfer en toute sécurité sur le web

Guide pratique des règles de sécurité et de bons usages de la navigation en ligne.

La sécurité informatique expliquée aux salariés

Besoin de sensibiliser vos salariés à la cybersécurité dans votre entreprise afin de limiter les risques d'infection de vos systèmes informatiques ? F-Secure vous donne toutes les clés ! Suivez le guide !

Et rendez-vous sur notre page F-Secure sur : http://www.nrc.fr/f-secure-antivirus/

Avast 10 points clés de la sécurité informatique des pme

Votre société a-t-elle déjà subi une attaque informatique qui a pu entrainer une perte de vos fichiers ? Si oui, c’est que vous n’avez pas encore mis en place une politique de sécurité efficace…

Pourtant avec Avast Endpoint Security quelques minutes suffisent pour mettre en place une solution de sécurité performante qui vous alerte par Email lorsqu’un incident survient. Avast Endpoint Security est un logiciel antivirus qui permet de protéger les PC, les Mac et les serveurs des PME. Avast Endpoint Security inclut aussi des fonctionnalités supplémentaires comme la mise à jour automatique des logiciels de votre PC et bien d’autres fonctionnalités devenues indispensables pour garantir la sécurité de votre réseau informatique.

Déjà plus de 4 millions d’entreprises ont confié leur sécurité à Avast !

Création d'un botnet et défense

Support des stagiaires Mehdi, Iskander et Christopher de la session "Expert sécurité digitale 5" de l'école Aston.

Cette exercice permet à pour objectif la création d'un botnet afin de comprendre les mécanismes pour mieux s'en défendre.

Les supports et vidéos sont accessibles sur le https://expertsecuritedigitale.blogspot.fr/

Webinar EEIE #05 - Cybersécurité : Best Practices

L’École Européenne d’Intelligence Économique lance son cinquième webinar avec en intervenant, Frédéric Mouffle, Expert Cybersécurité et Directeur général associé de KER-MEUR.

Le thème : Cybersécurité : Best Practices.

Introduction :

La cybersécurité est un sujet majeur devenu stratégique pour les entreprises mais également pour les utilisateurs.

Nous verrons dans ce webinar, les principaux vecteurs d’attaques et comment s’en prémunir.

En appliquant les « best practices », vous serez a même de pouvoir éviter 95% des menaces.

Les best practices seront abordées, de la robustesse du mot de passe, au chiffrement des données en passant par une politique de sauvegarde efficace.

Retrouvez le Replay de ce webinar à l’adresse suivante : https://www.eeie.fr/webinar-eeie-05-cybersecurite-best-practices/

10 conseils pour protéger votre pc

Ces dix conseils de Roularta Business Leads vous permettront de vous prémunir de beaucoup d'ennuis avec votre ordinateur.

Space Shelter! Formation du webinaire #1 sur la confidentialité et sécurité d...

Ce slideshow est rendu public dans le cadre de l'initiative Space Shelter! 2021 à destination du secteur associatif - en partenariat avec Google, Test-Achats/Aankoop, Euroconsumers et SOCIALware (TechSoup Global Network).

Obtenez une perspective claire sur les défis de la cybersécurité et de la protection de la vie privée dans la conjoncture historique actuelle.

Apprenez à distinguer les questions de sécurité et de confidentialité, obtenez les bases et développez les compétences nécessaires pour protéger votre identité et votre organisation à but non lucratif.

Matinée d'échange et de réflexion - Sécurité Informatique en RDC

Présentation faite lors des matinées d'échange et de réflexion organisées tous les mois par Altitude Concept Sprl. Thème du mois de mars : La sécurité informatique. Plusieurs responsables informatiques des grandes sociétés de la RDC étaient présent pour partciper aux réflexions menés tout au long de cette matinée.

Space Shelter! Formation du webinaire #2 sur l'hameçonnage (phishing) et les ...

Ce slideshow est rendu public dans le cadre de l'initiative Space Shelter! 2021 à destination du secteur associatif - en partenariat avec Google, Test-Achats/Aankoop, Euroconsumers et SOCIALware (TechSoup Global Network).

La cybercriminalité, qui consiste à utiliser un ordinateur comme outil pour poursuivre des objectifs illégaux, tels que la fraude, le trafic de pédopornographie et de propriété intellectuelle, l’usurpation d’identité ou l’atteinte à la vie privée, est en augmentation.

Vous apprendrez comment vous protéger lorsqu’un pirate, déguisé en entité de confiance, peut vous inciter à ouvrir un e-mail, un message instantané ou un message texte pour voler des données d’utilisateur, notamment des identifiants de connexion et des numéros de carte de crédit.

Découvrez également comment ces fraudes sont perpétrées et apprenez comment protéger votre organisation à but non lucratif et les personnes concernées.

Présentation "Bonnes pratiques de sécurité sur le web"

Présentation des Bonnes pratiques de sécurité sur le web dans la formation du personal branding le 13 octobre 2012 ...

contact : salaheddine.bentalba@gmail.com

Security technology in IT and social networks

Security in IT

Security in Social Media

Social Media Awareness

Awareness

Enjeux et risques sur Internet

Présentation à l'occasion du Forum "les seniors et le numérique" à l'OPAR

Guide Bitdefender de protection sur les réseaux sociaux

Guide Bitdefender de protection sur les réseaux sociaux : Facebook, Twitter, Google+, LinkedIn, Viadeo... Tout ce que vous devez savoir pour vous protéger contre le phishing, les malwares & autres cyber-menaces.

Qu'est-ce que le clickjacking ? Comment protéger mon compte Facebook ? Comment choisir un bon mot de passe ? Quels sont les pièges les plus courants sur Facebook ?

Surfez en toute sécurité avec notre guide 2.0 !

Similaire à ANSSI - fiche des bonnes pratiques en cybersécurité (20)

Avast 10 points clés de la sécurité informatique des pme

Avast 10 points clés de la sécurité informatique des pme

Space Shelter! Formation du webinaire #1 sur la confidentialité et sécurité d...

Space Shelter! Formation du webinaire #1 sur la confidentialité et sécurité d...

Matinée d'échange et de réflexion - Sécurité Informatique en RDC

Matinée d'échange et de réflexion - Sécurité Informatique en RDC

Space Shelter! Formation du webinaire #2 sur l'hameçonnage (phishing) et les ...

Space Shelter! Formation du webinaire #2 sur l'hameçonnage (phishing) et les ...

Présentation "Bonnes pratiques de sécurité sur le web"

Présentation "Bonnes pratiques de sécurité sur le web"

Guide Bitdefender de protection sur les réseaux sociaux

Guide Bitdefender de protection sur les réseaux sociaux

Plus de polenumerique33

Guide pratique de sensibilisation au RGPD pour les TPE&PME

BPI France et la CNIL se sont associées pour aider les PME de se mettre en conformité avec le nouveau règlement européen relatif à la protection des données personnelles.

Découvrez le "Guide pratique de sensibilisation au RGPD pour les petites et moyennes entreprises"

Les influenceurs, acteurs de l'e-réputation des entreprises -3

Présentation de Joelle Dubois (Le coin de Joëlle) à la conférence "influenceurs et e-réputation" à la CCI de Bordeaux Gironde. Partie 3.

Les influenceurs, acteurs de l'e-réputation des entreprises -2

Présentation de Camille In Bordeaux à la CCI Bordeaux Gironde sur le thème "Influenceurs, acteurs de la e-réputation des entreprises" - Chai numérique (secteur vin)

Les influenceurs, acteurs de l'e-réputation des entreprises -1

Les avis transforment en profondeur la relation client, influent sur l’acte d’achat et sur la notoriété de l'entreprise.

Découvrez le rôle des influenceurs, réels acteurs de la e- reputation et les règles de bonnes pratiques pour adapter votre communication en les mettant au cœur de votre stratégie.

Avec l'intervention des blogueuses @CamilleinBordeaux et @joelle_Dubois. Organisé par le Pôle Numérique de la CCI et le Club Best Of Wine Tourism

E-réputation et gestion des avis clients

Les avis de consommateurs transforment en profondeur la relation client et influent sur l’acte d’achat. Découvrez les risques, opportunités de cette réalité et adaptez votre communication en mettant la recommandation au cœur de votre stratégie.

Atelier Pôle Numérique CCI Bordeaux Gironde à Bruges

Linked In et Twitter, duo gagnant de la communication B2B

Découvrez le lien entre ces deux réseaux sociaux incontournables pour améliorer votre visibilité et développer vos business, en accord avec vos objectifs et votre stratégie d’entreprise. Par le Pôle Numérique de la CCI et Digitall Conseil

Cci France enquete nationale economie circulaire dec 2017

Cci France enquête nationale économie circulaire dec 2017

Fiche pratique CCI France Règlement Général sur la Protection des Données RGPD

Fiche pratique CCI France pour comprendre le Règlement Général sur la Protection des Données RGPD / octobre 2017

source : http://bit.ly/FicheRGPD

ADEME TPE PME gagnantes sur tous les coûts - codes naf + critères éligibilité

ADEME dispositif " TPE PME gagnantes sur tous les coûts" - codes naf + critères éligibilité. Plus de détail et inscription ici http://bit.ly/2E2vgLI

Les critères d’éligibilité sont les suivants :

Etablissements privés sur le territoire français

Effectif global moyen 2016 de l’établissement compris entre 0 et 250 salariés

Secteurs d’activité : L’accompagnement s’adresse à des établissements dont l’activité principale nécessite la transformation, le stockage et la manutention, la réparation ou la vente d’un flux matériel important avec une consommation d’énergie significative.

Les principaux secteurs visés sont :

L’industrie de transformation

Le commerce de gros et de détail de produits périssables (alimentaires, plantes, bricolage…)

La restauration

Les métiers de l’artisanat qui transforment de la matière et consomment de l’énergie.

Liste détaillées des NAF éligibles / non éligibles dans le document

ADEME - TPE PME GAGNANTES SUR TOUS LES COUTS

80% des entreprises peuvent économiser plus de 180€ par an et par salarié en optimisant leurs flux matières, énergie, eau & déchets : Pourquoi pas vous ?

Plus de détail et inscription ici http://bit.ly/2E2vgLI

Mon commerce Numérique

Animation d'une journée consacrée aux commerçants et artisans de Gironde, CCI Bordeaux Gironde et CMAI33 sur les bases de la présence en ligne et de l'aide à la vente par le numérique.

Linkedin, Twitter : le duo gagnant de votre visibilité BtoB

Découvrez le lien entre ces deux réseaux sociaux incontournables pour améliorer votre visibilité et développer vos business, en accord avec vos objectifs et votre stratégie d’entreprise.

Programme Compétitivité énergétique Région Nouvelle Aquitaine - Club Industri...

Présentation "programme Compétitivité énergétique "de la Région Nouvelle Aquitaine - Club Industrie Performance Energetique et Hydrique - 23 11 2017 - CCI Bordeaux Gironde

Draaf NA soutiens à la filière Industrie Agro-Alimentaire - Club Industrie Pe...

Draaf NA soutiens à la filière Industrie Agro-Alimentaire - Club Industrie Performance Energetique et Hydrique - 23 11 2017 - CCI Bordeaux Gironde

ADEME - Performance Énergétique et Hydrique - Club Industrie 23 11 2017 - CCI...

ADEME - Performance Énergétique et Hydrique - Club Industrie 23 11 2017 - CCI Bordeaux Gironde

Cci Aquitaine Programme d'actions 2018-2020 transition énergétique et écologi...

Cci Aquitaine Programme d'actions 2018-2020 transition énergétique et écologique un facteur de performance - Club Industrie Performance Energetique et Hydrique - 23 11 2017 - CCI Bordeaux Gironde

Linkedin, Twitter : le duo gagnant de votre visibilité BtoB

Découvrez le lien entre ces deux réseaux sociaux incontournables pour améliorer votre visibilité et développer vos business, en accord avec vos objectifs et votre stratégie d’entreprise !

Atelier animé par le Pôle numérique de la CCI Bordeaux Gironde et Aquitem .

Aquassay - Club Industrie Performance Energetique et Hydrique - 23 11 2017

CCI Bordeaux Gironde - Club Industrie "Performance Énergétique et Hydrique" - 23 11 2017 2e temps fort : "Equipements connectés et analyse des données au service de l'intelligence opérationnelle" - Intervention de Jean-Emmanuel Gilbert (Aquassay)

Lycée Horticole Farzanis de Tonneins - projet SOLAH - Club Industrie "Perform...

CCI Bordeaux Gironde - Club Industrie "Performance Énergétique et Hydrique" - 23 11 2017 2e temps fort : "Equipements connectés et analyse des données au service de l'intelligence opérationnelle" - Intervention de Serge Fort (Lycée Horticole Farzanis de Tonneins) projet SOLAH

Worldcast systems - Club Industrie "Performance Énergétique et Hydrique" - 23...

CCI Bordeaux Gironde - Club Industrie "Performance Énergétique et Hydrique" - 23 11 2017 2e temps fort : "Equipements connectés et analyse des données au service de l'intelligence opérationnelle" - Intervention de M. Chomat Worldcast systems

Plus de polenumerique33 (20)

Guide pratique de sensibilisation au RGPD pour les TPE&PME

Guide pratique de sensibilisation au RGPD pour les TPE&PME

Les influenceurs, acteurs de l'e-réputation des entreprises -3

Les influenceurs, acteurs de l'e-réputation des entreprises -3

Les influenceurs, acteurs de l'e-réputation des entreprises -2

Les influenceurs, acteurs de l'e-réputation des entreprises -2

Les influenceurs, acteurs de l'e-réputation des entreprises -1

Les influenceurs, acteurs de l'e-réputation des entreprises -1

Linked In et Twitter, duo gagnant de la communication B2B

Linked In et Twitter, duo gagnant de la communication B2B

Cci France enquete nationale economie circulaire dec 2017

Cci France enquete nationale economie circulaire dec 2017

Fiche pratique CCI France Règlement Général sur la Protection des Données RGPD

Fiche pratique CCI France Règlement Général sur la Protection des Données RGPD

ADEME TPE PME gagnantes sur tous les coûts - codes naf + critères éligibilité

ADEME TPE PME gagnantes sur tous les coûts - codes naf + critères éligibilité

Linkedin, Twitter : le duo gagnant de votre visibilité BtoB

Linkedin, Twitter : le duo gagnant de votre visibilité BtoB

Programme Compétitivité énergétique Région Nouvelle Aquitaine - Club Industri...

Programme Compétitivité énergétique Région Nouvelle Aquitaine - Club Industri...

Draaf NA soutiens à la filière Industrie Agro-Alimentaire - Club Industrie Pe...

Draaf NA soutiens à la filière Industrie Agro-Alimentaire - Club Industrie Pe...

ADEME - Performance Énergétique et Hydrique - Club Industrie 23 11 2017 - CCI...

ADEME - Performance Énergétique et Hydrique - Club Industrie 23 11 2017 - CCI...

Cci Aquitaine Programme d'actions 2018-2020 transition énergétique et écologi...

Cci Aquitaine Programme d'actions 2018-2020 transition énergétique et écologi...

Linkedin, Twitter : le duo gagnant de votre visibilité BtoB

Linkedin, Twitter : le duo gagnant de votre visibilité BtoB

Aquassay - Club Industrie Performance Energetique et Hydrique - 23 11 2017

Aquassay - Club Industrie Performance Energetique et Hydrique - 23 11 2017

Lycée Horticole Farzanis de Tonneins - projet SOLAH - Club Industrie "Perform...

Lycée Horticole Farzanis de Tonneins - projet SOLAH - Club Industrie "Perform...

Worldcast systems - Club Industrie "Performance Énergétique et Hydrique" - 23...

Worldcast systems - Club Industrie "Performance Énergétique et Hydrique" - 23...

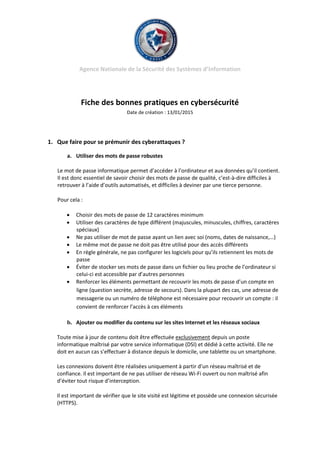

ANSSI - fiche des bonnes pratiques en cybersécurité

- 1. Agence Nationale de la Sécurité des Systèmes d’Information Fiche des bonnes pratiques en cybersécurité Date de création : 13/01/2015 1. Que faire pour se prémunir des cyberattaques ? a. Utiliser des mots de passe robustes Le mot de passe informatique permet d’accéder à l’ordinateur et aux données qu’il contient. Il est donc essentiel de savoir choisir des mots de passe de qualité, c’est-à-dire difficiles à retrouver à l’aide d’outils automatisés, et difficiles à deviner par une tierce personne. Pour cela : Choisir des mots de passe de 12 caractères minimum Utiliser des caractères de type différent (majuscules, minuscules, chiffres, caractères spéciaux) Ne pas utiliser de mot de passe ayant un lien avec soi (noms, dates de naissance,…) Le même mot de passe ne doit pas être utilisé pour des accès différents En règle générale, ne pas configurer les logiciels pour qu’ils retiennent les mots de passe Éviter de stocker ses mots de passe dans un fichier ou lieu proche de l’ordinateur si celui-ci est accessible par d’autres personnes Renforcer les éléments permettant de recouvrir les mots de passe d’un compte en ligne (question secrète, adresse de secours). Dans la plupart des cas, une adresse de messagerie ou un numéro de téléphone est nécessaire pour recouvrir un compte : il convient de renforcer l’accès à ces éléments b. Ajouter ou modifier du contenu sur les sites Internet et les réseaux sociaux Toute mise à jour de contenu doit être effectuée exclusivement depuis un poste informatique maîtrisé par votre service informatique (DSI) et dédié à cette activité. Elle ne doit en aucun cas s’effectuer à distance depuis le domicile, une tablette ou un smartphone. Les connexions doivent être réalisées uniquement à partir d’un réseau maîtrisé et de confiance. Il est important de ne pas utiliser de réseau Wi-Fi ouvert ou non maîtrisé afin d’éviter tout risque d’interception. Il est important de vérifier que le site visité est légitime et possède une connexion sécurisée (HTTPS).

- 2. c. Avoir un système d’exploitation et des logiciels à jour : navigateur, antivirus, bureautique, etc. La plupart des attaques utilisent les failles d’un ordinateur. En général, les attaquants recherchent les ordinateurs dont les logiciels n’ont pas été mis à jour afin d’utiliser la faille non corrigée et ainsi parviennent à s’y introduire. C’est pourquoi il est fondamental de mettre à jour tous les logiciels afin de corriger ces failles. Pour effectuer ce type de démarche, prendre contact avec la DSI. d. Réaliser une surveillance du compte ou des publications Il convient de vérifier régulièrement les éléments publiés et prévoir une sauvegarde. En cas de suppression, il est possible de restaurer rapidement l’état préalable à l’attaque après avoir pris les mesures de réaction nécessaires. Attention, les courriels et leurs pièces jointes jouent souvent un rôle central dans les cyberattaques (courriels frauduleux, pièces jointes piégées, etc.). Lors de la réception de ce type de courriels, prendre les précautions suivantes : Vérifier la cohérence entre l’expéditeur présumé et le contenu du message et vérifier son identité. En cas de doute, ne pas hésiter à contacter directement l’émetteur du mail Ne pas ouvrir les pièces jointes provenant de destinataires inconnus Si des liens figurent dans un courriel, passer la souris dessus avant de cliquer. L’adresse complète du site s’affichera dans la barre d’état du navigateur située en bas à gauche de la fenêtre (à condition de l’avoir préalablement activée) Ne jamais répondre par courriel à une demande d’informations personnelles ou confidentielles 2. Que faire en cas de cyberattaque ? Il est recommandé de préserver les traces liées à l’activité du compte, notamment si un dépôt de plainte est envisagé. Prendre immédiatement contact avec les responsables informatiques (DSI, FSSI). S’ils ne sont pas joignables, prendre contact avec le Centre Opérationnel de l’Agence nationale de la sécurité des systèmes d’information (ANSSI). Point de contact H24 (7j/7, 24h/24) : Messageries Internet : cossi@ssi.gouv.fr Téléphone : +33 (0)1 71 75 84 68 Télécopie : +33 (0)1 84 82 40 70