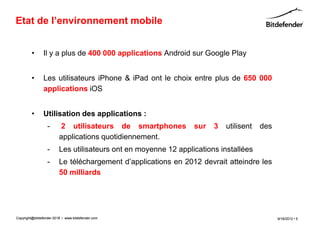

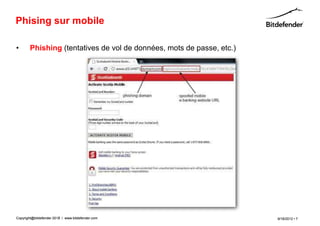

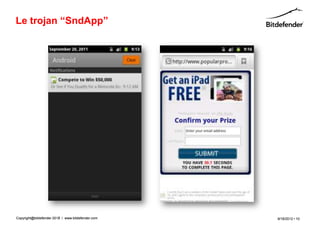

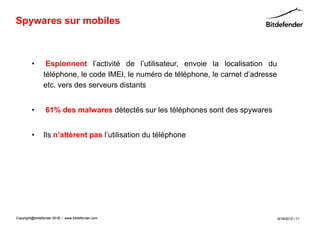

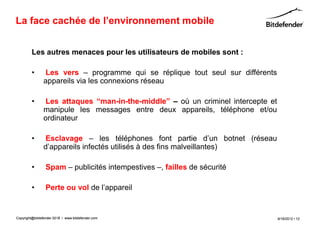

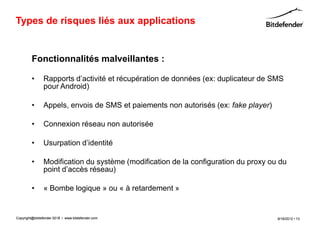

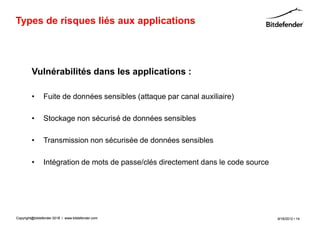

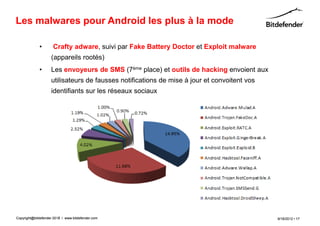

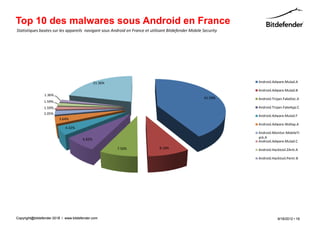

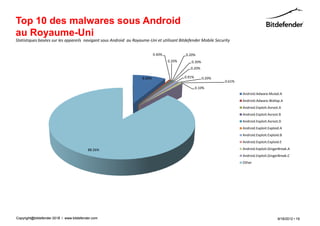

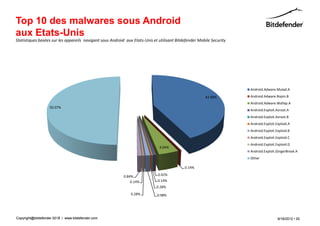

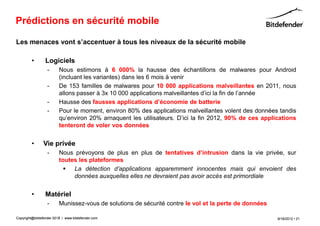

Le document aborde l'essor des applications mobiles et les défis de sécurité qu'elles engendrent, notant une augmentation de 155% des attaques de malwares sur les mobiles, particulièrement sur Android. Les utilisateurs doivent être vigilants quant aux menaces telles que le phishing et les spywares, et veiller à maintenir leur système d'exploitation et antivirus à jour. Des prédictions indiquent une augmentation continue des menaces de sécurité mobile, avec une prévalence croissante des applications malveillantes visant à voler des données personnelles.