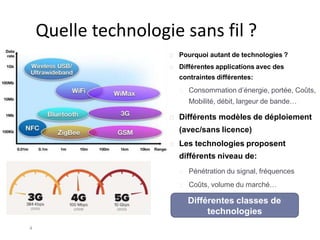

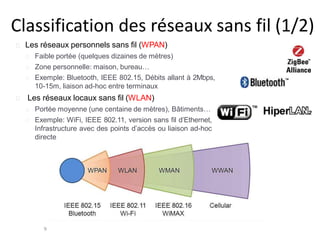

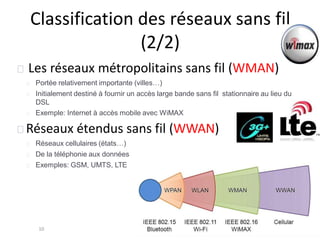

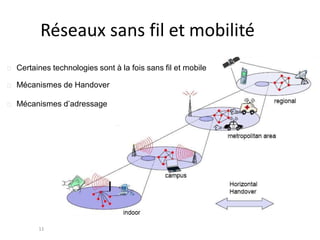

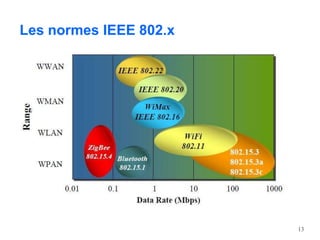

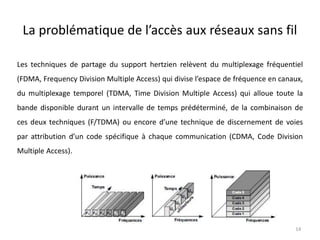

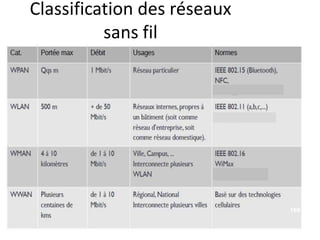

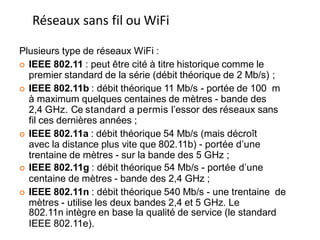

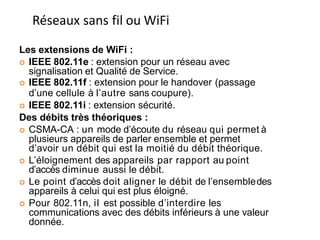

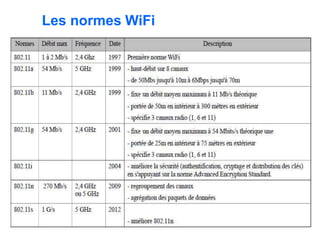

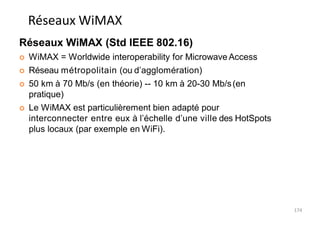

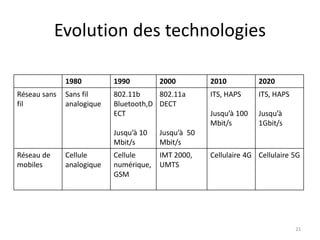

Le document présente une introduction aux réseaux mobiles et sans fil, en expliquant leur nécessité face à l'augmentation de la mobilité des utilisateurs. Il aborde également les différentes technologies disponibles, les avantages et inconvénients des réseaux sans fil, ainsi que leur histoire et les enjeux de sécurité associés. Finalement, il détaille les classifications de réseaux sans fil et leurs spécificités techniques, tout en soulignant l'importance de la normalisation et de la gestion des accès pour assurer leur sécurité.