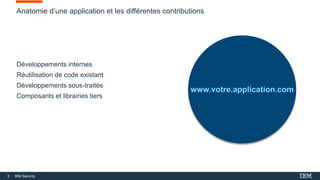

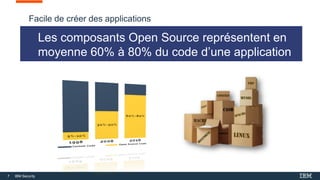

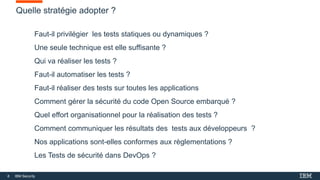

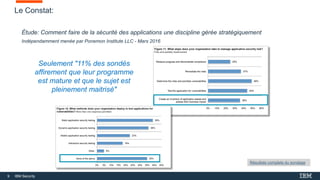

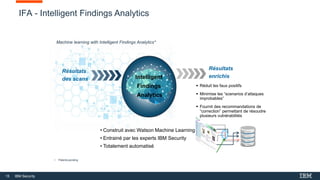

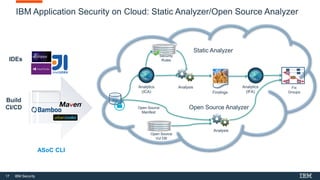

Le document traite de la sécurité des applications, mettant en avant l'importance de l'analyse de vulnérabilité et des tests de sécurité dans le développement, en particulier dans un contexte d'utilisation croissante de composants open source. Il propose des approches variées pour renforcer la sécurité des applications, y compris des techniques d'évaluation statique et dynamique, tout en soulignant les risques associés aux composants open source. Enfin, il présente les solutions IBM pour automatiser et améliorer l'analyse et la correction des vulnérabilités dans les applications.