Le document aborde la gestion de la sécurité de l'information et du risque à travers des normes ISO, notamment l'ISO 27001 pour les systèmes de gestion de sécurité de l'information et l'ISO 27005 pour la gestion des risques. Il décrit des concepts clés tels que les actifs, les menaces, les vulnérabilités et les risques, ainsi que des méthodes pour leur évaluation et traitement. Enfin, il présente également des exigences et des bonnes pratiques en matière de sécurité de l'information.

![3/06/2015

3

5

Concepts – définitions (2)

Actif [asset]

• tout élément du système d'information, ayant de la valeur pour

l'organisation

• exemples :

locaux et installations techniques (électricité, airco, …)

matériel informatique

infrastructure télécom

logiciels

bases de données

documentation

personnel

…

6

Concepts – définitions (3)

Attributs de sécurité (1)

• Disponibilité [availability]

(actifs) utilisables et accessibles

• Intégrité [integrity]

(informations) transmises / traitées / conservées sans erreur

• Confidentialité [confidentiality]

(informations) accessibles seulement aux personnes autorisées](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-3-320.jpg)

![3/06/2015

4

7

Concepts – définitions (4)

Attributs de sécurité (2)

• Authenticité [authenticity]

identification certaine de l'utilisateur

• Traçabilité (imputabilité) [accountability]

attribution d'une action à son auteur

• Irrévocabilité [non-repudiation]

attribution incontestable d'une action à son auteur

• Fiabilité [reliability]

(traitement) résultats logiques intentionnels

• Légalité (ISO 27000)

(traitement) conforme aux dispositions légales

Preuve

(ISO 27000)

8

Concepts – définitions (5)

Menace [threat]

• cause pouvant affecter la sécurité d'un actif

• caractéristiques

– origine :

- naturelle : incendie, inondation, …

- humaine :

accidentelle : erreurs (saisie, bug …)

délibérée : fraude, virus, intrusion …

– impact sur le système d'information

sur l'organisation

probabilité

opportunité,

motivation,

faisabilité](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-4-320.jpg)

![3/06/2015

5

9

Concepts – définitions (6)

Vulnérabilité [vulnerability]

• point faible permettant à une menace de porter atteinte à la

sécurité d'un actif

• exemples

détection / extinction d'incendie absente ou inefficace

test insuffisant des logiciels

personnel insuffisamment formé

antivirus non mis à jour

architecture du système trop fragile

copies de sauvegarde absentes ou non testées

plan "catastrophe" absent ou non testé

10

Concepts – définitions (7)

Risque [risk]

• probabilité qu'une menace exploite une vulnérabilité du système

d'information pour affecter un actif de l'organisation

• caractéristiques :

- impact

sur les actifs : disponibilité, intégrité, confidentialité, …

sur l'organisation : perte financière, image, …

- probabilité / fréquence / opportunité](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-5-320.jpg)

![3/06/2015

7

13

Gestion de la sécurité de l'information (2)

Evolution technologique continue

Menaces

gestion du risque : processus continu

organisation permanente

"Système de gestion de la sécurité de l'information" (SGSI)

[Information Security Management System = ISMS]

14

Gestion de la sécurité de l'information (3)

Processus continu

roue de Deming

PDCA

[Plan]

Identifier / évaluer

- risques

- actions adéquates

[Check]

Mesurer / évaluer

les résultats

[Act]

Rectifier

Améliorer

[Do]

Réaliser les actions

Informer / éduquer](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-7-320.jpg)

![3/06/2015

20

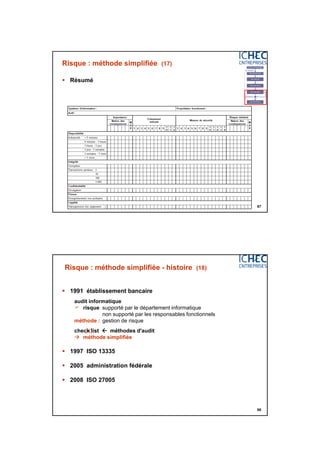

39

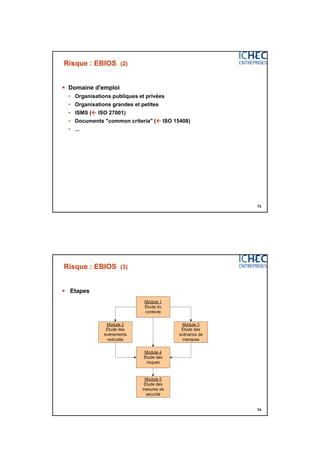

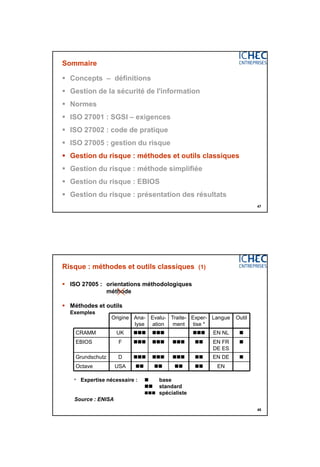

Sommaire

Concepts – définitions

Gestion de la sécurité de l'information

Normes

ISO 27001 : SGSI – exigences

ISO 27002 : code de pratique

ISO 27005 : gestion du risque

Gestion du risque : méthodes et outils classiques

Gestion du risque : méthode simplifiée

Gestion du risque : EBIOS

Gestion du risque : présentation des résultats

40

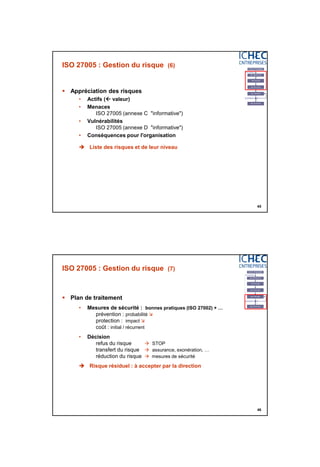

ISO 27005 : Gestion du risque (1)

Rappels

[Plan]

Identifier / évaluer

- risques

- actions adéquates

[Check]

Mesurer / évaluer

les résultats

[Act]

Rectifier

Améliorer

[Do]

Réaliser les actions

Informer / éduquer](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-20-320.jpg)

![3/06/2015

25

49

Risque : méthodes et outils classiques (2)

Mise en œuvre assez lourde

experts en sécurité

charge de travail

délai

? implication du propriétaire fonctionnel du système ?

[business owner]

50

Sommaire

Concepts – définitions

Gestion de la sécurité de l'information

Normes

ISO 27001 : SGSI – exigences

ISO 27002 : code de pratique

ISO 27005 : gestion du risque

Gestion du risque : méthodes et outils classiques

Gestion du risque : méthode simplifiée

Gestion du risque : EBIOS

Gestion du risque : présentation des résultats](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-25-320.jpg)

![3/06/2015

26

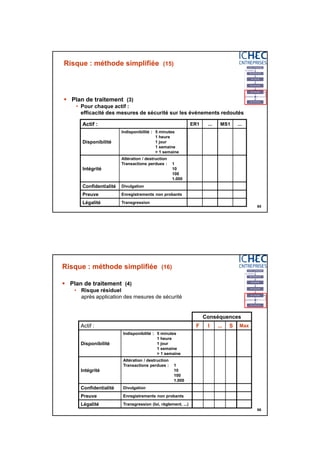

51

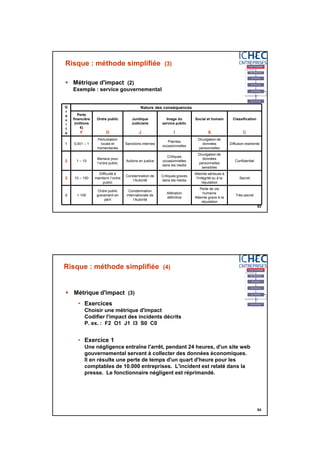

Risque : méthode simplifiée (1)

Objectif

propriétaire du système [business owner]

acteur principal de la gestion de risque

Simplifications

• métrique d'impact (sur l'organisation)

• métrique de défauts de sécurité

• probabilités : rôle secondaire

• socle de bonnes pratiques de base : pour toute l'organisation

• + mesures de sécurité spécifiques : par système

52

Risque : méthode simplifiée (2)

Métrique d'impact (1)

Exemple : firme commerciale

Divulgation de

secret industriel

Condamnation

pénale

Inférieure à la

concurrence

Altération

sérieuse de

l'image

> 1.0004

Divulgation de

secret

commercial

Condamnation

civile

Egale à la

concurrence

Clientèle

sérieusement

perturbée

100 – 1.0003

Divulgation de

données

personnelles

Perte légère

Nombreuses

plaintes

10 – 1002

Quelques

plaintes

1 – 101

Secret

S

Juridique

Judiciaire

J

Compétitivité

C

Image

I

Perte

financière

(milliers €)

F

Nature des conséquencesG

r

a

v

i

t

é](https://image.slidesharecdn.com/ichecentreprah2015-150916100245-lva1-app6892/85/Ichec-entrepr-ah-2015-26-320.jpg)