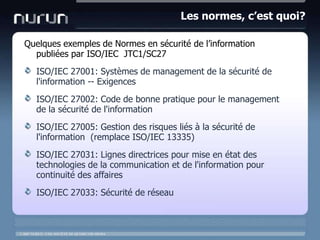

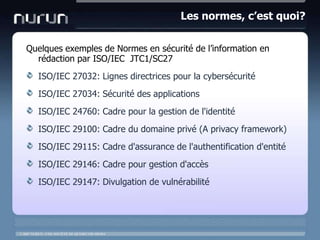

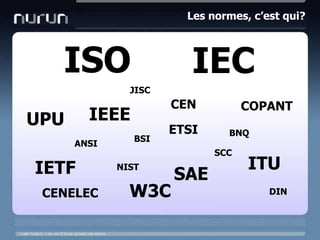

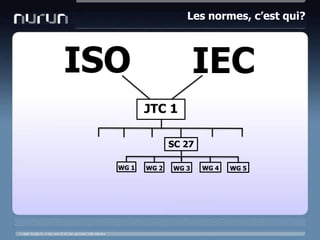

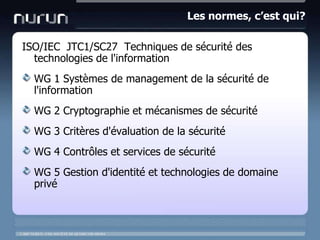

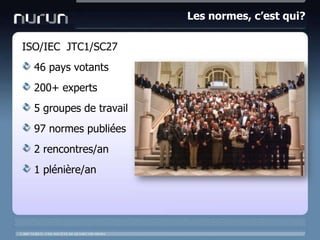

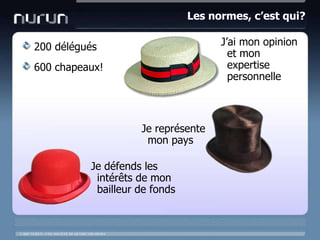

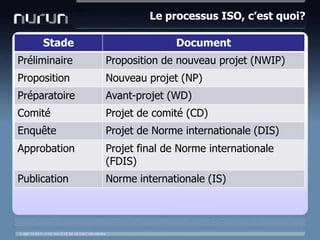

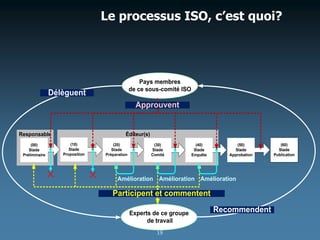

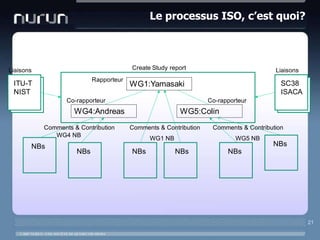

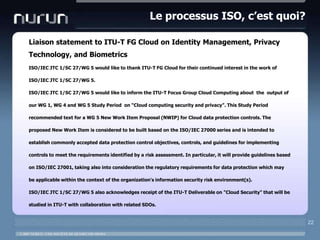

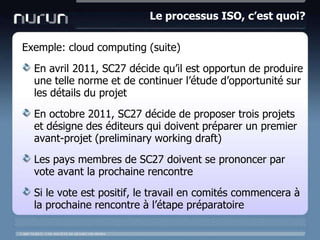

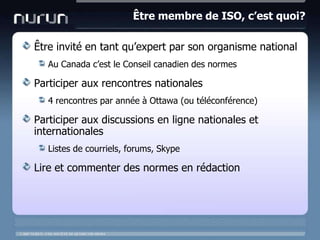

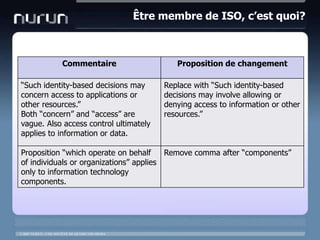

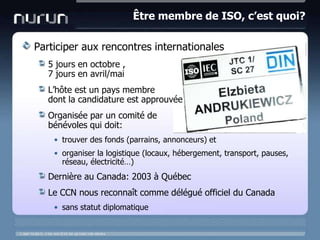

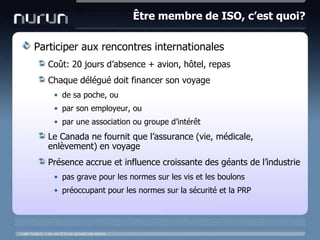

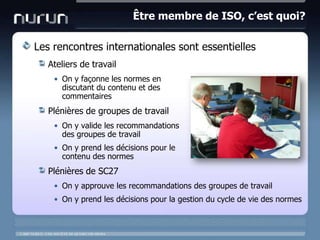

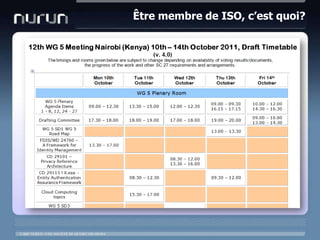

Le document traite des normes ISO dans le contexte de la sécurité de l'information, en expliquant leur importance pour l'interopérabilité et l'efficacité des processus industriels. Il décrit également le processus de création des normes ISO, le rôle des membres et des experts, ainsi que les défis et avantages liés à leur participation. Enfin, il souligne le besoin croissant d'une plus grande implication des partenaires dans l'élaboration de ces normes critiques.