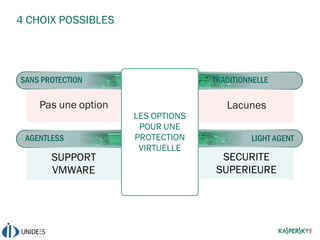

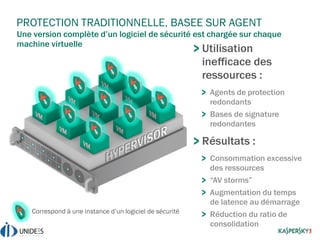

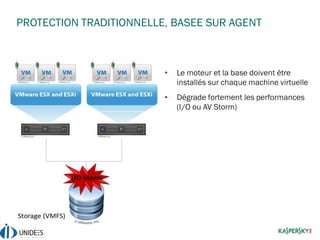

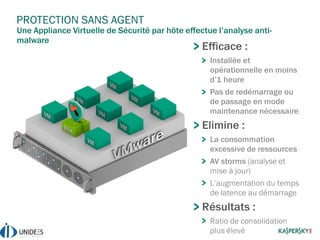

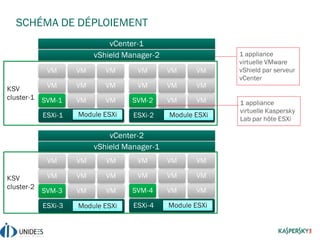

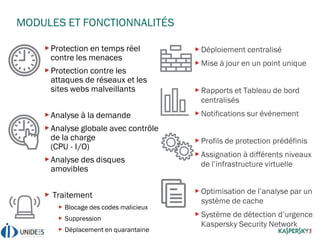

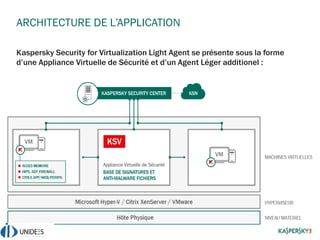

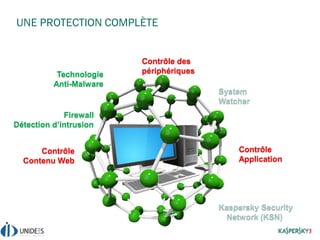

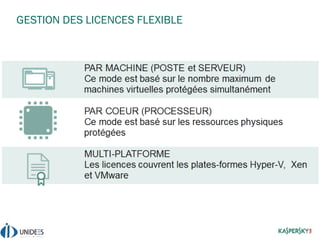

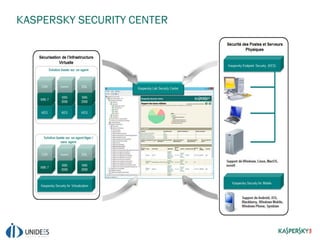

Le document traite des solutions de protection des infrastructures virtuelles proposées par Kaspersky, mettant en avant les différences entre les approches agentless et celles basées sur des agents. Il décrit les avantages d'une protection sans agent, notamment une installation rapide et une gestion optimisée des ressources, ainsi que les fonctionnalités avancées d'une appliance virtuelle de sécurité. Enfin, il souligne l'importance du déploiement centralisé et de la mise à jour pour une sécurité efficace des environnements virtualisés.