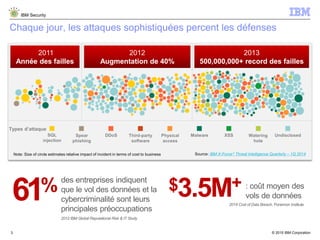

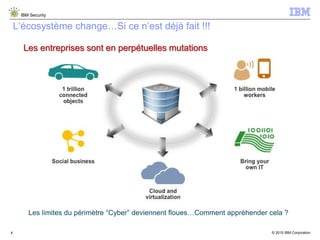

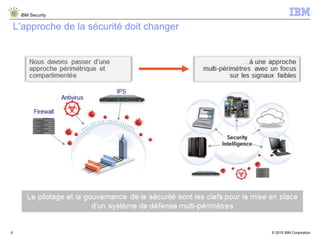

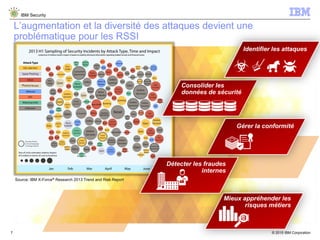

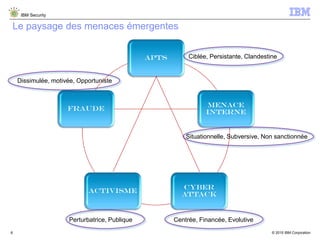

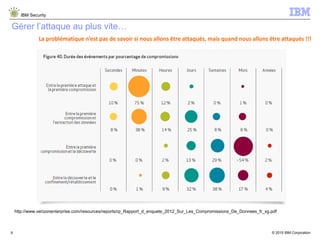

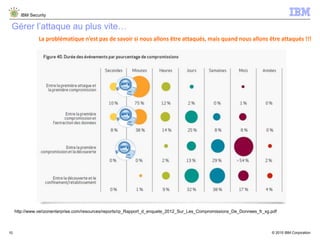

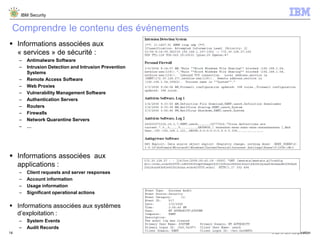

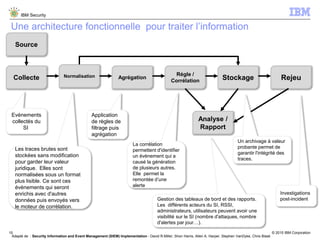

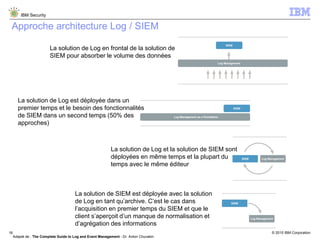

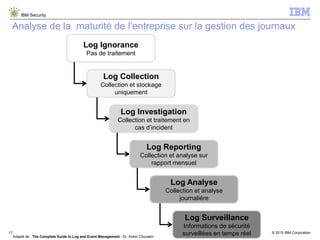

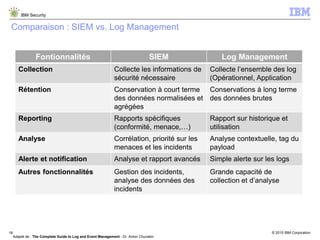

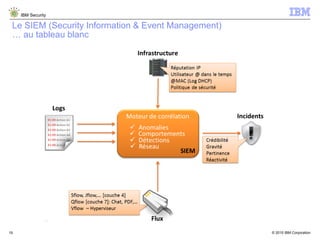

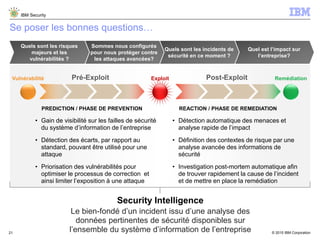

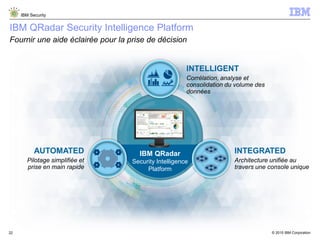

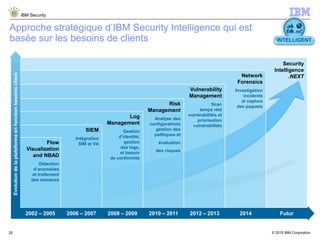

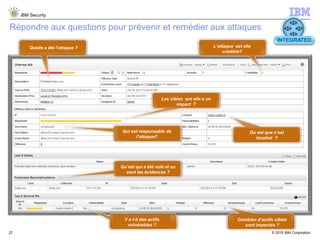

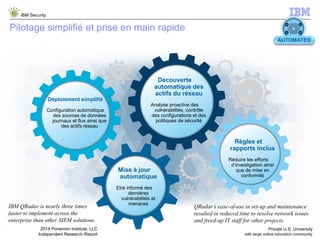

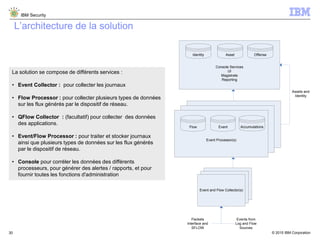

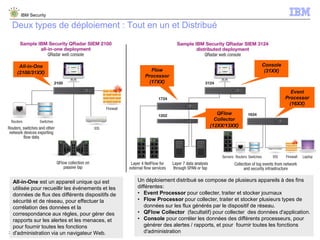

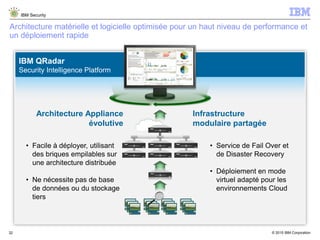

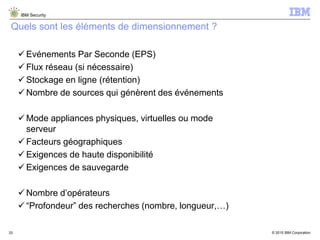

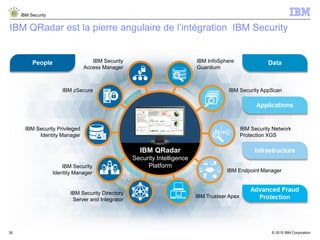

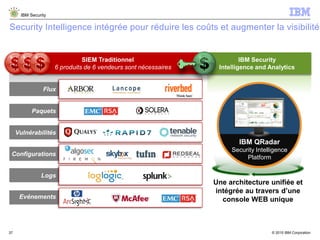

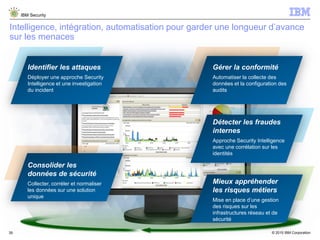

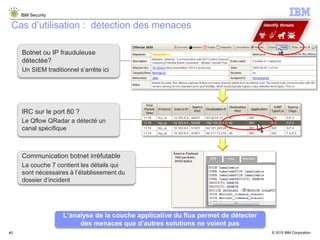

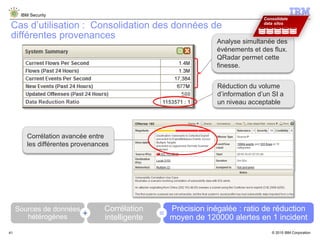

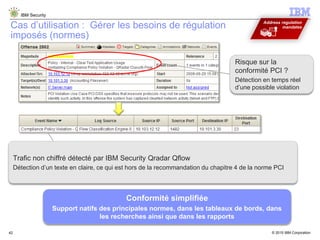

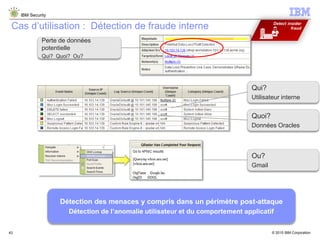

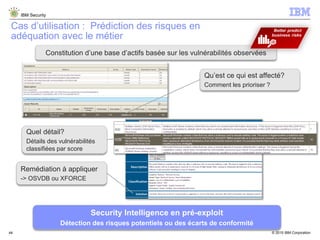

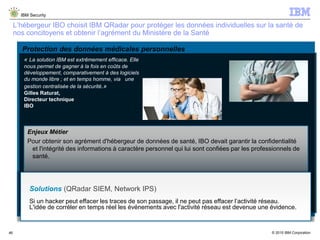

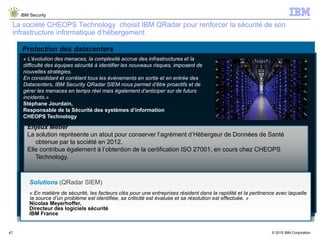

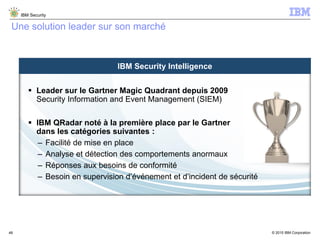

Le document discute des défis croissants de la cybersécurité, met en évidence l'évolution des menaces et l'augmentation des violations de données, soulignant la nécessité d'une approche modernisée pour la sécurité. IBM QRadar Security Intelligence est présenté comme une solution intégrée pour la détection des menaces, la gestion des incidents et l'analyse des risques, permettant aux entreprises de mieux comprendre et gérer leurs vulnérabilités. L'architecture proposée est axée sur la collecte, la corrélation et l'analyse des données de sécurité pour améliorer la réactivité face aux cyberattaques.