Le rapport Check Point de sécurité 2013 examine l'évolution des cybermenaces et les défis de sécurité auxquels les entreprises font face, en mettant l'accent sur les techniques sophistiquées employées par les attaquants. Il analyse les incidents de sécurité survenus en 2012, les vulnérabilités des applications, et les fuites de données causées par des erreurs humaines, tout en proposant des recommandations pour atténuer ces risques. La méthodologie se base sur une étude approfondie de données collectées auprès de diverses entreprises pour évaluer les tendances de sécurité mondiales.

![CHECK POINT - RAPPORT SÉCURITÉ 2013

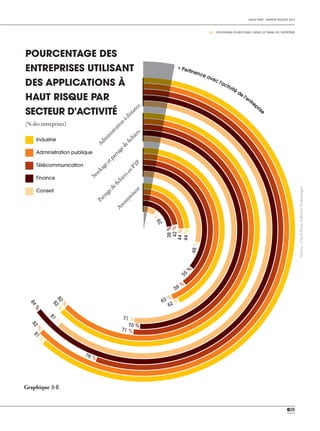

03 _ APPLICATIONS UTILISÉES DANS L'ESPACE DE TRAVAIL DE L'ENTREPRISE

027

que Gmail, Facebook, etc., mais pire encore, ils peuvent les

utiliser pour accéder à des comptes bancaires ou encore des

services pour entreprises telles que SalesForce et autres.

RECOMMANDATIONS POUR SÉCURISER

L'UTILISATION DES APPLICATIONS WEB DANS

VOTRE RÉSEAU

Commentdévelopperuneprotectionweb2.0efficace?

La première étape pour sécuriser l'utilisation des applications

web en entreprise consiste à utiliser une solution de

sécurité capable de contrôler et d'appliquer des règles de

sécurité à tous les aspects de l'utilisation du web. Une

visibilité complète sur toutes les applications utilisées dans

l'environnement est requise, avec la possibilité de contrôler

leur utilisation. Ce niveau de contrôle doit être maintenu sur

les applications client (telles que Skype) et également sur les

aspects les plus traditionnels du web via URL : les sites web.

Comme de nombreux sites (tels que Facebook) permettent

à de nombreuses applications d'utiliser leur URL, il est

essentiel de disposer d'une granularité au-delà des URL ; par

exemple pour le chat Facebook et des applications de jeux.

Les entreprises sont alors en mesure de facilement bloquer les

applications mettant leur sécurité en danger.

Autorisation des réseaux sociaux pour l'activité de

l'entreprise

Des entreprises choisissent de bloquer Facebook dans

certains cas, mais celui-ci est un outil de travail indispensable

pour de nombreuses entreprises. Les entreprises publient

souvent des informations sur leurs prochains webinaires et

événements, des informations sur les produits et les toutes

dernières nouveautés, des liens vers des articles intéressants

et des vidéos.

Comment pouvons-nous permettre l'utilisation des réseaux

sociaux dans l'entreprise sans compromettre la sécurité ?

En contrôlant les fonctionnalités et les widgets de ces

applications et plates-formes. En autorisant l'utilisation de

Facebook tout en bloquant ses fonctionnalités moins utiles à

l'entreprise, il est possible de rendre ce réseau social utile tout

en minimisant ses risques de sécurité.

Étude de cas des attaques d'ingénierie sociale

De récentes attaques démontrent que les pirates migrent

des emails traditionnels aux réseaux sociaux comme canal

de diffusion. Le cas suivant est tiré d'une véritable attaque

qui s'est produite en août 2012. Des pirates ont utilisé des

techniques d'ingénierie sociale Twitter et Facebook pour

diffuser des contenus malveillants. À l'aide d'un compte

Twitter compromis, les pirates ont envoyé directement des

messages à toutes les personnes suivant le compte piraté. Le

message indiquait : « que faisiez-vous dans ce film (URL

Facebook]... c'est choquant ».

L'URL pointait sur une application Facebook nécessitant

des « identifiants Twitter ». L'écran d'identification était un

serveur web appartenant aux pirates et utilisé pour collecter

les identifiants Twitter des destinataires.

À l'aide des identifiants Twitter, les pirates ont pu répéter

le même processus avec les nouveaux comptes piratés pour

obtenir encore plus de mots de passe. Les pirates peuvent

utiliser ces identifiants dérobés avec d'autres services tels

0](https://image.slidesharecdn.com/cp2013securityreportwebfr1-130529183339-phpapp01/85/Cp-2013-security_report_web_fr-1-26-320.jpg)

![www.checkpoint.com

esesesDesesDesDesDesDesDesDesesDesDesDesDesDeDeDeDeDeDeeDDDign:RoniLevit.com

Catégorie : [Protégé] - Tous droits réservés.

© 2003-2013 Check Point Software Technologies Ltd. Tous droits réservés. Check Point, AlertAdvisor, Application Intelligence, Check Point 2200, Check Point 4000 Appliances, Check Point

4200, Check Point 4600, Check Point 4800, les Appliances Check Point 12000, Check Point 12200, Check Point 12400, Check Point 12600, Check Point 21400, Check Point 6100 Security

System, Check Point Anti-Bot Software Blade, Check Point Application Control Software Blade, Check Point Data Loss Prevention, Check Point DLP, Check Point DLP-1, Check Point Endpoint

Security, Check Point Endpoint Security On Demand, le logo Check Point, Check Point Full Disk Encryption, Check Point GO, Check Point Horizon Manager, Check Point Identity Awareness,

Check Point IPS, Check Point IPSec VPN, Check Point Media Encryption, Check Point Mobile, Check Point Mobile Access, Check Point NAC, Check Point Network Voyager, Check Point

OneCheck, Check Point R75, Check Point Security Gateway, Check Point Update Service, Check Point WebCheck, ClusterXL, Confidence Indexing, ConnectControl, Connectra, Connectra

Accelerator Card, Cooperative Enforcement, Cooperative Security Alliance, CoreXL, DefenseNet, DynamicID, Endpoint Connect VPN Client, Endpoint Security, Eventia, Eventia Analyzer, Eventia

Reporter, Eventia Suite, FireWall-1, FireWall-1 GX, FireWall-1 SecureServer, FloodGate-1, Hacker ID, Hybrid Detection Engine, IMsecure, INSPECT, INSPECT XL, Integrity, Integrity Clientless

Security, Integrity SecureClient, InterSpect, IP Appliances, IPS-1, IPS Software Blade, IPSO, R75, Software Blade, IQ Engine, MailSafe, le logo the More, better, Simpler Security, Multi-Domain

Security Management, MultiSpect, NG, NGX, Open Security Extension, OPSEC, OSFirewall, Pointsec, Pointsec Mobile, Pointsec PC, Pointsec Protector, Policy Lifecycle Management,Power-1,

Provider-1, PureAdvantage, PURE Security, le logo puresecurity, Safe@Home, Safe@Office, Secure Virtual Workspace, SecureClient, SecureClient Mobile, SecureKnowledge, SecurePlatform,

SecurePlatform Pro, SecuRemote, SecureServer, SecureUpdate, SecureXL, SecureXL Turbocard, Security Management Portal, SecurityPower, Series 80 Appliance, SiteManager-1, Smart-1,

SmartCenter, SmartCenter Power, SmartCenter Pro, SmartCenter UTM, SmartConsole, SmartDashboard, SmartDefense, SmartDefense Advisor, SmartEvent, Smarter Security, SmartLSM,

SmartMap, SmartPortal, SmartProvisioning, SmartReporter, SmartUpdate, SmartView, SmartView Monitor, SmartView Reporter, SmartView Status, SmartViewTracker, SmartWorkflow, SMP,

SMP On-Demand, SocialGuard, SofaWare, Software Blade Architecture, the softwareblades logo, SSL Network Extender, Stateful Clustering, Total Security, the totalsecurity logo, TrueVector,

UserCheck, UTM-1, UTM-1 Edge, UTM-1 Edge Industrial, UTM-1 Total Security, VPN-1, VPN-1 Edge, VPN-1 MASS, VPN-1 Power, VPN-1 Power Multi-core, VPN-1 Power VSX, VPN-1 Pro,

VPN-1 SecureClient, VPN-1 SecuRemote, VPN-1 SecureServer, VPN-1 UTM, VPN-1 UTM Edge, VPN-1 VE, VPN-1 VSX, VSX, VSX-1, Web Intelligence, ZoneAlarm, ZoneAlarm Antivirus +

Firewall, ZoneAlarm DataLock, ZoneAlarm Extreme Security, ZoneAlarm ForceField, ZoneAlarm Free Firewall, ZoneAlarm Pro Firewall, ZoneAlarm Internet Security Suite, ZoneAlarm Security

Toolbar, ZoneAlarm Secure Wireless Router, Zone Labs, et le logo Zone Labs sont des appellations commerciales ou des marques déposées de Check Point Software Technologies Ltd. ou de

ses filiales. ZoneAlarm est une société du groupe Check Point Software Technologies, Inc. Tous les noms de produits mentionnés dans ce document sont des marques commerciales ou des

marques déposées appartenant à leurs propriétaires respectifs. Les produits décrits dans ce document sont protégés par les brevets américains No. 5 606 668, 5 835 726, 5 987 611, 6 496 935,

6 873 988, 6 850 943, 7 165 076, 7 540 013, 7 725 737 et 7 788 726, et sont éventuellement protégés par d’autres brevets américains, étrangers ou des demandes de brevet en cours.

Janvier 2013

CONTACTS CHECK POINT

Siège mondial

5 Ha’Solelim Street, Tel Aviv 67897, Israël | Tél. : +972 3 753 4555 | Fax : +972 3 624 1100 | Email : info@checkpoint.com

Siège français

1 place Victor Hugo, Les Renardières, 92400 Courbevoie, France | Tél. : +33 (0)1 55 49 12 00 | Fax : +33 (0)1 55 49 12 01

Email : info_fr@checkpoint.com | URL : http://www.checkpoint.com](https://image.slidesharecdn.com/cp2013securityreportwebfr1-130529183339-phpapp01/85/Cp-2013-security_report_web_fr-1-50-320.jpg)