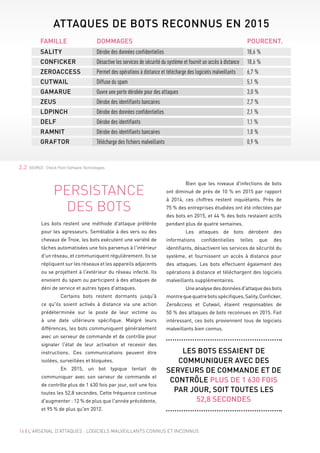

Le rapport de sécurité 2016 de Check Point met en lumière l'impact croissant des attaques informatiques, notamment la violation du Bureau de la gestion du personnel des États-Unis, qui a touché plus de 21 millions de personnes. Il souligne l'inefficacité des méthodes de protection réactives et plaide pour une approche proactive, incluant des recommandations telles que la segmentation du réseau et l'utilisation d'une architecture de sécurité unifiée. Les tendances récentes montrent une augmentation des logiciels malveillants et des violations de données, requérant une vigilance accrue des entreprises face aux cybermenaces.