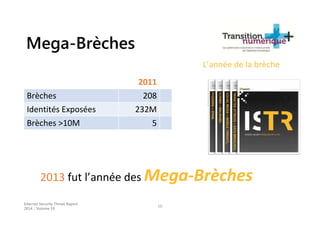

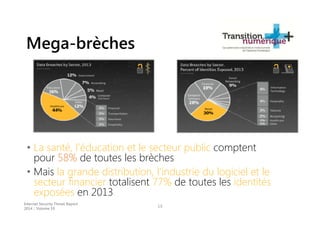

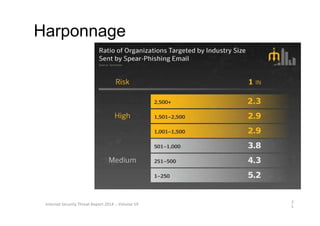

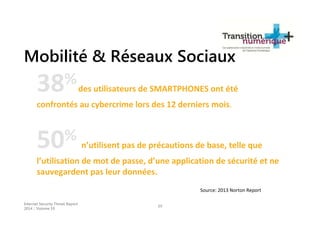

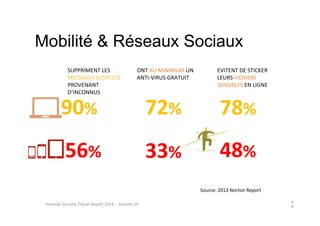

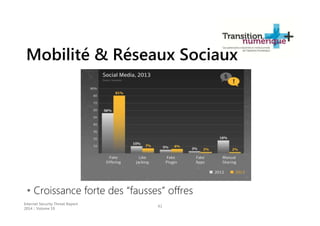

Le document présente les web conférences de « transition numérique plus » et du « cefac » abordant la cybersécurité et les tendances numériques pour les conseillers au numérique. Il met en avant des statistiques sur les menaces de sécurité, les attaques ciblées, et les rançongiciels, ainsi que des conseils pour se protéger face à ces risques. Les bonnes pratiques pour les professionnels et les particuliers sont également détaillées pour renforcer la sécurité numérique.