Intégrer la présentation

Télécharger pour lire hors ligne

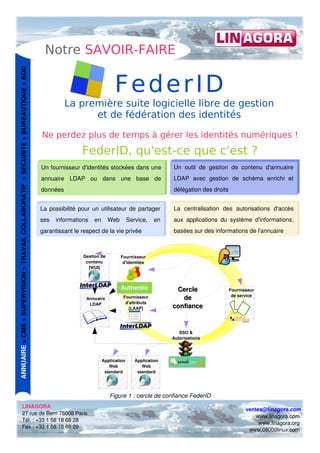

Federid est une suite logicielle libre dédiée à la gestion et à la fédération des identités numériques, permettant aux utilisateurs de gérer leurs données personnelles de manière sécurisée. Le projet facilite le partage d'informations dans un système d'information via des services web, tout en garantissant le respect de la vie privée. Il s'appuie sur des technologies libres reconnues et une collaboration active entre divers acteurs du domaine.