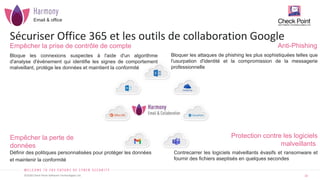

Check Point Software Technologies est un leader mondial en cybersécurité avec plus de 100,000 clients dans plus de 88 pays. L'entreprise propose des solutions avancées pour la protection des données, la gestion unifiée de la sécurité, et l'accès réseau basé sur le principe de zéro confiance. Leur plateforme intègre des protections contre les menaces sophistiquées et fournit une visibilité cohérente à travers les environnements multi-cloud.

![3

©2020 Check Point Software Technologies Ltd.

Check Point: La Plus Grande Entreprise de Cyber Sécurité

Leader Mondial – 100,000+ Clients, 88+ Pays, 6,200+ Partenaires

Plus de 25 ans de technologies de pointe

Côté au Nasdaq depuis 1996 - CHKP

5,200+ Employées à travers le monde

Leadership en innovation – le plus grand nombre de développeurs

[Protected] Distribution or modification is subject to approval](https://image.slidesharecdn.com/partnerpot-230526101018-f91090ca/85/Partner-pot-pptx-3-320.jpg)