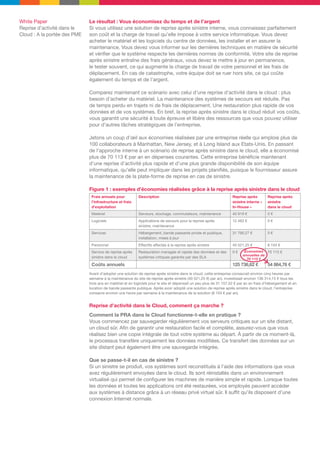

Ce livre blanc présente les avantages des solutions de reprise d'activité dans le cloud pour les PME, notamment la réduction des coûts et l'amélioration de la disponibilité des services. Il décrit l'évolution des méthodes de sauvegarde et de restauration et souligne comment les technologies modernes, telles que la déduplication et la virtualisation, facilitent une restauration rapide et sécurisée. La mise en œuvre de ces solutions dans le cloud permet non seulement d'économiser du temps et de l'argent, mais également de libérer des ressources informatiques pour d'autres tâches stratégiques.