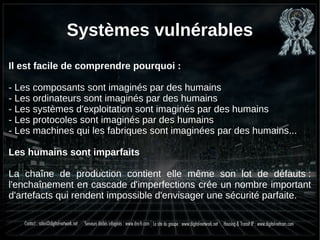

Le document aborde la vulnérabilité inhérente à tous les systèmes d'information due à l'imperfection humaine dans leur conception, fabrication, installation et configuration. Il met en évidence l'importance de chaque maillon de la chaîne de sécurité et souligne que la sécurité d'un système ne doit jamais être considérée comme acquise, nécessitant une vigilance constante et des pratiques rigoureuses. Enfin, il mentionne que la sécurité doit être appliquée à plusieurs niveaux, chaque mécanisme pouvant à la fois renforcer la protection et créer de nouvelles failles potentielles.