Le document aborde la théorie de l'information en télécommunications, notamment le codage de canal et la détection/correction d'erreurs. Il explique les concepts de taux d'erreur, codes linéaires, codes de Hamming, et codes cycliques, tout en détaillant les matrices de contrôle et de génération. L'accent est mis sur les méthodes permettant de détecter et de corriger les erreurs de transmission.

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 48

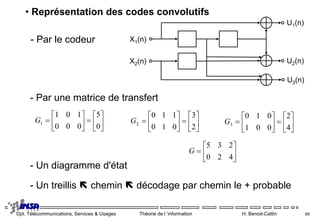

Codes linéaires

CS CC Canal

P

DC

i v v’

]

[

]

....

....

[ 2

1

2

1 i

c

a

a

a

a

a

a

v n

m

m

m

[ c ] : m symboles de contrôle

[ i ] : k =n-m symboles d'information

n

.....

.

2

1

i

i

i

i v

v

v

v

sinon

0

position

ième

la

à

erreur

si

1

i

• Mot-code : v

• Mot-erreur :

• Notations](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-9-320.jpg)

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 49

• Distance de Hamming

)

(

....

)

(

)

(

)

,

( 2

2

1

1 jn

in

j

i

j

i

j

i a

a

a

a

a

a

v

v

D

Le nombre de coordonnées par lesquels les 2

mots diffèrent

• Propriétés des codes linéaires

Les symboles de contrôle sont obtenus par une combinaison

linéaire des symboles d ’information.

un code linéaire contient v=[0 0 …0]

• Code systématique

Les symboles d ’information et de contrôle sont séparés.](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-10-320.jpg)

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 50

• Illustration spatiale : modèle code groupe

W = ensemble des N = 2n

mots

V = ensemble des S = 2k

mots ayant un sens (mot-code) W

V

• Un mot = un vecteur dans un espace à n dimensions !

w=[a1 a2 ... an]](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-11-320.jpg)

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 53

• Décodage et matrice de contrôle

mn

2

m

1

m

n

2

22

21

n

1

12

11

h

...

h

h

...

...

h

h

h

h

...

h

h

H

Soit H(m,n) la matrice de contrôle,

m

1

T

z

:

z

v

.

H

z

Soit z le syndrome (ou correcteur),

n

2

1 a

...

a

a

v

Si z=[0] pas d ’erreur, sinon erreur et +- correction](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-14-320.jpg)

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 55

• Exemple k=2, m=1, n=3

1

1

1

]

H

[

0

0

0

1

0

1

1

1

0

0

0

1

1

0

1

0

1

1

1

0

1

0

1

0

1

1

0

1

1

1

0

0

1

0

1

1

1

0

1

1

1

0

1

1

1

0

1

1

1

0

]

G

[ 1

0

0

0

1

0

1

1

1

0

0

0

1

0

1

1

0

1

1

1

0

1

0

1

1

0

1

0

1

1

1

0

0

1

0

1

1

1

0

1

1

1

0

1

1

1

1

0

1

0

1

]

G

[ 2](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-16-320.jpg)

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 59

Codes cycliques (Cyclic Redundancy Check / Frame Check Sequence)

• Code cyclique = code linéaire + propriété de permutation

1

1

2

2

1

0 ...

)

(

n

n x

a

x

a

x

a

a

x

v

]

....

[ 1

1

0

n

a

a

a

v

• Mot-code :

• Bloc de n symboles polynôme de degré n-1 ! :

• Information : ]

i

....

i

i

[

i 1

k

1

0

1

k

1

k

2

2

1

0 x

i

...

x

i

x

i

i

)

x

(

i

3

2

x

x

1

1

1

0

1

](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-20-320.jpg)

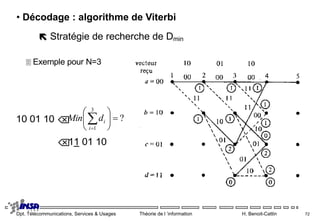

![Dpt. Télécommunications, Services & Usages Théorie de l ’information H. Benoit-Cattin 68

n

n

n

n

n x

R

x

R

x

R

x

R

y .

.

.

. 1

1

2

2

3

3

4

• Exemple : m=4, k0=1, m0=1, n0=2

R=[1011]](https://image.slidesharecdn.com/3-codagecanal-230317153010-31042c3c/85/3-Codage_Canal-ppt-29-320.jpg)