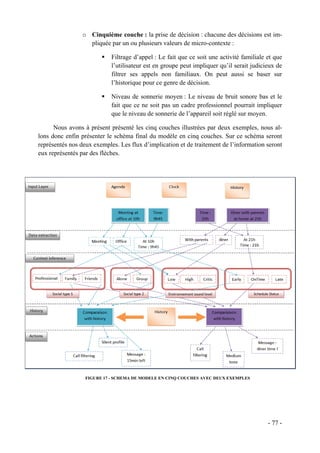

Le mémoire de fin d'études de Hassan El Allali explore l'utilisation des données des smartphones pour déduire le contexte dans les services géolocalisés, en mettant l'accent sur l'importance de la personnalisation des informations en fonction des besoins de l'utilisateur. Le document propose une approche innovante en utilisant des outils organisationnels comme l'agenda et la liste de tâches pour améliorer la pertinence des informations fournies par ces services. Il est structuré en deux parties, l'une consacrée à l'état de l'art des services géolocalisés et l'autre au développement d'un modèle théorique et d'une application pratique pour l'inférence du contexte utilisateur.

![5.BIBLIOGRAPHIE

1. Virrantaus, K., Markkula, J., Garmash, A., Terziyan Y.V. Developing GIS-

Supported Location-. Kyoto Japan : s.n., 2001.

2. Open Geospatial Consortium (OGC), . Open Location Services 1.1. . OGC. 2005.

3. Mobile Cartography - Adaptive Visualisation of Geographic Information on Mobile

Devices. Reichenbacher, T. 2004.

4. wikipedia. http://en.wikipedia.org/wiki/Geographic_information_system. wikipedia.

[En ligne]

5. Géocaching. wikipedia. [En ligne] http://fr.wikipedia.org/wiki/G%C3%A9ocaching.

6. Mobile in a minute. mobilein.com. [En ligne]

http://www.mobilein.com/what_is_a_VAS.htm.

7. Inc., Google. Google.com. [En ligne] www.google.com/intl/fr_fr/latitude/intro.html .

8. WebPark Project. e-cartouche.ch. [En ligne] Camenio. http://www.e-

cartouche.ch/content_reg/cartouche/LBSdata/en/html/index.html.

9. Wikipedia.com. [En ligne] Wikipedia . www.wikipedia.com.

10. GeoPedia. locmedia.wordpress.com. [En ligne]

http://locmedia.wordpress.com/tag/location-based-service/.

11. Location-based City Portals. slideshare.net. [En ligne]

http://www.slideshare.net/DZF/locationbased-city-portals-opportunities-for-your-city-

presentation.

12. CATS. lbs-tracking-services-stalking-with-a-smile. gotomobile.com. [En ligne]

CATS. http://www.gotomobile.com/archives/lbs-tracking-services-stalking-with-a-smile.

13. itrack123.com.au. [En ligne] itrack123. http://www.itrack123.com.au/.

14. cospas-sarsat.org. [En ligne] cospas-sarsat. http://www.cospas-

sarsat.org/MainPages/indexFrench.htm.

15. ikitude : Practical Augmented Reality. Youtube. [En ligne]

http://www.youtube.com/watch?v=8EA8xlicmT8&feature=player_embedded.

16. android. google. [En ligne] Google. http://www.google.fr/mobile/android/.

17. HTC. HTC.com. [En ligne] HTC. www.HTC.com.

18. OGC. opengeospatial.org. opengeospatial.org. [En ligne] OGC.

www.opengeospatial.org.

- 87 -](https://image.slidesharecdn.com/ess-120222123948-phpapp01/85/Ess-87-320.jpg)

![19. iso. iso.org. [En ligne] iso. http://www.iso.org/iso/fr/home.htm.

20. OpenLS. ols. opengeospatial.org. [En ligne] OpenLS.

http://www.opengeospatial.org/standards/ols.

21. Dey, A.K. Understanding and using context. Personal and Ubiquitous Computing

Journal,. Understanding and using context. Personal and Ubiquitous Computing Journal.

2001.

22. K. Henricksen, J. Indulska, and A. Rakotonirainy. Modeling context information

in pervasive computing systems. In proceedings of 1st International Conference on Pervasive

Computing. Modeling context information in pervasive computing systems.

23. H. Lei, D.M. Sow, J.S. Davis II, G. Banavar, and M. Ebling. The design and

applications of a context service. Mobile Computing and Communications Review.

24. Gruber, Tom. what-is-an-ontology.html. www-ksl.stanford.edu. [En ligne]

http://www-ksl.stanford.edu/kst/what-is-an-ontology.html.

25. Tom Grubber. what is an ontology. stanford.edu. [En ligne] http://www-

ksl.stanford.edu/kst/what-is-an-ontology.html.

26. Guarino., N. Semantic matching: Formal ontological distinctions for information

organization,extraction, and integration. 1997.

27. Yu, Shijun. Contextualized and personalized location-based services. Lausanne :

s.n., 2007.

28. Flickr. http://www.flickr.com/. http://www.flickr.com/. [En ligne] Yahoo.

http://www.flickr.com/.

29. Youtube. Youtube. youtube.com. [En ligne] Google. www.youtube.com.

30. Data Mediation and Interoperation in Social Web:Modeling, Crawling and

Integrating Social Tagging Data. Ying Ding, Ioan Toma, Sin-Jae Kang, Michael Fried,

Zhixian Yan.

31. Grossniklaus, Micheal. Context-Aware Data Management : An Object oriented

Version Model. 2007.

32. Schilit, William Noah. A system Architecture for Context-Aware Mobile

Computing. Colombia : s.n., 1994.

33. Nivala, A.-M., Sarjakoski, L. T.,. Need for context-aware topographic maps in

mobile devices. Proceedings of ScanGIS 2003,. 2003.

34. Inferring and Predicting Context of Mobile Users. Erik Meeuwissen, Paul

Reinold, and Cynthia Liem.

35. Context inference of users' social relationships and distributed policy management.

Alisa Devlic, Roland Reichle, Michal Wagner, Manuele Kirsch Pinheiro, Yves

- 88 -](https://image.slidesharecdn.com/ess-120222123948-phpapp01/85/Ess-88-320.jpg)

![Vanrompay, Yolande Berbers, and Massimo Valla. s.l. : the 6th IEEE Workshop on

Context Modeling and Reasoning (CoMoRea) at the 7th IEEE International Conference on

Pervasive Computing and Communication (PerCom’09).

36. Mobile Context Inference Using Low-Cost Sensors. Evan Welbourne1, Jonathan

Lester2, Anthony LaMarca3, and Gaetano Borriello1,3.

37. Inc, myspace. myspace. myspace.com. [En ligne] www.myspace.com.

38. K. Cheverst, G. Smith, K. Mitchell, A. Friday, and N. Davies. The role of shared

context in supporting cooperation between city visitors. Computers & Graphics. 2001.

39. Database_schema. Wikipedia. [En ligne] Wikipedia.

http://en.wikipedia.org/wiki/Database_schema.

40. The Active Badge Location System. Roy Want, Andy Hopper , Veronica Falcão

and Jonathan Gibbons. Cambridge, England : s.n., 1992.

41. Location-Based Services for Mobile Telephony: a study of users’ privacy concerns.

Dey, Louise Barkhuus & Anind. Copenhagen : s.n.

42. Nokia. nokia.com. nokia.com. [En ligne] Nokia. www.nokia.com.

43. G1 le Smartphone de google. [En ligne] Google.

http://www.linternaute.com/hightech/mobile/actualite/g1-le-telephone-mobile-selon-

google/un-telephone-surdoue-mais-cher.shtml.

- 89 -](https://image.slidesharecdn.com/ess-120222123948-phpapp01/85/Ess-89-320.jpg)