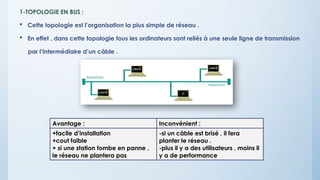

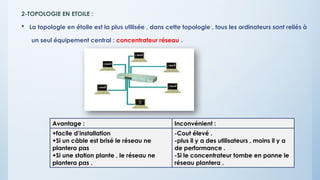

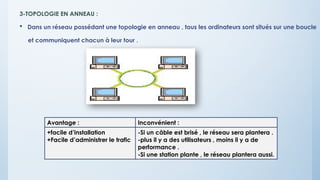

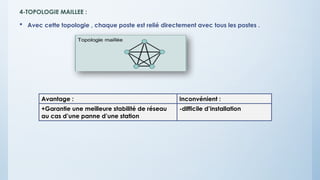

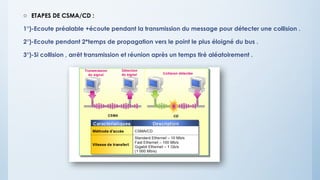

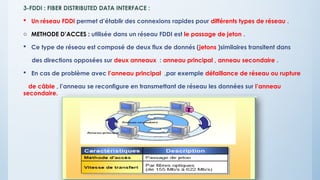

Le document traite des typologies de réseaux informatiques, distinguant la topologie physique (la structure du réseau) et la topologie logique (comment la communication passe à travers ce réseau). Cinq principales topologies physiques sont présentées : bus, étoile, anneau, maillée et hybride, chacune avec ses avantages et inconvénients. Il aborde également trois topologies logiques courantes : Ethernet, Token Ring et FDDI, en détaillant leurs méthodes d'accès et fonctionnement.