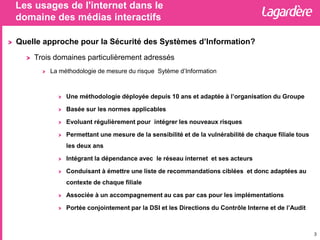

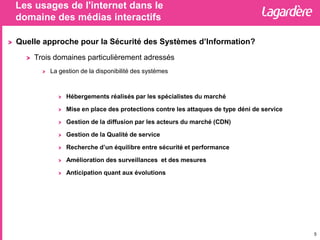

Le document traite des usages de l'internet dans les médias interactifs, en se concentrant sur la sécurité des systèmes d'information. Il aborde trois domaines principaux : la méthodologie de mesure du risque, la protection du patrimoine numérique et la gestion de la disponibilité des systèmes. Des recommandations adaptées à chaque filiale sont proposées, ainsi que des solutions pour protéger les contenus et assurer la performance tout en renforçant la sécurité.