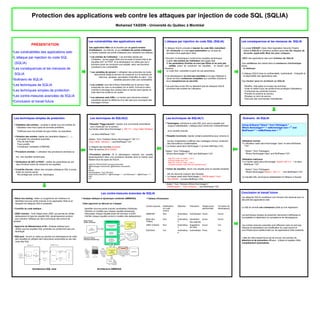

Le document traite des attaques par injection SQL (SQLIA) qui représentent une menace sérieuse pour la sécurité des applications web, en exposant les vulnérabilités liées à une mauvaise gestion des entrées utilisateurs. Il suggère que les techniques de protection actuelles sont insuffisantes et que des contre-mesures avancées sont nécessaires, mais nécessitent des modifications de code et des infrastructures supplémentaires. Le travail futur proposé vise à développer une solution de détection et de prévention automatisée et efficace pour lutter contre ces attaques.