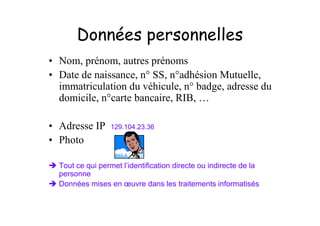

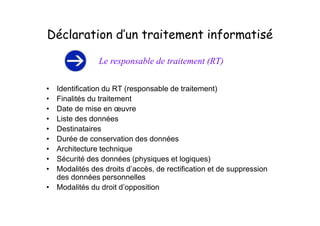

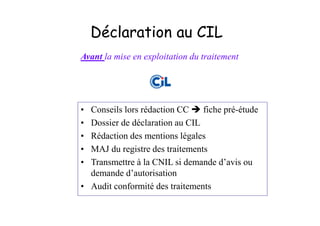

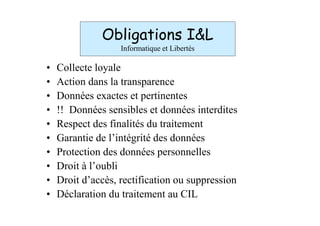

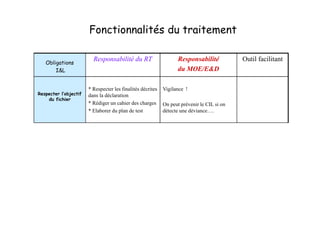

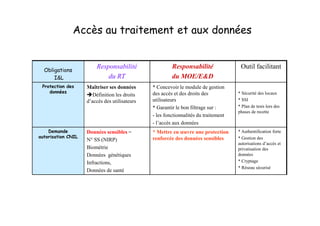

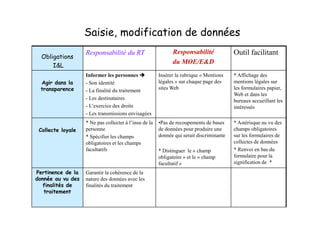

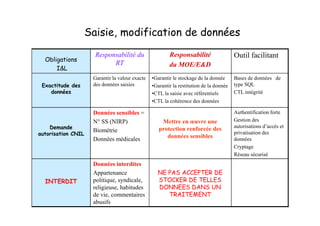

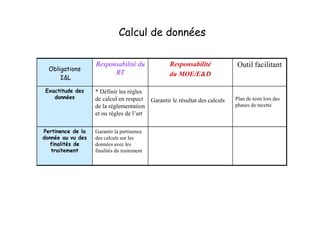

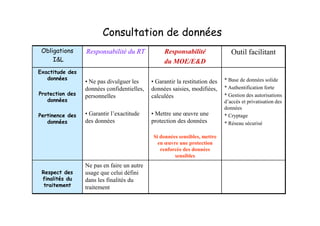

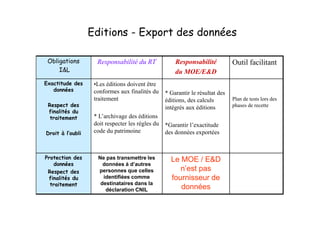

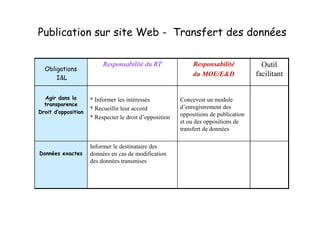

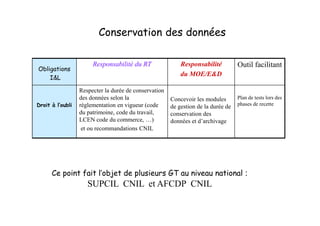

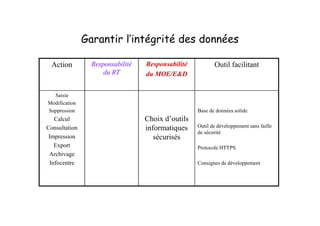

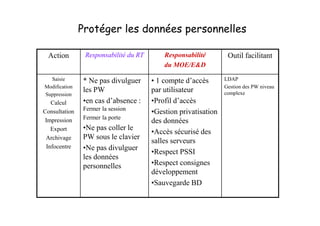

Ce document traite de la protection des données personnelles dans le développement d'applications informatiques, en détaillant les types de données concernées et les obligations des responsables de traitement. Il souligne l'importance de respecter la réglementation en matière de collecte, de traitement et de conservation des données, notamment en ce qui concerne les données sensibles et interdites. Des recommandations pratiques sont fournies pour assurer la transparence, l'intégrité et la sécurité des données tout au long du processus de développement.