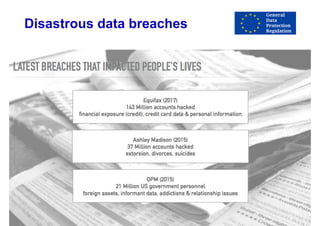

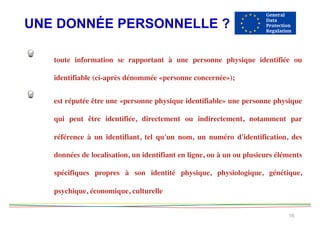

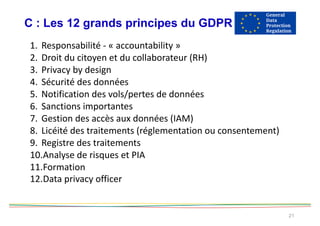

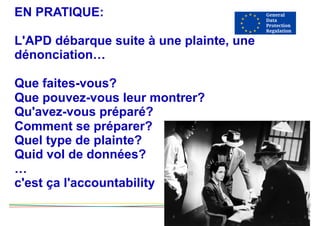

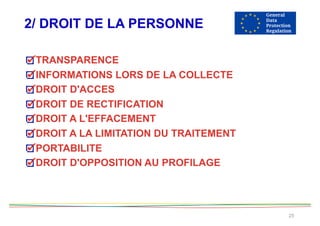

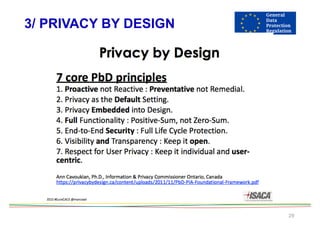

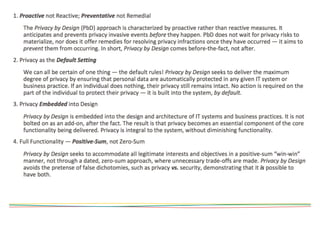

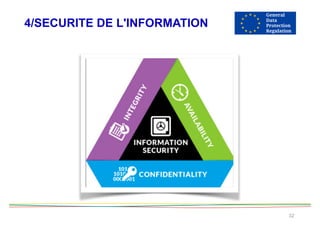

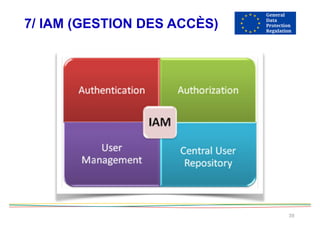

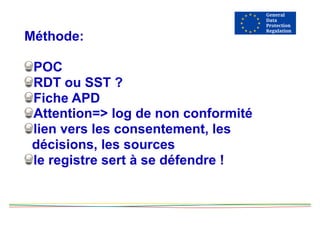

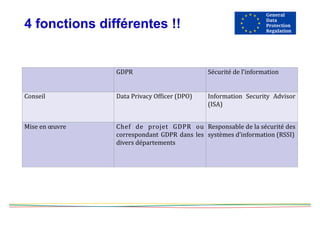

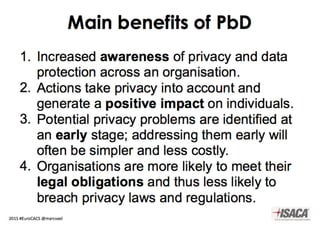

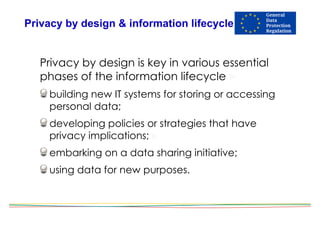

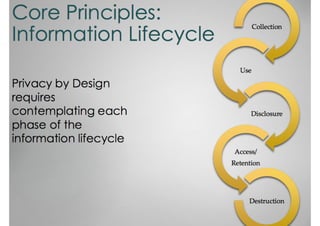

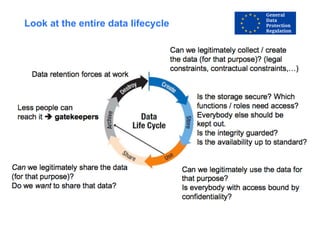

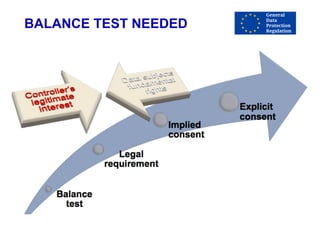

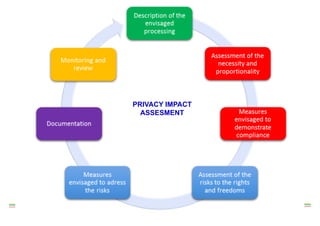

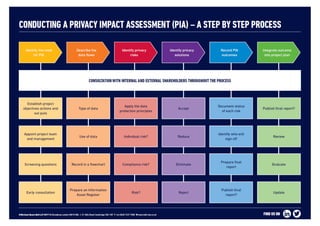

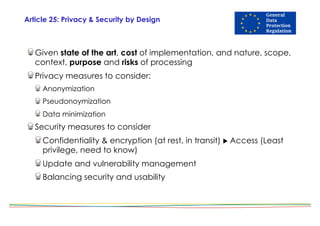

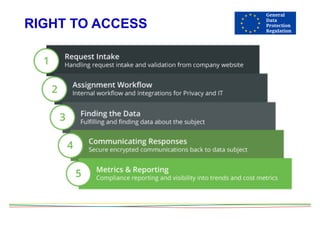

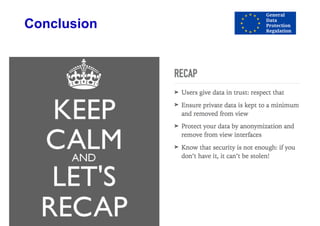

Le document traite du règlement général sur la protection des données (GDPR) en Europe, détaillant ses principes clés, ses définitions importantes et les responsabilités des entreprises en matière de protection des données personnelles. Il met l'accent sur des concepts comme la responsabilité, les droits des personnes concernées, la notion de 'privacy by design', et propose des conseils pour la mise en œuvre efficace de la réglementation. Des recommandations pratiques sont fournies pour gérer les violations de données, former le personnel et établir des procédures de conformité.